Een nieuw op Mirai gebaseerd botnet genaamd NoaBot wordt sinds begin 2023 door bedreigingsactoren gebruikt als onderdeel van een cryptominingcampagne.

“De mogelijkheden van het nieuwe botnet, NoaBot, omvatten een wormbare zelfverspreider en een SSH-sleutelachterdeur om extra binaire bestanden te downloaden en uit te voeren of zichzelf te verspreiden naar nieuwe slachtoffers”, zei Akamai-beveiligingsonderzoeker Stiv Kupchik in een rapport gedeeld met The Hacker News.

Mirai, waarvan de broncode in 2016 is gelekt, is de voorloper van een aantal botnets, waarvan InfectedSlurs de meest recente is, die in staat is gedistribueerde denial-of-service (DDoS)-aanvallen uit te voeren.

Er zijn aanwijzingen dat NoaBot zou kunnen worden gekoppeld aan een andere botnetcampagne waarbij een op Rust gebaseerde malwarefamilie betrokken is, bekend als P2PInfect, die onlangs een update heeft ontvangen om routers en IoT-apparaten te targeten.

Dit is gebaseerd op het feit dat bedreigingsactoren ook hebben geëxperimenteerd met het laten vallen van P2PInfect in plaats van NoaBot bij recente aanvallen op SSH-servers, wat erop wijst dat er waarschijnlijk wordt geprobeerd om over te schakelen op aangepaste malware.

Ondanks de Mirai-fundamenten van NaoBot maakt de spreadermodule gebruik van een SSH-scanner om te zoeken naar servers die vatbaar zijn voor woordenboekaanvallen om ze bruut te forceren en een openbare SSH-sleutel toe te voegen aan het .ssh/authorized_keys-bestand voor externe toegang. Optioneel kan het ook extra binaire bestanden downloaden en uitvoeren na succesvolle exploitatie of zichzelf verspreiden naar nieuwe slachtoffers.

“NoaBot is gecompileerd met uClibc, wat de manier lijkt te veranderen waarop antivirus-engines de malware detecteren”, merkte Kupchik op. “Terwijl andere Mirai-varianten meestal worden gedetecteerd met een Mirai-handtekening, zijn de antivirushandtekeningen van NoaBot die van een SSH-scanner of een generieke trojan.”

Naast het integreren van verduisteringstactieken om de analyse uitdagend te maken, resulteert de aanvalsketen uiteindelijk in de inzet van een aangepaste versie van de XMRig-muntmijnwerker.

Wat de nieuwe variant beter maakt dan andere vergelijkbare op het Mirai-botnet gebaseerde campagnes, is dat deze geen informatie bevat over de miningpool of het portemonnee-adres, waardoor het onmogelijk wordt om de winstgevendheid van het illegale cryptocurrency-miningprogramma te beoordelen.

“De mijnwerker verdoezelt zijn configuratie en gebruikt ook een aangepaste mijnbouwpool om te voorkomen dat het portemonnee-adres dat door de mijnwerker wordt gebruikt, wordt onthuld”, zei Kupchik, waarbij hij een zekere mate van paraatheid van de dreigingsactoren benadrukte.

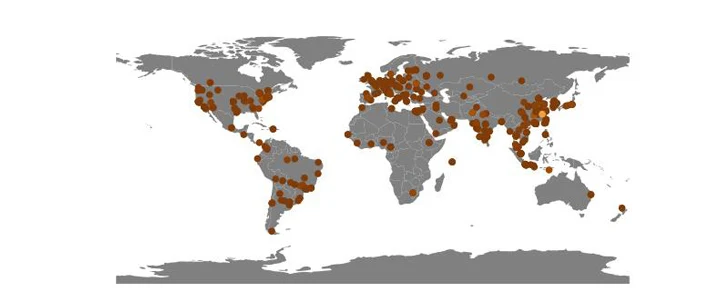

Akamai zei dat het tot nu toe 849 IP-adressen van slachtoffers heeft geïdentificeerd die geografisch over de hele wereld verspreid zijn, waarbij hoge concentraties in China worden gerapporteerd, zozeer zelfs dat dit neerkomt op bijna 10% van alle aanvallen op zijn honeypots in 2023.

“De methode van laterale beweging van de malware is via gewone oude SSH-inloggegevenswoordenboekaanvallen”, zei Kupchik. “Het beperken van willekeurige internet-SSH-toegang tot uw netwerk verkleint de risico’s op infectie aanzienlijk. Bovendien maakt het gebruik van sterke (niet standaard of willekeurig gegenereerde) wachtwoorden uw netwerk ook veiliger, omdat de malware een basislijst met raadbare wachtwoorden gebruikt.”