Cybersecurity-onderzoekers hebben details bekendgemaakt van een nieuw mobiel spywareplatform genaamd ZeroDayRAT dat op Telegram wordt geadverteerd als een manier om gevoelige gegevens te verzamelen en realtime surveillance op Android- en iOS-apparaten mogelijk te maken.

“De ontwikkelaar beschikt over speciale kanalen voor verkoop, klantenondersteuning en regelmatige updates, waardoor kopers één enkel toegangspunt hebben tot een volledig operationeel spywarepaneel”, zegt Daniel Kelley, beveiligingsonderzoeker bij iVerify. “Het platform gaat verder dan de typische gegevensverzameling en richt zich op realtime surveillance en directe financiële diefstal.”

ZeroDayRAT is ontworpen om Android-versies 5 tot en met 16 en iOS-versies tot en met 26 te ondersteunen. Er is vastgesteld dat de malware wordt verspreid via social engineering of nep-app-marktplaatsen. De kwaadaardige binaire bestanden worden gegenereerd via een builder die aan kopers wordt aangeboden, samen met een online paneel dat ze op hun eigen server kunnen instellen.

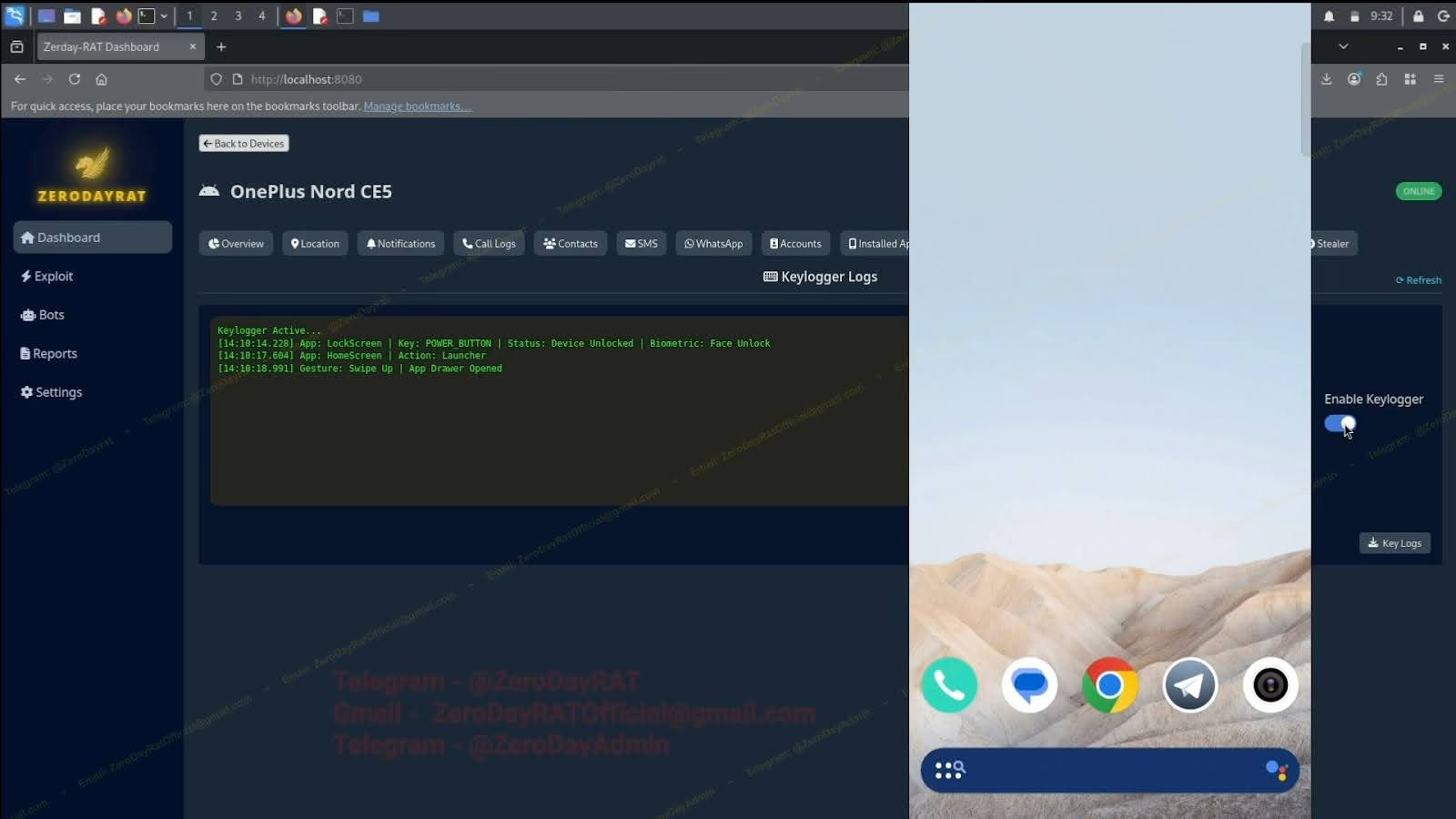

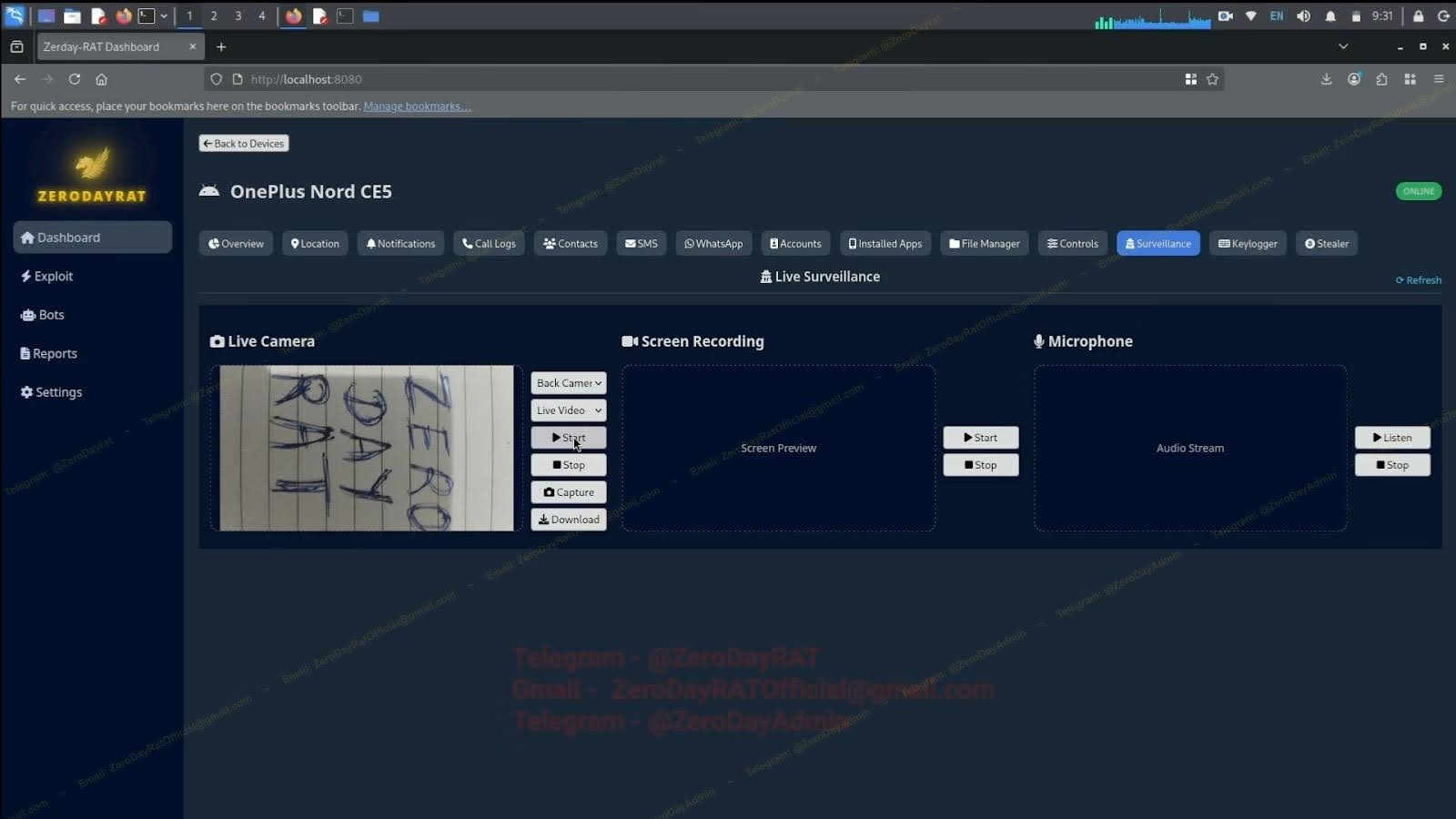

Zodra de malware een apparaat infecteert, krijgt de operator via een zelfgehost paneel alle details te zien, inclusief model, locatie, besturingssysteem, batterijstatus, simkaart, providergegevens, app-gebruik, meldingen en een voorbeeld van recente sms-berichten. Met deze informatie kan de bedreigingsacteur het slachtoffer profileren en meer te weten komen over met wie hij praat en welke apps hij het meest gebruikt.

Het paneel haalt ook hun huidige GPS-coördinaten op en zet deze in Google Maps, samen met de geschiedenis van alle locaties waar ze in de loop van de tijd zijn geweest, waardoor deze in feite in spyware worden omgezet.

“Een van de meest problematische panelen is het tabblad Accounts”, voegde Kelley eraan toe. “Elk account dat op het apparaat is geregistreerd, wordt opgesomd: Google, WhatsApp, Instagram, Facebook, Telegram, Amazon, Flipkart, PhonePe, Paytm, Spotify en meer, elk met de bijbehorende gebruikersnaam of e-mail.”

Enkele van de andere mogelijkheden van ZeroDayRAT zijn onder meer het registreren van toetsaanslagen, het verzamelen van sms-berichten – inclusief eenmalige wachtwoorden (OTP’s) om tweefactorauthenticatie te omzeilen, en het mogelijk maken van praktische handelingen, zoals het activeren van realtime surveillance via live camerastreaming en een microfoonfeed waarmee de tegenstander een slachtoffer op afstand kan monitoren.

Om financiële diefstal mogelijk te maken, bevat de malware een stealer-component die scant op portemonnee-apps zoals MetaMask, Trust Wallet, Binance en Coinbase, en vervangt portemonnee-adressen die naar het klembord zijn gekopieerd om transacties om te leiden naar een portemonnee die onder controle van de aanvaller staat.

Er bestaat ook een bankstelermodule die zich richt op online mobiele portemonneeplatforms zoals Apple Pay, Google Pay en PayPal, samen met PhonePe, een Indiase digitale betalingstoepassing die directe geldoverdrachten mogelijk maakt met de Unified Payments Interface (UPI), een protocol om interbancaire peer-to-peer- en persoon-tot-handelaar-transacties te vergemakkelijken.

“Alles bij elkaar genomen is dit een complete toolkit voor mobiele compromissen, het soort dat vroeger investeringen van de natiestaat of de ontwikkeling van op maat gemaakte exploits vereiste, die nu op Telegram worden verkocht”, zei Kelley. “Eén enkele koper krijgt volledige toegang tot de locatie, berichten, financiën, camera, microfoon en toetsaanslagen van een doelwit vanaf een browsertabblad. Platformonafhankelijke ondersteuning en actieve ontwikkeling maken het een groeiende bedreiging voor zowel individuen als organisaties.”

De ZeroDayRAT-malware is vergelijkbaar met talloze andere malware die zich op gebruikers van mobiele apparaten heeft gericht, hetzij via phishing, hetzij door officiële app-marktplaatsen te infiltreren. De afgelopen jaren zijn kwaadwillenden er herhaaldelijk in geslaagd verschillende manieren te vinden om de beveiligingsmaatregelen van Apple en Google te omzeilen om gebruikers te misleiden om kwaadaardige apps te installeren.

Aanvallen gericht op iOS van Apple maken doorgaans gebruik van een enterprise provisioning-mogelijkheid waarmee organisaties apps kunnen installeren zonder dat ze in de App Store hoeven te worden gepubliceerd. Door marketingtools die spyware, surveillance en het stelen van informatie combineren, verlagen ze de toegangsdrempel voor minder ervaren hackers nog verder. Ze benadrukken ook de evoluerende verfijning en persistentie van op mobiel gerichte cyberdreigingen.

Het nieuws over het commerciële spywareplatform valt samen met de opkomst van verschillende mobiele malware- en oplichtingscampagnes die de afgelopen weken aan het licht zijn gekomen –

- Een Android Remote Access Trojan (RAT)-campagne heeft Hugging Face gebruikt om kwaadaardige APK-bestanden te hosten en te verspreiden. De infectieketen begint wanneer gebruikers een ogenschijnlijk onschuldige dropper-app downloaden (bijvoorbeeld TrustBastion) die, wanneer deze wordt geopend, gebruikers vraagt een update te installeren, waardoor de app het APK-bestand downloadt dat wordt gehost op Hugging Face. De malware vraagt vervolgens om toegankelijkheidsrechten en toegang tot andere gevoelige controles om bewaking en diefstal van inloggegevens mogelijk te maken.

- Een Android RAT belde Arsink Er is vastgesteld dat het Google Apps Script gebruikt voor media- en bestandsexfiltratie naar Google Drive, naast een beroep op Firebase en Telegram voor C2. De malware, die gegevensdiefstal en volledige controle op afstand mogelijk maakt, wordt verspreid via Telegram-, Discord- en MediaFire-links, terwijl hij zich voordoet als verschillende populaire merken. Arsink-infecties zijn geconcentreerd in Egypte, Indonesië, Irak, Jemen en Türkiye.

- Een documentlezer-app met de naam All Document Reader (pakketnaam: com.recursivestd.highlogic.stellargrid) geüpload naar de Google Play Store is gemarkeerd omdat deze fungeert als installatieprogramma voor de Anatsa (ook bekend als TeaBot en Toddler) banktrojan. De app werd ruim 50.000 keer gedownload voordat deze werd verwijderd.

- Een Android-banktrojan belde deVixor richt zich sinds oktober 2025 actief op Iraanse gebruikers via phishing-websites die zich voordoen als legitieme autobedrijven. Naast het verzamelen van gevoelige informatie, bevat de malware een op afstand geactiveerde ransomware-module die apparaten kan vergrendelen en cryptocurrency-betalingen kan eisen. Het maakt gebruik van Google Firebase voor het leveren van opdrachten en op Telegram gebaseerde botinfrastructuur voor beheer.

- Een kwaadaardige campagne met de codenaam SchaduwRemit heeft valse Android-apps en -pagina’s die de vermeldingen van Google Play-apps nabootsen, misbruikt om grensoverschrijdende geldoverdrachten zonder licentie mogelijk te maken. Het is gebleken dat deze neppagina’s ongeautoriseerde APK’s promoten als vertrouwde overboekingsdiensten zonder kosten en met verbeterde wisselkoersen. “Slachtoffers krijgen de opdracht om betalingen naar de accounts van de begunstigden/eWallet-eindpunten te sturen en schermafbeeldingen van transacties te verstrekken als bewijs voor verificatie”, aldus CTM360. “Deze aanpak kan de gereguleerde overmakingscorridors omzeilen en sluit aan bij de verzamelpatronen van muilezelrekeningen.”

- Een Android-malwarecampagne gericht op gebruikers in India heeft het vertrouwen van overheidsdiensten en officiële digitale platforms misbruikt om kwaadaardige APK-bestanden via WhatsApp te verspreiden, wat heeft geleid tot de inzet van malware die gegevens kan stelen, aanhoudende controle kan uitoefenen en een cryptocurrency-miner kan runnen.

- De exploitanten van een Android-trojan en cybercriminaliteitstool hebben gebeld Triada Er is waargenomen dat phishing-bestemmingspagina’s werden gebruikt, vermomd als Chrome-browserupdates, om gebruikers te misleiden om kwaadaardige APK-bestanden te downloaden die op GitHub worden gehost. Volgens een analyse van Alex nemen aanvallers “actief oude, volledig geverifieerde adverteerdersaccounts over om kwaadaardige omleidingen te verspreiden.”

- Een op WhatApp gerichte zwendelcampagne heeft gebruik gemaakt van videogesprekken, waarbij de bedreigingsacteur zich voordoet als een bankvertegenwoordiger of een Meta-ondersteuningsmedewerker en hen instrueert het scherm van hun telefoon te delen om een vermeende ongeoorloofde afschrijving op hun creditcard aan te pakken, en een legitieme app voor externe toegang te installeren, zoals AnyDesk of TeamViewer, om gevoelige gegevens te stelen.

- Een Android-spywarecampagne heeft gebruik gemaakt van romantiekzwendeltactieken om individuen in Pakistan te targeten om een kwaadaardige datingchat-app te verspreiden, genaamd GhostChat om de gegevens van slachtoffers te exfiltreren. Het is momenteel niet bekend hoe de malware wordt verspreid. De bedreigingsactoren achter de operatie worden er ook van verdacht een ClickFix-aanval uit te voeren die de computers van slachtoffers infecteert met een DLL-payload die metagegevens van het systeem kan verzamelen en opdrachten kan uitvoeren die door een externe server worden uitgegeven, evenals een WhatsApp-apparaatkoppelingsaanval genaamd GhostPairing om toegang te krijgen tot hun WhatsApp-accounts.

- Een nieuwe familie van Android-klikfraude-trojans gebeld Fantoom Er is vastgesteld dat het gebruik maakt van TensorFlow.js, een JavaScript-machine learning-bibliotheek, om automatisch specifieke advertentie-elementen op een site te detecteren en ermee te communiceren op een site die in een verborgen WebView is geladen. Een alternatieve ‘signalerings’-modus maakt gebruik van WebRTC om een live videofeed van het virtuele browserscherm naar de server van de aanvallers te streamen, zodat deze kunnen klikken, scrollen of tekst kunnen invoeren. De malware wordt verspreid via mobiele games die zijn gepubliceerd in de GetApps-winkel van Xiaomi en andere niet-officiële app-winkels van derden.

- Een Android-malwarefamilie heeft gebeld NFCDeel is verspreid via een phishing-campagne van Deutsche Bank om gebruikers te misleiden om een kwaadaardig APK-bestand (“deutsche.apk”) te installeren onder het voorwendsel van een update, die NFC-kaartgegevens leest en deze exfiltreert naar een extern WebSocket-eindpunt. De malware vertoont overeenkomsten met NFC-relay-malwarefamilies zoals NGate, ZNFC, SuperCard X, PhantomCard en RelayNFC, waarbij de command-and-control (C2)-server eerder in november 2025 werd gemarkeerd als geassocieerd met SuperCard X-activiteit.

In een rapport dat vorige maand werd gepubliceerd, zei Group-IB dat het getuige was geweest van een toename van NFC-compatibele Android tap-to-pay-malware, waarvan het grootste deel wordt geadverteerd binnen Chinese cybercriminaliteitsgemeenschappen op Telegram. De op NFC gebaseerde relaistechniek wordt ook wel Ghost Tap genoemd.

“Er is tussen november 2024 en augustus 2025 minstens $355.000 aan onwettige transacties geregistreerd van één POS-leverancier”, aldus het cyberbeveiligingsbedrijf met hoofdkantoor in Singapore. “In een ander waargenomen scenario worden mobiele portemonnees, vooraf geladen met gecompromitteerde kaarten, door muilezels over de hele wereld gebruikt om aankopen te doen.”

Group-IB zei ook dat het drie grote leveranciers van Android NFC-relay-apps heeft geïdentificeerd, waaronder TX-NFC, X-NFC en NFU Pay, waarbij TX-NFC meer dan 25.000 abonnees op Telegram heeft verzameld sinds de start begin januari 2025. X-NFC en NFU Pay hebben respectievelijk meer dan 5.000 en 600 abonnees op het berichtenplatform.

Het uiteindelijke doel van deze aanvallen is om de slachtoffers te misleiden om NFC-compatibele malware te installeren en hun fysieke betaalkaarten op hun smartphone af te tappen, waardoor de transactiegegevens worden vastgelegd en via een door de aanvaller bestuurde server worden doorgegeven aan het apparaat van de cybercrimineel. Dit wordt bereikt door middel van een speciale app die op het apparaat van de geldezel wordt geïnstalleerd om betalingen of uitbetalingen te voltooien alsof de kaarten van het slachtoffer fysiek aanwezig zijn.

Group-IB noemt tap-to-pay-oplichting een groeiend probleem en zegt dat het tussen mei 2024 en december 2025 een gestage toename heeft waargenomen in de detectie van malware-artefacten. “Tegelijkertijd verschijnen er ook verschillende families en varianten, terwijl de oude actief blijven”, voegde het eraan toe. “Dit duidt op de verspreiding van deze technologie onder fraudeurs.”