Kwaadwillenden gebruiken een nieuw type malware, UULoader genaamd, om next-stage payloads zoals Gh0st RAT en Mimikatz te leveren.

Het Cyberint Research Team, dat de malware ontdekte, meldt dat deze wordt verspreid in de vorm van kwaadaardige installatieprogramma’s voor legitieme applicaties die gericht zijn op Koreaans- en Chineessprekende gebruikers.

Er zijn aanwijzingen dat UULoader het werk is van een Chinees sprekende gebruiker. Dit blijkt uit de aanwezigheid van Chinese strings in programmadatabasebestanden (PDB) die in het DLL-bestand zijn opgenomen.

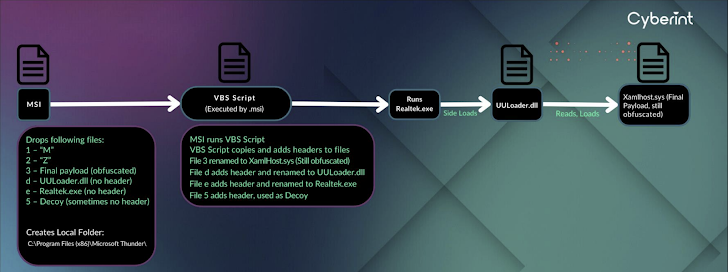

“De ‘kernbestanden’ van UULoader bevinden zich in een Microsoft Cabinet-archiefbestand (.cab) dat twee primaire uitvoerbare bestanden bevat (een .exe en een .dll) waarvan de bestandsheader is verwijderd”, aldus het bedrijf in een technisch rapport dat is gedeeld met The Hacker News.

Een van de uitvoerbare bestanden is een legitiem binair bestand dat vatbaar is voor DLL-sideloading. Dit wordt gebruikt om het DLL-bestand te sideloaden dat uiteindelijk de laatste fase laadt, een verhuld bestand met de naam “XamlHost.sys” dat niets anders is dan hulpmiddelen voor externe toegang, zoals Gh0st RAT of de Mimikatz-referentieverzamelaar.

In het MSI-installatiebestand bevindt zich een Visual Basic-script (.vbs) dat verantwoordelijk is voor het starten van het uitvoerbare bestand, bijvoorbeeld Realtek. Sommige UULoader-voorbeelden voeren ook een afleidingsbestand uit.

“Dit komt meestal overeen met wat het .msi-bestand pretendeert te zijn,” zei Cyberint. “Als het bijvoorbeeld probeert zichzelf te vermommen als een ‘Chrome-update’, zal de decoy een daadwerkelijke legitieme update voor Chrome zijn.”

Dit is niet de eerste keer dat valse Google Chrome-installatieprogramma’s hebben geleid tot de implementatie van Gh0st RAT. Vorige maand beschreef eSentire een aanvalsketen gericht op Chinese Windows-gebruikers die een nep-Google Chrome-site gebruikten om de remote access-trojan te verspreiden.

Deze ontwikkeling vindt plaats op het moment dat kwaadwillenden duizenden cryptovaluta-lokwebsites creëren die worden gebruikt voor phishingaanvallen. Deze zijn gericht op gebruikers van populaire cryptovaluta-walletdiensten zoals Coinbase, Exodus en MetaMask.

“Deze actoren gebruiken gratis hostingdiensten zoals Gitbook en Webflow om loksites te maken op crypto wallet typosquatter-subdomeinen”, aldus Symantec, eigendom van Broadcom. “Deze sites lokken potentiële slachtoffers met informatie over crypto wallets en downloadlinks die in feite leiden naar kwaadaardige URL’s.”

Deze URL’s fungeren als een verkeersdistributiesysteem (TDS) dat gebruikers doorverwijst naar phishing-inhoud of naar onschuldige pagina’s als de tool vaststelt dat de bezoeker een beveiligingsonderzoeker is.

Phishingcampagnes doen zich ook voor als legitieme overheidsinstanties in India en de VS en leiden gebruikers om naar valse domeinen die gevoelige informatie verzamelen. Deze informatie kan in de toekomst worden gebruikt voor verdere oplichting, het versturen van phishing-e-mails, het verspreiden van desinformatie of malware.

Sommige van deze aanvallen zijn opmerkelijk vanwege het misbruik van Microsoft’s Dynamics 365 Marketing-platform om subdomeinen te creëren en phishing-e-mails te versturen, waardoor ze door e-mailfilters heen glippen. Deze aanvallen hebben de codenaam Uncle Scam gekregen vanwege het feit dat deze e-mails zich voordoen als de US General Services Administration (GSA).

Inspanningen op het gebied van social engineering hebben verder geprofiteerd van de populariteit van de generatieve kunstmatige intelligentie (AI) om frauduleuze domeinen op te zetten die OpenAI ChatGPT nabootsen en verdachte en kwaadaardige activiteiten verspreiden, waaronder phishing, grayware, ransomware en command-and-control (C2).

“Opmerkelijk genoeg associeert meer dan 72% van de domeinen zichzelf met populaire GenAI-applicaties door trefwoorden als gpt of chatgpt op te nemen,” zei Palo Alto Networks Unit 42 vorige maand in een analyse. “Van al het verkeer naar deze (nieuw geregistreerde domeinen) werd 35% naar verdachte domeinen geleid.”