Er zijn details naar voren gekomen over een inmiddels gepatcht beveiligingsprobleem dat een omzeiling van het Secure Boot-mechanisme in Unified Extensible Firmware Interface (UEFI)-systemen mogelijk zou kunnen maken.

Het beveiligingslek, met de CVE-identifier CVE-2024-7344 (CVSS-score: 6,7), bevindt zich in een UEFI-applicatie ondertekend door Microsoft’s “Microsoft Corporation UEFI CA 2011” UEFI-certificaat van derden, volgens een nieuw rapport van ESET gedeeld met de Hackernieuws.

Succesvol misbruik van de fout kan leiden tot de uitvoering van niet-vertrouwde code tijdens het opstarten van het systeem, waardoor aanvallers kwaadaardige UEFI-bootkits kunnen inzetten op machines waarop Secure Boot is ingeschakeld, ongeacht het geïnstalleerde besturingssysteem.

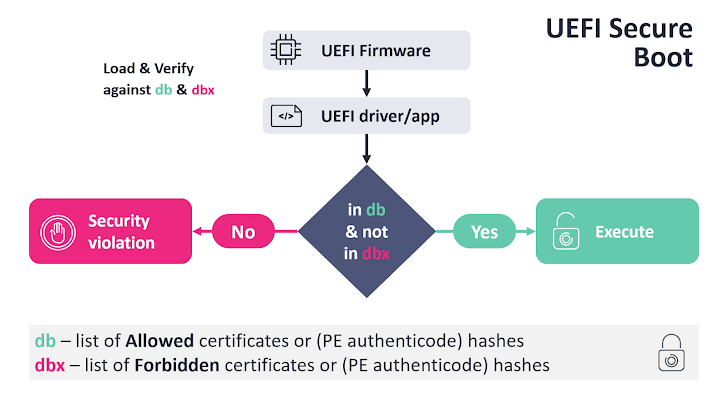

Secure Boot is een firmware-beveiligingsstandaard die voorkomt dat malware wordt geladen wanneer een computer opstart, door ervoor te zorgen dat het apparaat opstart met alleen software die wordt vertrouwd door de Original Equipment Manufacturer (OEM). De functie maakt gebruik van digitale handtekeningen om de authenticiteit, bron en integriteit van de geladen code te valideren.

De getroffen UEFI-applicatie maakt deel uit van verschillende real-time softwarepakketten voor systeemherstel die zijn ontwikkeld door Howyar Technologies Inc., Greenware Technologies, Radix Technologies Ltd., SANFONG Inc., Wasay Software Technology Inc., Computer Education System Inc. en Signal Computer GmbH –

- Howyar SysReturn vóór versie 10.2.023_20240919

- Greenware GreenGuard vóór versie 10.2.023-20240927

- Radix SmartRecovery vóór versie 11.2.023-20240927

- Sanfong EZ-back-systeem vóór versie 10.3.024-20241127

- WASAY eRecoveryRX vóór versie 8.4.022-20241127

- CES NeoImpact vóór versie 10.1.024-20241127

- SignalComputer HDD King vóór versie 10.3.021-20241127

“De kwetsbaarheid wordt veroorzaakt door het gebruik van een aangepaste PE-lader in plaats van de standaard en veilige UEFI-functies LoadImage en StartImage te gebruiken”, aldus ESET-onderzoeker Martin Smolár. “Als resultaat hiervan staat de applicatie het laden van elk UEFI-binair bestand toe – zelfs een niet-ondertekend bestand – vanuit een speciaal vervaardigd bestand met de naam cloak.dat, tijdens het opstarten van het systeem, ongeacht de UEFI Secure Boot-status.”

Een aanvaller die CVE-2024-7344 als wapen gebruikt, kan daarom de UEFI Secure Boot-beveiliging omzeilen en niet-ondertekende code uitvoeren tijdens het opstartproces in de UEFI-context, zelfs voordat het besturingssysteem wordt geladen, waardoor deze geheime, permanente toegang tot de host krijgt.

“Code die in deze vroege opstartfase wordt uitgevoerd, kan op het systeem blijven bestaan en mogelijk kwaadaardige kernelextensies laden die zowel het opnieuw opstarten als de herinstallatie van het besturingssysteem overleven”, aldus het CERT Coördinatiecentrum (CERT/CC). “Bovendien kan het detectie omzeilen door op het besturingssysteem gebaseerde en eindpuntdetectie en respons (EDR) beveiligingsmaatregelen.”

Kwaadwillige actoren zouden de reikwijdte van de exploitatie verder kunnen uitbreiden door hun eigen kopie van het kwetsbare binaire bestand “reloader.efi” naar elk UEFI-systeem te brengen waarop het UEFI-certificaat van derden van Microsoft is ingeschreven. Er zijn echter verhoogde rechten vereist om de kwetsbare en kwaadaardige bestanden op de EFI-systeempartitie te implementeren: lokale beheerder op Windows en root op Linux.

Het Slowaakse cyberbeveiligingsbedrijf zei dat het de bevindingen op verantwoorde wijze in juni 2024 aan het CERT/CC heeft bekendgemaakt, waarna Howyar Technologies en hun partners het probleem in de betreffende producten hebben aangepakt. Op 14 januari 2025 heeft Microsoft de oude, kwetsbare binaire bestanden ingetrokken als onderdeel van de Patch Tuesday-update.

Naast het toepassen van UEFI-intrekkingen zijn het beheren van de toegang tot bestanden op de EFI-systeempartitie, Secure Boot-aanpassing en externe attestatie met een Trusted Platform Module (TPM) enkele van de andere manieren om bescherming te bieden tegen exploitatie van onbekende kwetsbare ondertekende UEFI-bootloaders en implementatie van UEFI-bootkits.

“Het aantal UEFI-kwetsbaarheden dat de afgelopen jaren is ontdekt en de mislukkingen bij het patchen ervan of het intrekken van kwetsbare binaire bestanden binnen een redelijk tijdsbestek laten zien dat zelfs zo’n essentieel kenmerk als UEFI Secure Boot niet als een ondoordringbare barrière moet worden beschouwd”, aldus Smolár.

“Wat ons echter het meest zorgen baart met betrekking tot de kwetsbaarheid is niet de tijd die nodig was om het binaire bestand te repareren en in te trekken, wat behoorlijk goed was vergeleken met soortgelijke gevallen, maar het feit dat dit niet de eerste keer is dat zo’n duidelijk Er is een onveilig ondertekend UEFI-binair bestand ontdekt. Dit roept vragen op over hoe gebruikelijk het gebruik van dergelijke onveilige technieken is bij externe UEFI-softwareleveranciers, en hoeveel andere soortgelijke obscure, maar ondertekende, bootloaders er mogelijk zijn.