De Chinese dreigingsacteur bekend als Beroemde sparrow is gekoppeld aan een cyberaanval gericht op een handelsgroep in de Verenigde Staten en een onderzoeksinstituut in Mexico om zijn vlaggenschip achterdeur Sparrowdoor en Shadowpad te leveren.

De activiteit, waargenomen in juli 2024, markeert de eerste keer dat de hackploeg Shadowpad heeft ingezet, een malware die breed wordt gedeeld door Chinese door de staat gesponsorde acteurs.

“FamousSparrow heeft twee voorheen niet -papieren versies van de Sparrowdoor -achterdeur ingezet, een van hen modulair,” zei ESET in een rapport gedeeld met The Hacker News. “Beide versies vormen aanzienlijke vooruitgang ten opzichte van eerdere en implementeren parallellisatie van opdrachten.”

FamousSparrow werd voor het eerst gedocumenteerd door het Slowaakse Cybersecurity Company in september 2021 in verband met een reeks cyberaanvallen gericht op hotels, overheden, engineeringbedrijven en advocatenkantoren met Sparrowdoor, een implantaat dat uitsluitend wordt gebruikt door de groep.

Sindsdien zijn er meldingen geweest van de tactische overlappingen van het tegenstandercollectief met clusters die worden gevolgd als aardebestries, ghostemperor en met name zouttyfoon, die is toegeschreven aan intrusies gericht op de telecomsector.

ESET merkte echter op dat het FamousSparrow behandelt als een afzonderlijke bedreigingsgroep met enkele losse banden naar aardestries die voortkomen uit parallellen met Crowdoor en HemiGate.

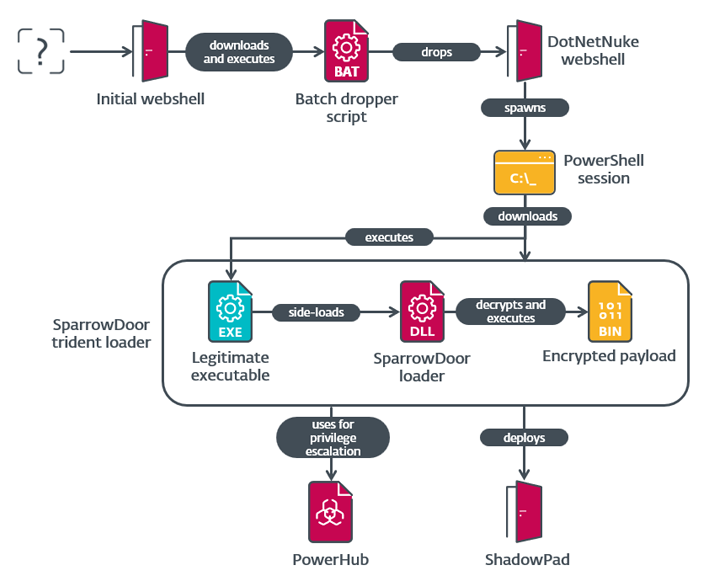

De aanvalsketen omvat de dreigingsacteur die een webshell implementeert op een Internet Information Services (IIS) -server, hoewel het precieze mechanisme dat wordt gebruikt om dit te bereiken nog onbekend is. Beide slachtoffers zouden verouderde versies van Windows Server en Microsoft Exchange Server hebben uitgevoerd.

De webshell fungeert als een leiding om een batchscript te laten vallen van een externe server, die op zijn beurt een base64-gecodeerde .NET-webshell erin wordt ingebed. Deze webshell is uiteindelijk verantwoordelijk voor het implementeren van Sparrowdoor en Shadowpad.

ESET zei dat een van de Sparrowdoor -versies lijkt op Crowdoor, hoewel beide varianten significante verbeteringen hebben ten opzichte van hun voorganger. Dit omvat de mogelijkheid om tegelijkertijd tijdrovende opdrachten uit te voeren, zoals bestand I/O en de interactieve shell, waardoor de achterdeur inkomende instructies kan verwerken terwijl ze worden uitgevoerd.

“Wanneer de achterdeur een van deze opdrachten ontvangt, creëert het een thread die een nieuwe verbinding met de C&C Server initieert,” zei beveiligingsonderzoeker Alexandre Côté Cyr. “De unieke slachtoffer -ID wordt vervolgens verzonden via de nieuwe verbinding, samen met een opdracht -ID die de opdracht aangeeft die tot deze nieuwe verbinding heeft geleid.”

“Hierdoor kan de C & C-server bijhouden welke verbindingen gerelateerd zijn aan hetzelfde slachtoffer en wat hun doelen zijn. Elk van deze threads kan vervolgens een specifieke set subopdrachten verwerken.”

Sparrowdoor heeft een breed scala aan commando’s waarmee het een proxy kan starten, interactieve shell -sessies starten, bestandsbewerkingen uitvoeren, het bestandssysteem opsommen, hostinformatie verzamelen en zelfs zichzelf verwijderen.

De tweede versie van de achterdeur daarentegen is modulair en duidelijk anders dan andere artefacten, waarbij een plug-in-gebaseerde benadering wordt gevolgd om zijn doelen te realiseren. Het ondersteunt maar liefst negen verschillende modules –

- CMD – Voer een enkele opdracht uit

- CFILE – Voer bestanden van het bestandssysteem uit

- CkeyLogplug – log toetsaanslagen

- Csocket – Start een TCP -proxy

- Cshell – Start een interactieve shell -sessie

- Ctransf – Initiëren bestandsoverdracht tussen de gecompromitteerde Windows -host en de C & C -server

- CRDP – maak screenshots

- CPRO – Lijstrunning -processen en doden specifieke

- Cfilemoniter – Monitor File System Wijzigingen voor opgegeven mappen

“Deze nieuw gevonden activiteit geeft aan dat de groep niet alleen nog steeds werkt, maar ook in deze tijd actief nieuwe versies van Sparrowdoor ontwikkelde,” zei Eset.