Een nieuwe variant van de Snake KeyLogger -malware wordt gebruikt om Windows -gebruikers actief te richten in China, Turkije, Indonesië, Taiwan en Spanje.

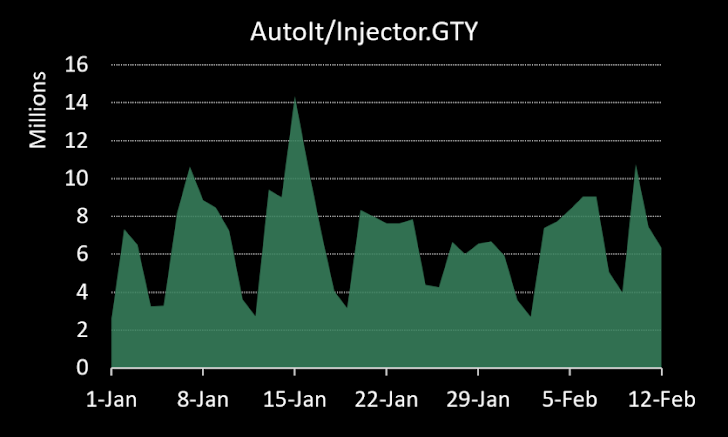

Fortinet Fortiguard Labs zei dat de nieuwe versie van de malware sinds het begin van het jaar achter meer dan 280 miljoen geblokkeerde infectiepogingen wereldwijd staat.

“Meestal geleverd door phishing -e -mails met kwaadaardige bijlagen of links, is Snake KeyLogger ontworpen om gevoelige informatie te stelen van populaire webbrowsers zoals Chrome, Edge en Firefox door toetsaanslagen te registreren, inloggegevens vast te leggen en het klembord te bewaken,” zei beveiligingsonderzoeker Kevin Su.

Door de andere functies kan het de gestolen informatie naar een door aanvallers gecontroleerde server exfiltreren met behulp van het Simple Mail Transfer Protocol (SMTP) en Telegram-bots, waardoor de dreigingsactoren toegang hebben tot gestolen referenties en andere gevoelige gegevens. “

Wat opmerkelijk is aan de nieuwste set aanvallen is dat het gebruik maakt van de Autoit -scripttaal om de belangrijkste lading te leveren en uit te voeren. Met andere woorden, het uitvoerbare bestand dat de malware bevat, is een auto-gecompileerde binair getal, waardoor het traditionele detectiemechanismen kan omzeilen.

“Het gebruik van Autoit compliceert niet alleen de statische analyse door de payload in het gecompileerde script in te bedden, maar maakt ook dynamisch gedrag mogelijk dat goedaardige automatiseringstools nabootst,” voegde Su eraan toe.

Eenmaal gelanceerd, is Snake KeyLogger ontworpen om een kopie van zichzelf te laten vallen op een bestand met de naam “Ageless.exe” in de map “%Local_AppData% SuperGroup.” Het gaat ook verder met het neerzetten van een ander bestand met de naam “Ageless.vbs” in de Windows -opstartmap zodat het Visual Basic Script (VBS) de malware automatisch wanneer het systeem opnieuw wordt opgestart, wordt gestart.

Door dit persistentiemechanisme is Snake KeyLogger in staat om toegang tot het gecompromitteerde systeem te handhaven en zijn kwaadaardige activiteiten te hervatten, zelfs als het bijbehorende proces wordt beëindigd.

De aanvalsketen culmineert met de injectie van de belangrijkste lading in een legitiem .NET -proces zoals “regsvcs.exe” met behulp van een techniek genaamd Process Hollows, waardoor de malware zijn aanwezigheid binnen een vertrouwd proces kan verbergen en detectie van zijstaps zijt.

Snake KeyLogger is ook gevonden om toetsaanslagen in te loggen en websites zoals CheckiP.dyndns (.) Org te gebruiken om het IP -adres en de geolocatie van het slachtoffer op te halen.

“Om toetsaanslagen vast te leggen, maakt het gebruik van de SetWindowShookex API met de eerste parameter ingesteld op WH_KEYBOARD_LL (Flag 13), een toetsenbordhaak op laag niveau die toetsaanslagen bewaakt,” zei Su. “Met deze techniek kan de malware gevoelige invoer zoals bankreferenties loggen.”

De ontwikkeling komt als Cloudsek een campagne gedetailleerd die wordt gebruikt voor een gecompromitteerde infrastructuur geassocieerd met onderwijsinstellingen om kwaadaardige LNK -bestanden te distribueren vermomd als PDF -documenten om uiteindelijk de Lumma Stealer -malware te implementeren.

De activiteit, het richten van industrieën zoals financiën, gezondheidszorg, technologie en media, is een multi-fase aanvalsreeks die resulteert in de diefstal van wachtwoorden, browsergegevens en cryptocurrency-portefeuilles.

“De primaire infectievector van de campagne omvat het gebruik van kwaadaardige LNK -bestanden (sneltoets) die zijn vervaardigd om te verschijnen als legitieme PDF -documenten,” zei beveiligingsonderzoeker Mayank Sahariya, het toevoegen van de bestanden worden gehost op een WebDAV -server die niet -verwerkende bezoekers worden omgeleid na bezoekersites.

Het LNK-bestand voert van zijn deel een PowerShell-opdracht uit om verbinding te maken met een externe server en de volgende fase malware op te halen, een verdoezelde JavaScript-code die een andere PowerShell herbergt die Lumma Stealer van dezelfde server downloadt en uitvoert.

In de afgelopen weken is Stealer Malware ook waargenomen gedistribueerd via verdoezelde JavaScript -bestanden om een breed scala aan gevoelige gegevens van gecompromitteerde Windows -systemen te oogsten en deze te exfiltreren naar een telegram -bot die door de aanvaller wordt beheerd.

“De aanval begint met een verduisterd JavaScript-bestand, dat gecodeerde tekenreeksen van een open-source-service haalt om een PowerShell-script uit te voeren,” zei Cyfirma.

“Dit script downloadt vervolgens een JPG -afbeelding en een tekstbestand van een IP -adres en een URL -verkorte, die beide kwaadaardige MZ DOS -uitvoerbare bestanden bevatten die zijn ingebed met steganografische technieken. Eenmaal uitgevoerd, implementeren deze payloads Stealer Malware.”