Een voorheen ongedocumenteerde platformonafhankelijke malware met de codenaam Noedel RAT wordt al jaren door Chineessprekende dreigingsactoren gebruikt voor spionage of cybercriminaliteit.

Hoewel deze achterdeur voorheen werd gecategoriseerd als een variant van Gh0st RAT en Rekoobe, zei beveiligingsonderzoeker Hara Hiroaki van Trend Micro: “Deze achterdeur is niet alleen een variant van bestaande malware, maar is een geheel nieuw type.”

Noodle RAT, ook wel ANGRYREBEL en Nood RAT genoemd, is verkrijgbaar in zowel Windows- als Linux-versies en wordt vermoedelijk al sinds juli 2016 in gebruik genomen.

De externe toegang tran Gh0st RAT dook voor het eerst op in 2008 toen een Chinese dreigingsgroep genaamd het C. Rufus Security Team de broncode openbaar maakte.

In de loop der jaren is de malware – naast andere tools zoals PlugX en ShadowPad – een kenmerk geworden van hackers van de Chinese overheid, die deze in talloze campagnes en aanvallen hebben gebruikt.

De Windows-versie van Noodle RAT, een modulaire achterdeur in het geheugen, is in gebruik genomen door hackploegen als Iron Tiger en Calypso. Het wordt gelanceerd via een lader vanwege de shellcode-fundamenten en ondersteunt opdrachten om bestanden te downloaden/uploaden, extra soorten malware uit te voeren, als TCP-proxy te functioneren en zichzelf zelfs te verwijderen.

Minimaal twee verschillende soorten laders, nl. MULTIDROP en MICROLOAD zijn tot nu toe waargenomen bij aanvallen gericht op respectievelijk Thailand en India.

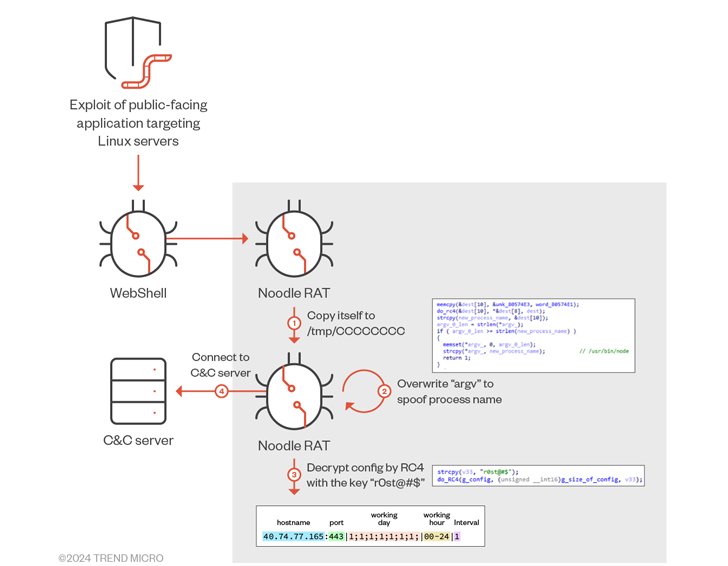

De Linux-tegenhanger van Noodle RAT wordt daarentegen gebruikt door verschillende cybercriminaliteits- en spionageclusters die verband houden met China, waaronder Rocke en Cloud Snooper.

Het is uitgerust om een omgekeerde shell te starten, bestanden te downloaden/uploaden, de uitvoering te plannen en SOCKS-tunneling te initiëren, waarbij de aanvallen gebruikmaken van bekende beveiligingsfouten in openbare applicaties om Linux-servers te doorbreken en een webshell te laten vallen voor externe toegang en het afleveren van malware.

Ondanks de verschillen in de achterdeuropdrachten, zouden beide versies identieke code delen voor command-and-control (C2) -communicatie en vergelijkbare configuratieformaten gebruiken.

Verdere analyse van Noodle RAT-artefacten laat zien dat hoewel de malware verschillende plug-ins gebruikt die door Gh0st RAT worden gebruikt en sommige delen van de Linux-versie dezelfde code delen met Rekoobe, de achterdeur op zichzelf geheel nieuw is.

Trend Micro zei dat het ook toegang kon krijgen tot een configuratiescherm en bouwer die worden gebruikt voor de Linux-variant van Noodle RAT, met release-opmerkingen geschreven in Vereenvoudigd Chinees met details over bugfixes en verbeteringen, wat aangeeft dat het waarschijnlijk is ontwikkeld, onderhouden en verkocht aan klanten van interesse.

Deze hypothese wordt ook ondersteund door de I-Soon-lekken eerder dit jaar, die de nadruk legden op een enorme hack-for-hire-scene van bedrijven die vanuit China opereert en op de operationele en organisatorische banden tussen bedrijven uit de particuliere sector en door de Chinese staat gesponsorde cyberactoren.

Aangenomen wordt dat dergelijke instrumenten het resultaat zijn van een complexe toeleveringsketen binnen het Chinese cyberspionage-ecosysteem, waar ze op commerciële basis worden verkocht en gedistribueerd onder de particuliere sector en overheidsinstanties die betrokken zijn bij kwaadaardige, door de staat gesponsorde activiteiten.

“Noodle RAT wordt waarschijnlijk gedeeld (of te koop) onder Chineessprekende groepen,” zei Hiroaki. “Noodle RAT wordt al jaren verkeerd geclassificeerd en onderschat.”

De ontwikkeling komt omdat de aan China gelinkte Mustang Panda (ook bekend als Fireant) is gekoppeld aan een spear-phishing-campagne gericht op Vietnamese entiteiten die kunstaas met belasting- en onderwijsthema gebruiken om Windows Shortcut (LNK)-bestanden te leveren die zijn ontworpen om waarschijnlijk de PlugX te implementeren malware.