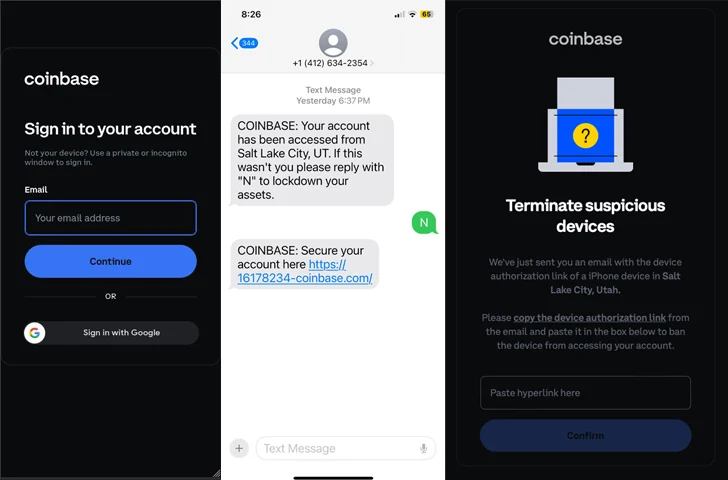

Er is een nieuwe phishing-kit waargenomen die de inlogpagina’s van bekende cryptocurrency-diensten nabootst als onderdeel van een aanvalscluster dat is ontworpen om zich primair op mobiele apparaten te richten.

“Deze kit stelt aanvallers in staat om kopieën te maken van single sign-on (SSO)-pagina’s en vervolgens een combinatie van e-mail, sms en voice phishing te gebruiken om het doelwit te misleiden om gebruikersnamen, wachtwoorden, URL’s voor het opnieuw instellen van wachtwoorden en zelfs foto-ID’s te delen. honderden slachtoffers, vooral in de Verenigde Staten”, aldus Lookout in een rapport.

Doelwitten van de phishing-kit zijn onder meer medewerkers van de Federal Communications Commission (FCC), Binance, Coinbase en cryptocurrency-gebruikers van verschillende platforms zoals Binance, Coinbase, Gemini, Kraken, ShakePay, Caleb & Brown en Trezor. Tot nu toe zijn meer dan 100 slachtoffers met succes gephishing.

De phishingpagina’s zijn zo ontworpen dat het valse inlogscherm pas wordt weergegeven nadat het slachtoffer een CAPTCHA-test heeft voltooid met behulp van hCaptcha, waardoor wordt voorkomen dat geautomatiseerde analysetools de sites markeren.

In sommige gevallen worden deze pagina’s verspreid via ongevraagde telefoontjes en sms-berichten door het klantenserviceteam van een bedrijf te spoofen onder het voorwendsel om hun account te beveiligen na een vermeende hack.

Zodra de gebruiker zijn inloggegevens invoert, wordt hem gevraagd een tweefactorauthenticatiecode (2FA) op te geven, of wordt hem gevraagd te “wachten” terwijl hij beweert de verstrekte informatie te verifiëren.

“De aanvaller probeert waarschijnlijk in realtime in te loggen met deze inloggegevens en stuurt het slachtoffer vervolgens door naar de juiste pagina, afhankelijk van de aanvullende informatie die wordt opgevraagd door de MFA-service waartoe de aanvaller toegang probeert te krijgen”, aldus Lookout.

De phishing-kit probeert ook een illusie van geloofwaardigheid te wekken door de operator in staat te stellen de phishing-pagina in realtime aan te passen door de laatste twee cijfers van het werkelijke telefoonnummer van het slachtoffer op te geven en te selecteren of het slachtoffer om een zes- of zevencijferig telefoonnummer moet worden gevraagd. teken.

Het eenmalige wachtwoord (OTP) dat door de gebruiker wordt ingevoerd, wordt vervolgens vastgelegd door de bedreigingsacteur, die het gebruikt om zich aan te melden bij de gewenste online service met behulp van het verstrekte token. In de volgende stap kan het slachtoffer naar elke pagina van de keuze van de aanvaller worden geleid, inclusief de legitieme Okta-inlogpagina of een pagina die aangepaste berichten weergeeft.

Lookout zei dat de campagne overeenkomsten vertoont met die van Scattered Spider, met name wat betreft de nabootsing van Okta en het gebruik van domeinen waarvan eerder is vastgesteld dat ze verbonden zijn met de groep.

“Ondanks dat de URL’s en vervalste pagina’s lijken op wat Scattered Spider zou kunnen creëren, zijn er aanzienlijk verschillende mogelijkheden en C2-infrastructuur binnen de phishing-kit”, aldus het bedrijf. “Dit soort copycatting komt veel voor onder groepen van bedreigingsactoren, vooral wanneer een reeks tactieken en procedures zoveel publiek succes hebben gehad.”

Het is momenteel ook niet duidelijk of dit het werk is van één enkele dreigingsactoren of een gemeenschappelijk instrument dat door verschillende groepen wordt gebruikt.

“De combinatie van hoogwaardige phishing-URL’s, inlogpagina’s die perfect aansluiten bij de look en feel van de legitieme sites, een gevoel van urgentie en consistente verbinding via sms en spraakoproepen is wat de bedreigingsactoren zoveel succes heeft gegeven bij het stelen van gegevens van hoge kwaliteit ’, merkte Uitkijk op.

De ontwikkeling komt op het moment dat Fortra onthulde dat financiële instellingen in Canada het doelwit zijn geworden van een nieuwe phishing-as-service (PhaaS)-groep genaamd LabHost, die in 2023 zijn rivaal Frappo in populariteit inhaalt.

De phishing-aanvallen van LabHost worden uitgevoerd door middel van een real-time campagnebeheertool genaamd LabRat, die het mogelijk maakt een tegenstander-in-the-middle-aanval (AiTM) uit te voeren en inloggegevens en 2FA-codes vast te leggen.

Ook ontwikkeld door de bedreigingsacteur is een sms-spammingtool genaamd LabSend, die een geautomatiseerde methode biedt voor het verzenden van links naar LabHost-phishingpagina’s, waardoor klanten op grote schaal smishing-campagnes kunnen opzetten.

“LabHost-diensten stellen bedreigingsactoren in staat zich te richten op een verscheidenheid aan financiële instellingen met functies variërend van kant-en-klare sjablonen, realtime campagnebeheertools en sms-lokmiddelen”, aldus het bedrijf.