Er is een nieuwe phishing-campagne waargenomen waarbij gebruik wordt gemaakt van een nieuwe loader-malware om een informatiedief en keylogger te leveren, genaamd Agent Tesla.

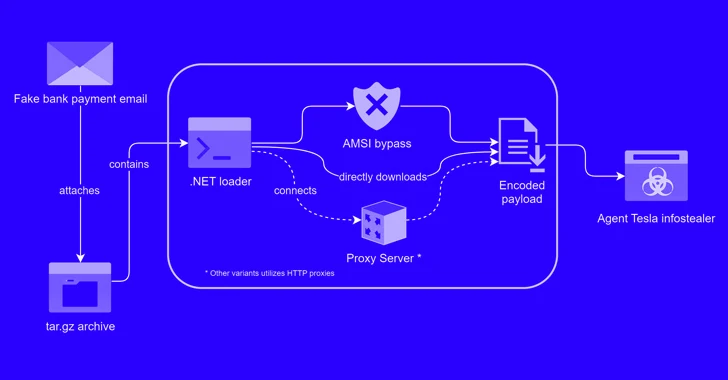

Trustwave SpiderLabs zei dat het op 8 maart 2024 een phishing-e-mail met deze aanvalsketen heeft geïdentificeerd. Het bericht doet zich voor als een betalingsmelding van de bank en spoort de gebruiker aan om een archiefbestandsbijlage te openen.

Het archief (“Bank Handlowy w Warszawie – dowód wpłaty_pdf.tar.gz”) verbergt een kwaadaardige lader die de procedure activeert om Agent Tesla op de besmette host te implementeren.

“Deze lader gebruikte vervolgens verduistering om detectie te omzeilen en maakte gebruik van polymorf gedrag met complexe decoderingsmethoden”, zei beveiligingsonderzoeker Bernard Bautista dinsdag in een analyse.

“De lader vertoonde ook de mogelijkheid om antivirusbescherming te omzeilen en haalde zijn lading op met behulp van specifieke URL's en user-agents die gebruik maakten van proxy's om het verkeer verder te verdoezelen.”

De tactiek van het inbedden van malware in ogenschijnlijk goedaardige bestanden is een tactiek die herhaaldelijk door bedreigingsactoren is toegepast om nietsvermoedende slachtoffers te misleiden om de infectiesequentie te activeren.

De lader die bij de aanval wordt gebruikt, is geschreven in .NET, waarbij Trustwave twee verschillende varianten ontdekt die elk gebruik maken van een andere decoderingsroutine om toegang te krijgen tot de configuratie en uiteindelijk de XOR-gecodeerde Agent Tesla-payload van een externe server op te halen.

In een poging om detectie te omzeilen, is de lader ook ontworpen om de Windows Antimalware Scan Interface (AMSI) te omzeilen, die beveiligingssoftware de mogelijkheid biedt om bestanden, geheugen en andere gegevens op bedreigingen te scannen.

Het bereikt dit door “de AmsiScanBuffer-functie te patchen om het scannen van malware op inhoud in het geheugen te omzeilen”, legt Bautista uit.

De laatste fase omvat het decoderen en uitvoeren van Agent Tesla in het geheugen, waardoor de bedreigingsactoren heimelijk gevoelige gegevens kunnen exfiltreren via SMTP met behulp van een gecompromitteerd e-mailaccount dat is gekoppeld aan een legitieme leverancier van beveiligingssystemen in Turkije (“merve@temikan[.]com[.]tr”).

De aanpak, aldus Trustwave, werpt niet alleen geen waarschuwingssignalen op, maar biedt ook een laag van anonimiteit die het moeilijker maakt om de aanval terug te leiden naar de tegenstander, om nog maar te zwijgen van de moeite van het opzetten van speciale exfiltratiekanalen.

“[The loader] maakt gebruik van methoden als patching om de Antimalware Scan Interface (AMSI)-detectie te omzeilen en payloads dynamisch te laden, waardoor een heimelijke uitvoering wordt gegarandeerd en sporen op schijf worden geminimaliseerd”, aldus Bautista. “Deze lader markeert een opmerkelijke evolutie in de inzettactieken van Agent Tesla.”

De onthulling komt op het moment dat BlueVoyant een andere phishing-activiteit aan het licht bracht die werd uitgevoerd door een cybercriminaliteitsgroep genaamd TA544, die pdf's gebruikt die zijn verkleed als juridische facturen om WikiLoader (ook bekend als WailingCrab) te verspreiden en verbindingen tot stand te brengen met een command-and-control (C2)-server die vrijwel uitsluitend gehackte WordPress omvat. sites.

Het is vermeldenswaard dat TA544 ook bewapend een beveiligingsfout in Windows, opgespoord als CVE-2023-36025 in november 2023, om Remcos RAT te distribueren via een andere laderfamilie genaamd IDAT Loader, waardoor het de controle over geïnfecteerde systemen kon overnemen.

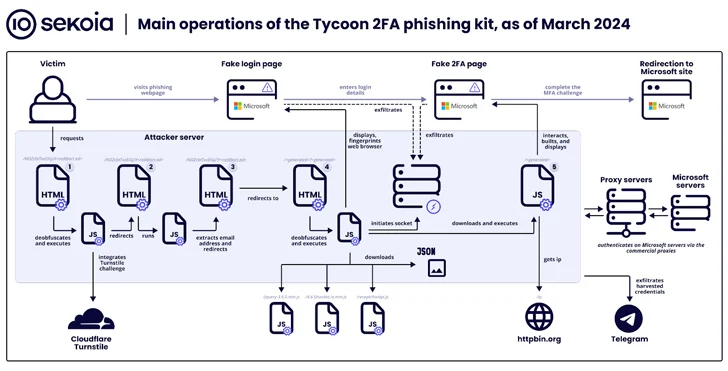

De bevindingen volgen ook op een toename van het gebruik van een phishing-kit genaamd Tycoon, die volgens Sekoia “een van de meest wijdverbreide phishing-kits” is geworden. [adversary-in-the-middle] phishing-kits van de afgelopen maanden, waarbij tussen eind oktober 2023 en eind februari 2024 meer dan 1.100 domeinnamen zijn gedetecteerd.”

Tycoon, vorige maand publiekelijk gedocumenteerd door Trustwave, staat cybercriminelen toe gebruikers van Microsoft 365 te targeten met valse inlogpagina's om hun inloggegevens, sessiecookies en tweefactorauthenticatiecodes (2FA) te bemachtigen. Het is bekend dat het in ieder geval sinds augustus 2023 actief is, waarbij de service wordt aangeboden via privé Telegram-kanalen.

De phishing-kit valt op door het integreren van uitgebreide methoden voor het filteren van verkeer om botactiviteiten en analysepogingen te dwarsbomen, waarbij sitebezoekers een Cloudflare Turnstile-uitdaging moeten voltooien voordat gebruikers worden omgeleid naar een pagina voor het verzamelen van inloggegevens.

Tycoon deelt ook overeenkomsten op operationeel en ontwerpniveau met de Dadsec OTT-phishing-kit, waardoor de mogelijkheid ontstaat dat de ontwikkelaars toegang hadden tot de broncode van deze laatste en deze hadden aangepast om aan hun behoeften te voldoen. Dit wordt ondersteund door het feit dat de broncode van Dadsec OTT in oktober 2023 lekte.

“De ontwikkelaar heeft de stealth-mogelijkheden in de meest recente versie van de phishing-kit verbeterd”, aldus Sekoia. “De recente updates zouden het detectiepercentage door beveiligingsproducten van de Tycoon 2FA-phishingpagina's en de infrastructuur kunnen verlagen. Bovendien maken het gebruiksgemak en de relatief lage prijs het behoorlijk populair onder bedreigingsactoren.”