Cybersecurity-onderzoekers hebben details bekendgemaakt van een phishing-campagne die een heimelijke bankmalware-malware-malware-remote Trojan levert, genaamd Mostererat.

De phishing -aanval bevat een aantal geavanceerde ontwijkingstechnieken om volledige controle te krijgen over gecompromitteerde systemen, sifon -gevoelige gegevens en zijn functionaliteit uit te breiden door secundaire plug -ins te bedienen, zei Fortinet Fortiguard Labs.

“Deze omvatten het gebruik van een eenvoudige programmeertaal (EPL) om een geënsceneerde payload te ontwikkelen, het verbergen van kwaadaardige bewerkingen en het uitschakelen van beveiligingshulpmiddelen om alert triggers te voorkomen, commando-en-control (C2) communicatie te beveiligen met behulp van Mutual TLS (MTL’s), ter ondersteuning van verschillende methoden voor het implementeren van extra payloads en zelfs het installeren van populaire exemplarende hulpmiddelen,” Yurren WAN zei.

EPL is een obscure visuele programmeertaal die traditionele Chinese, vereenvoudigde Chinese, Engelse en Japanse varianten ondersteunt. Het is vooral bedoeld voor gebruikers die misschien niet bedreven zijn in het Engels.

De e-mails, die voornamelijk zijn ontworpen om Japanse gebruikers te targeten, maken gebruik van kunstaas met betrekking tot zakelijke vragen om ontvangers te misleiden om te klikken op kwaadaardige links die hen naar een geïnfecteerde site brengen om een booby-gevangen document te downloaden-een Microsoft Word-bestand dat een ziparchief insluit.

Aanwezig in het zip -bestand is een uitvoerbaar bestand dat op zijn beurt de uitvoering van Mostererat activeert, die vervolgens wordt gebruikt om verschillende tools te laten vallen, zoals Anydesk, Tigervnc en TightVNC met behulp van modules geschreven in EPL. Een opmerkelijk aspect van de malware is het vermogen om Windows-beveiligingsmechanismen uit te schakelen en netwerkverkeer te blokkeren die verband houdt met een hard gecodeerde lijst met beveiligingsprogramma’s, waardoor het detectie kan omzeilen.

“Deze verkeersblokkeringstechniek lijkt op die van de bekende Red Team-tool ‘EDRSilencer’, die gebruik maakt van Windows Filtering Platform (WFP) -filters in meerdere fasen van de netwerkcommunicatiestapel, waardoor deze effectief wordt voorkomen dat deze verbinding maakt met zijn servers en van het verzenden van detectiegegevens, waarschuwingen, evenementenlogboeken of andere telemetrie,” zei Wan.

Een andere is de mogelijkheid om als TrustedInstaller te worden uitgevoerd, een ingebouwde Windows-systeemaccount met verhoogde machtigingen, waardoor het in staat is om kritieke Windows-processen te verstoren, Windows-registervermeldingen te wijzigen en systeembestanden te verwijderen.

Bovendien is een van de door Mostererat geïmplementeerde modules uitgerust om het vensteractiviteit van de voorgrond te controleren die is geassocieerd met Qianniu – Alibaba’s verkopertool, Log -toetsaanslagen, verzend hartbeatsignalen naar een externe server en procesopdrachten uitgegeven door de server.

The commands allow it to collect victim host details, run DLL, EPK, or EXE files, load shellcode, read/write/delete files, download and inject an EXE into svchost.exe using Early Bird Injection, enumerate users, capture screenshots, facilitate RDP logins, and even create and add a hidden user to the administrators group.

“Deze tactieken verhogen de moeilijkheid van detectie, preventie en analyse aanzienlijk,” zei Fortinet. “Naast het op de hoogte houden van uw oplossing, blijft het opleiden van gebruikers over de gevaren van sociale engineering essentieel.”

Clickfix krijgt nog een nieuwe wending

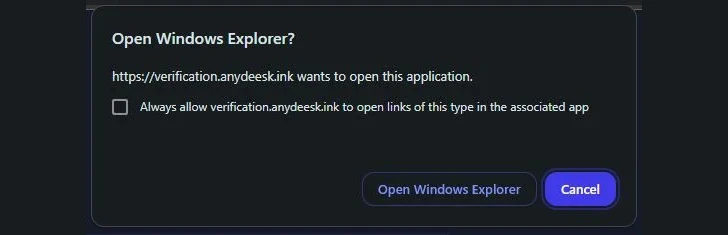

De bevindingen vallen samen met de opkomst van een andere campagne die “ClickFix-achtige technieken” gebruikt om een grondstoffeninformatie-stealer te distribueren die bekend staat als metastealer voor gebruikers die op zoek zijn naar tools zoals Anydesk.

De aanvalsketen omvat het serveren van een nep -cloudflare turnstile -pagina voordat je het veronderstelde anydesk -installatieprogramma downloadt, en vraagt ze om op een selectievakje te klikken om een verificatiestap te voltooien. Deze actie leidt echter tot een pop-upbericht waarin wordt gevraagd om Windows File Explorer te openen.

Zodra de Windows File Explorer is geopend, is de PHP-code verborgen op de tourniquet-verificatiepagina geconfigureerd om de “Search-MS:” URI Protocol Handler te gebruiken om een Windows Shortcut (LNK) -bestand weer te geven die is vermomd als een PDF die wordt gehost op de site van een aanvaller.

Het LNK -bestand van zijn kant activeert een reeks stappen om de hostnaam te verzamelen en een MSI -pakket uit te voeren dat uiteindelijk verantwoordelijk is voor het laten vallen van de metastealer.

“Dit soort aanvallen die een zekere mate van handmatige interactie van het slachtoffer vereisen, terwijl ze werken om het vermeende gebroken proces zelf te ‘repareren’, werken gedeeltelijk omdat ze mogelijk beveiligingsoplossingen kunnen omzeilen,” zei Huntress. “Dreigingsacteurs blijven de naald in hun infectieketens bewegen en gooien een sleutel in detectie en preventie.”

De openbaarmaking komt ook als CloudSek gedetailleerd een nieuwe aanpassing van de ClickFix Social Engineering-tactiek die gebruik maakt van onzichtbare aanwijzingen met behulp van op CSS gebaseerde obfuscatiemethoden om AI-systemen te bewapenen en samenvattingen te produceren met aanvaller-gecontroleerde clickfix-instructies.

De Proof-of-Concept (POC) -aanval wordt bereikt met behulp van een strategie genaamd snelle overdosis, waarbij de lading uitgebreid is ingebed in HTML-inhoud, zodat deze het contextvenster van een groot taalmodel domineert om de uitvoer te sturen.

“Deze aanpak is gericht op summarisatoren ingebed in applicaties zoals e -mailclients, browservertensies en productiviteitsplatforms,” zei het bedrijf. “Door de plaats van de Trust-gebruikers in AI-gegenereerde samenvattingen te exploiteren, levert de methode heimelijke stapsgewijze instructies die kwalieuze instructies voor ransomware kunnen vergemakkelijken.”

“Prompt overdosis is een manipulatietechniek die het contextvenster van een AI-model overweldigt met hoge dichtheid, herhaalde inhoud om de uitvoer te regelen. Door de invoer te verzadigen met aanvaller-gekozen tekst, wordt legitieme context opzij geschoven, en de aandacht van het model wordt consequent teruggetrokken naar de geïnjecteerde lading.”