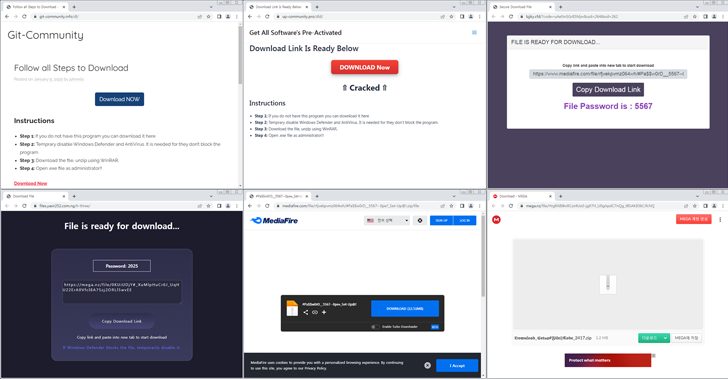

Cybersecurity -onderzoekers waarschuwen voor een nieuwe campagne die gebruik maakt van gebarsten versies van software als een kunstaas om informatie -stealers zoals Lumma en ACR -stealer te distribueren.

Het Ahnlab Security Intelligence Center (ASEC) zei dat het sinds januari 2025 een piek heeft waargenomen in het distributievolume van ACR Stealer.

Een opmerkelijk aspect van de Stealer-malware is het gebruik van een techniek genaamd Dead Drop Resolver om de werkelijke command-and-control (C2) -server te extraheren. Dit omvat het vertrouwen op legitieme diensten zoals Steam, Telegram’s Telegraph, Google Forms en Google -dia’s.

“Dreigingsactoren komen in het werkelijke C2 -domein in Base64 -codering op een specifieke pagina,” zei ASEC. “De malware heeft toegang tot deze pagina, parseert de string en verkrijgt het werkelijke C2 -domeinadres om kwaadaardig gedrag uit te voeren.”

ACR Stealer, eerder gedistribueerd via kapmalware van kaplader, is in staat om een breed scala aan informatie te oogsten van gecompromitteerde systemen, inclusief bestanden, webbrowsergegevens en cryptocurrency -portemonnee -extensies.

De ontwikkeling komt wanneer ASEC een andere campagne onthulde die bestanden gebruikt met de extensie “MSC”, die kan worden uitgevoerd door de Microsoft Management Console (MMC), om de Rhadamanthys Stealer -malware te leveren.

“Er zijn twee soorten MSC-malware: de ene maakt gebruik van de kwetsbaarheid van APDS.DLL (CVE-2024-43572), en de andere voert het ‘Command’-opdracht uit met behulp van Console Taskpad,” zei het Zuid-Koreaanse bedrijf.

“Het MSC -bestand is vermomd als een MS Word -document.” Wanneer de knop ‘Openen’ wordt geklikt, downloadt en voert deze een PowerShell -script uit van een externe bron. Het gedownloade PowerShell -script bevat een EXE -bestand (rhadamanthys). “

CVE-2024-43572, ook wel GrimResource genoemd, werd voor het eerst gedocumenteerd door de Elastic Security Labs in juni 2024 als een zero-day geëxploiteerd door kwaadaardige acteurs. Het werd gepatcht door Microsoft in oktober 2024.

Malware -campagnes zijn ook waargenomen om chatondersteuningsplatforms zoals Zendesk te benutten, die als klanten maskerading maskerading om niet -vermenging te misleiden om een stealer te downloaden genaamd Zhong Stealer.

Volgens een recent rapport gepubliceerd door Hudson Rock, zijn meer dan 30.000.000 computers besmet door informatie -stealers in de “afgelopen jaren”, wat leidt tot de diefstal van bedrijfsreferenties en sessiekoekjes die vervolgens kunnen worden verkocht door cybercriminals op ondergrondse forums aan andere acteurs aan andere acteurs aan andere acteurs aan andere acteurs aan andere acteurs aan andere acteurs aan andere acteurs aan andere acteurs aan andere acteurs aan andere acteurs aan andere acteurs aan andere acteurs aan andere acteurs aan andere acteurs aan andere acteurs aan andere acteurs voor winst.

De kopers kunnen de door deze referenties van deze referenties bewapenen om eigen exploitatie-acties te organiseren, wat leidt tot ernstige risico’s. Deze ontwikkelingen dienen om de rol van Stealer Malware te benadrukken als een initiële toegangsvector die voet aan de grond biedt aan gevoelige bedrijfsomgevingen.

“Voor slechts $ 10 per log (computer) kunnen cybercriminelen gestolen gegevens kopen van werknemers die werken in geclassificeerde defensie- en militaire sectoren,” zei Hudson Rock. “Intelligentie van Infostealer gaat niet alleen over het detecteren van wie besmet is-het gaat over het begrijpen van het volledige netwerk van gecompromitteerde referenties en externe risico’s.”

In het afgelopen jaar hebben dreigingsacteurs ook inspanningen opgevoerd om verschillende malwarefamilies te verspreiden, waaronder stealers en externe toegang Trojaanse paarden (ratten), via een techniek genaamd ClickFix die vaak inhoudt om gebruikers om te leiden om captcha verificatiepagina’s te nep die hen instrueert om hen te kopiëren om te kopiëren om te kopiëren om te kopiëren om te kopiëren om te kopiëren om te kopiëren om te kopiëren om te kopiëren om te kopiëren en voerneuzen PowerShell -opdrachten uit.

Een dergelijke payload is I2Prat gedaald, dat het I2P -anonimisatienetwerk gebruikt om de laatste C2 -server te anonimiseren.

“De malware is een geavanceerde dreiging die bestaat uit meerdere lagen, die elk geavanceerde mechanismen opnemen,” zei Sekoia. “Het gebruik van een anonimisatienetwerk compliceert tracking en belemmert de identificatie van de omvang van de dreiging en verspreidt zich in het wild.”