Universiteiten en overheidsorganisaties in Noord-Amerika en Azië zijn het doelwit van een eerder zonder papieren Linux-malware genaamd Auto-Color tussen november en december 2024, volgens nieuwe bevindingen van Palo Alto Networks Unit 42.

“Eenmaal geïnstalleerd, biedt Auto-Color dreigingsacteurs volledige externe toegang tot gecompromitteerde machines, waardoor het erg moeilijk is om te verwijderen zonder gespecialiseerde software,” zei beveiligingsonderzoeker Alex Armstrong in een technische beschrijving van de malware.

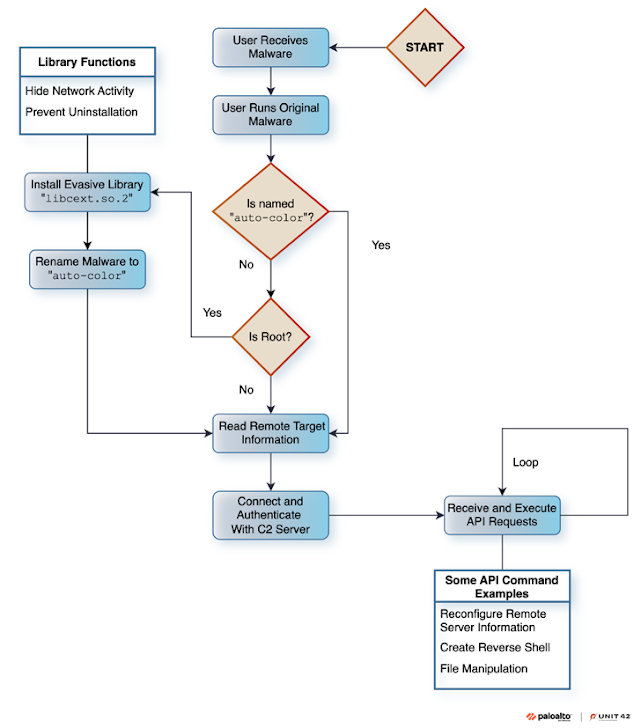

Auto-color wordt zo genoemd op basis van de bestandsnaam De initiële payload hernoemt zichzelf Post-installatie. Het is momenteel niet bekend hoe het zijn doelen bereikt, maar wat bekend is, is dat het het slachtoffer vereist dat het expliciet op hun Linux -machine wordt uitgevoerd.

Een opmerkelijk aspect van de malware is het arsenaal van trucs die het gebruikt om detectie te ontwijken. Dit omvat het gebruik van schijnbaar onschuldige bestandsnamen zoals deur of ei, het verbergen van command-and-control (C2) -verbindingen en het benutten van eigen coderingsalgoritmen voor het maskeren van communicatie- en configuratie-informatie.

Eenmaal gelanceerd met rootprivileges, gaat het verder met het installeren van een kwaadwillende bibliotheekimplantaat met de naam “libcext.so.2”, kopieën en hernoemt zichzelf naar/var/log/cross/automatisch en brengt wijzigingen aan “/etc/ld.preload” voor het vaststellen van persistentie op de gastheer.

“Als de huidige gebruiker rootprivileges mist, gaat de malware niet door met de installatie van het ontwijkende bibliotheekimplantaat op het systeem,” zei Armstrong. “Het zal doorgaan met zoveel mogelijk in zijn latere fasen zonder deze bibliotheek.”

Het bibliotheekimplantaat is uitgerust om passief functies te haken die in LIBC worden gebruikt om de Open () systeemoproep te onderscheppen, die het gebruikt om C2 -communicatie te verbergen door “/proc/net/tcp” te wijzigen, een bestand dat informatie bevat over alle actieve netwerkverbindingen. Een vergelijkbare techniek werd overgenomen door een andere Linux -malware genaamd Symbiote.

Het voorkomt ook de verwijdering van de malware door de “/etc/ld.preload” te beschermen tegen verdere wijziging of verwijdering.

Auto-Color gaat vervolgens contact op met een C2-server, waardoor de operator de mogelijkheid geeft om een omgekeerde shell te spawnen, systeeminformatie te verzamelen, bestanden te maken of te wijzigen, programma’s uit te voeren, te gebruiken als een proxy voor communicatie tussen een externe IP-adres en een specifiek doel-IP-adres, en zelfs zichzelf door een kill-schakelaar verwijdert.

“Na uitvoering probeert de malware externe instructies te ontvangen van een opdrachtserver die omgekeerde shell -backdoors op het systeem van het slachtoffer kan maken,” zei Armstrong. “De dreigingsactoren compileren en coderen afzonderlijk elke opdrachtserver -IP met behulp van een eigen algoritme.”