Cybersecurityonderzoekers hebben een nieuwe versie van een ransomware-variant ontdekt, genaamd HardBit. Deze versie is voorzien van nieuwe verhullingstechnieken om analysepogingen te ontmoedigen.

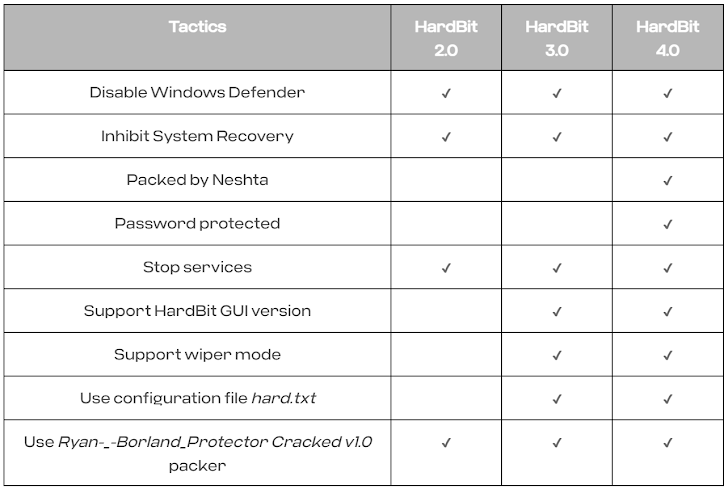

“In tegenstelling tot eerdere versies heeft de HardBit Ransomware-groep versie 4.0 uitgebreid met wachtwoordzinbeveiliging”, aldus Cybereason-onderzoekers Kotaro Ogino en Koshi Oyama in een analyse.

“De wachtwoordzin moet tijdens de runtime worden verstrekt om de ransomware correct uit te voeren. Extra verduistering belemmert beveiligingsonderzoekers bij het analyseren van de malware.”

HardBit, dat voor het eerst opdook in oktober 2022, is een financieel gemotiveerde bedreiging die, net als andere ransomwaregroepen, opereert met als doel illegale inkomsten te genereren via dubbele afpersingstechnieken.

Wat de dreigingsgroep onderscheidt, is dat ze geen dataleksite exploiteert, maar in plaats daarvan slachtoffers onder druk zet om te betalen door te dreigen in de toekomst nog meer aanvallen uit te voeren. De primaire communicatiemethode vindt plaats via de Tox instant messaging-service.

Het is op dit moment nog niet duidelijk welke initiële toegangsmethode wordt gebruikt om de doelomgevingen binnen te dringen. Er wordt wel vermoed dat het om brute force-aanvallen op RDP- en SMB-services gaat.

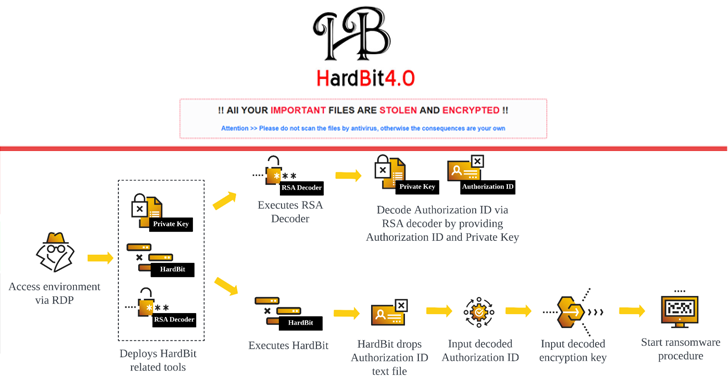

De vervolgstappen omvatten het stelen van inloggegevens met behulp van hulpmiddelen zoals Mimikatz en NLBrute, en netwerkdetectie via hulpprogramma’s zoals Advanced Port Scanner, waarmee aanvallers zich via RDP lateraal door het netwerk kunnen bewegen.

“Zodra een slachtoffer is gecompromitteerd, wordt de HardBit-ransomware-payload uitgevoerd en worden een aantal stappen uitgevoerd die de beveiliging van de host aantasten voordat de gegevens van het slachtoffer worden gecodeerd”, aldus Varonis in zijn technische beschrijving over HardBit 2.0 van vorig jaar.

Versleuteling van de hosts van het slachtoffer wordt uitgevoerd door HardBit te implementeren, dat wordt geleverd met behulp van een bekend bestandsinfectievirus genaamd Neshta. Het is vermeldenswaard dat Neshta in het verleden door bedreigingsactoren is gebruikt om ook Big Head-ransomware te verspreiden.

HardBit is ook ontworpen om Microsoft Defender Antivirus uit te schakelen en processen en services te beëindigen om mogelijke detectie van zijn activiteiten te ontwijken en systeemherstel te verhinderen. Vervolgens versleutelt het bestanden van belang, werkt hun pictogrammen bij, verandert het bureaubladachtergrond en verandert het volumelabel van het systeem met de string “Locked by HardBit.”

Naast het feit dat het aan operators wordt aangeboden in de vorm van command-line of GUI-versies, vereist de ransomware een autorisatie-ID om succesvol te kunnen worden uitgevoerd. De GUI-variant ondersteunt bovendien een wiper-modus om bestanden onherroepelijk te wissen en de schijf te wissen.

“Zodra kwaadwillenden de gedecodeerde autorisatie-ID succesvol hebben ingevoerd, vraagt HardBit om een encryptiesleutel om de bestanden op de doelcomputers te encrypteren, waarna de ransomware-procedure wordt gestart”, aldus Cybereason.

“De Wiper-modusfunctie moet worden ingeschakeld door de HardBit Ransomware-groep en de functie is waarschijnlijk een extra functie die operators moeten aanschaffen. Als de operators de wiper-modus nodig hebben, moet de operator hard.txt implementeren, een optioneel configuratiebestand van HardBit binair en bevat autorisatie-ID om de wiper-modus in te schakelen.”

De ontwikkeling komt nu cybersecuritybedrijf Trellix een CACTUS-ransomwareaanval heeft beschreven die is waargenomen en die misbruik maakt van beveiligingslekken in Ivanti Sentry (CVE-2023-38035) om de malware voor het versleutelen van bestanden te installeren met behulp van legitieme tools voor extern bureaublad, zoals AnyDesk en Splashtop.

Ransomware-activiteit blijft “een opwaartse trend vertonen” in 2024, waarbij ransomware-actoren 962 aanvallen claimden in het eerste kwartaal van 2024, een stijging ten opzichte van de 886 gerapporteerde aanvallen op jaarbasis. LockBit, Akira en BlackSuit zijn naar voren gekomen als de meest voorkomende ransomware-families in de periode, aldus Symantec.

Volgens het Unit 42 Incident Response-rapport van Palo Alto Networks uit 2024 daalde de mediane tijd die nodig is om van inbreuk op data-exfiltratie te gaan van negen dagen in 2021 naar twee dagen vorig jaar. In bijna de helft (45%) van de gevallen was het dit jaar iets minder dan 24 uur.

“Beschikbaar bewijs suggereert dat het uitbuiten van bekende kwetsbaarheden in openbare applicaties nog steeds de belangrijkste vector is voor ransomware-aanvallen”, aldus het bedrijf in eigendom van Broadcom. “Bring Your Own Vulnerable Driver (BYOVD) blijft een favoriete tactiek onder ransomware-groepen, met name als middel om beveiligingsoplossingen uit te schakelen.”