Er is ontdekt dat een nieuwe variant van de GootLoader-malware, GootBot genaamd, zijdelingse bewegingen op gecompromitteerde systemen mogelijk maakt en detectie ontwijkt.

“De introductie door de GootLoader-groep van hun eigen aangepaste bot in de late stadia van hun aanvalsketen is een poging om detecties te vermijden bij het gebruik van kant-en-klare tools voor C2 zoals CobaltStrike of RDP”, aldus IBM X-Force-onderzoekers Golo Mühr en Ole aldus Villadsen.

“Deze nieuwe variant is een lichtgewicht maar effectieve malware waarmee aanvallers zich snel over het netwerk kunnen verspreiden en verdere payloads kunnen inzetten.”

GootLoader is, zoals de naam al aangeeft, malware die in staat is om next-stage-malware te downloaden nadat hij potentiële slachtoffers heeft gelokt met behulp van zoekmachineoptimalisatie (SEO)-vergiftigingstactieken. Het is gekoppeld aan een bedreigingsacteur die wordt bijgehouden als Hive0127 (ook bekend als UNC2565).

Het gebruik van GootBot wijst op een tactische verschuiving, waarbij het implantaat als payload wordt gedownload na een Gootloader-infectie in plaats van post-exploitatieframeworks zoals CobaltStrike.”

Beschreven als een versluierd PowerShell-script, is GootBot ontworpen om verbinding te maken met een gecompromitteerde WordPress-site voor commando en controle en om verdere commando’s te ontvangen.

Wat de zaken nog ingewikkelder maakt, is het gebruik van een unieke hardgecodeerde C2-server voor elk gedeponeerd GootBot-monster, waardoor het moeilijk wordt kwaadaardig verkeer te blokkeren.

“Momenteel waargenomen campagnes maken gebruik van SEO-vergiftigde zoekopdrachten naar thema’s zoals contracten, rechtsvormen of andere bedrijfsgerelateerde documenten, waardoor slachtoffers naar gecompromitteerde sites worden geleid die zijn ontworpen om op legitieme forums te lijken, waar ze worden misleid om de initiële lading als archiefbestand te downloaden, ” zeiden de onderzoekers.

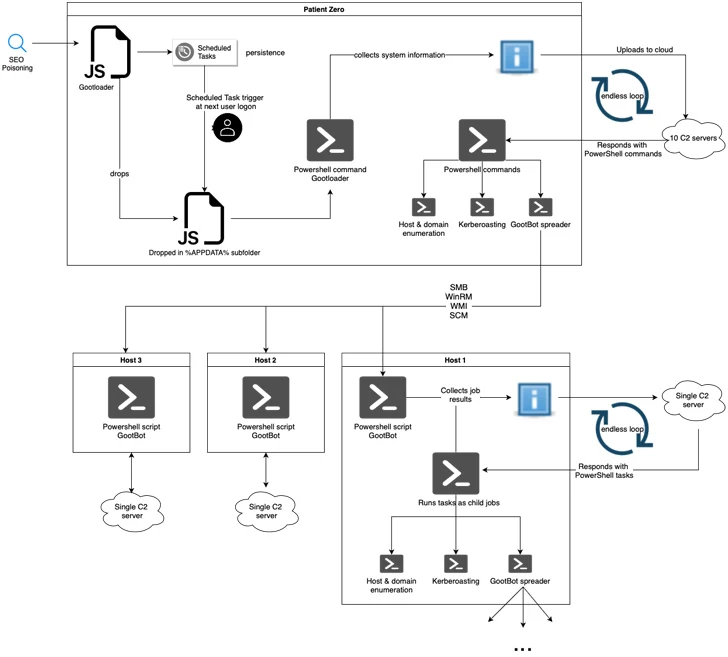

Het archiefbestand bevat een versluierd JavaScript-bestand, dat bij uitvoering een ander JavaScript-bestand ophaalt dat wordt geactiveerd via een geplande taak om persistentie te bereiken.

In de tweede fase wordt JavaScript ontworpen om een PowerShell-script uit te voeren voor het verzamelen van systeeminformatie en het exfiltreren ervan naar een externe server, die op zijn beurt reageert met een PowerShell-script dat in een oneindige lus wordt uitgevoerd en de bedreigingsactor de mogelijkheid geeft om verschillende payloads te distribueren .

Dit omvat GootBot, dat elke 60 seconden naar zijn C2-server bakent om PowerShell-taken op te halen voor uitvoering en de resultaten van de uitvoering terug te sturen naar de server in de vorm van HTTP POST-verzoeken.

Enkele van de andere mogelijkheden van GootBot variëren van verkenning tot het uitvoeren van zijdelingse bewegingen door de omgeving, waardoor de omvang van de aanval effectief wordt vergroot.

“De ontdekking van de Gootbot-variant laat zien hoe ver de aanvallers zullen gaan om detectie te omzeilen en in stealth te opereren”, aldus de onderzoekers. “Deze verschuiving in TTP’s en tooling verhoogt het risico op succesvolle post-exploitatiefasen, zoals GootLoader-gekoppelde ransomware-affiliatieactiviteiten.”