In een ongebruikelijk specifieke campagne worden gebruikers die zoeken naar de legaliteit van Bengaalse katten in Australië het doelwit van de GootLoader malware.

“In dit geval ontdekten we dat de GootLoader-acteurs zoekresultaten gebruikten voor informatie over een bepaalde kat en een bepaalde geografie die werd gebruikt om de lading te leveren: ‘Zijn Bengaalse katten legaal in Australië?'”, Sophos-onderzoekers Trang Tang, Hikaru Koike, Asha Castle, en Sean Gallagher zeiden in een vorige week gepubliceerd rapport.

GootLoader is, zoals de naam al aangeeft, een malware-lader die doorgaans wordt verspreid met behulp van zoekmachineoptimalisatie (SEO)-vergiftigingstactieken voor initiële toegang.

De malware wordt met name op de machines van slachtoffers ingezet bij het zoeken naar bepaalde termen, zoals juridische documenten en overeenkomsten, op zoekmachines zoals Google, waardoor boobytraps-links verschijnen die verwijzen naar gecompromitteerde websites die een ZIP-archief hosten met een JavaScript-payload.

Eenmaal geïnstalleerd maakt het plaats voor malware uit de tweede fase, vaak een trojan voor informatie-diefstal en toegang op afstand genaamd GootKit, hoewel er in het verleden ook is waargenomen dat het andere families zoals Cobalt Strike, IcedID, Kronos, REvil en SystemBC levert. post-exploitatie.

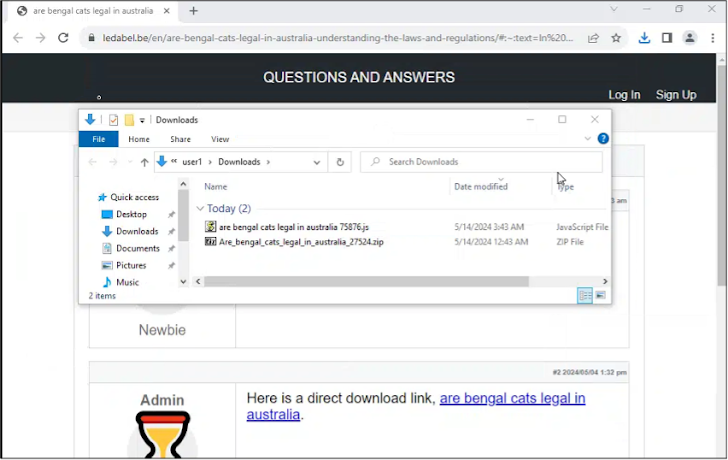

De nieuwste aanvalsketen is niet anders, waarbij zoekopdrachten naar “Heeft u een licentie nodig om een Bengaalse kat in Australië te bezitten” oppervlakteresultaten opleveren die een link bevatten naar een legitieme maar geïnfecteerde website van een in België gevestigde fabrikant van LED-displays, van waar slachtoffers wordt gevraagd een ZIP-archief te downloaden.

In het ZIP-archief bevindt zich een JavaScript-bestand dat vervolgens verantwoordelijk is voor het starten van een aanvalsketen in meerdere fasen die culmineert in de uitvoering van een PowerShell-script dat systeeminformatie kan verzamelen en extra payloads kan ophalen. Het is vermeldenswaard dat een identieke campagne eerder deze juli door Cybereason werd gedocumenteerd.

Sophos zei dat het de inzet van GootKit niet heeft waargenomen in het geval dat het bedrijf analyseerde, waardoor het downloaden van aanvullende malware werd voorkomen.

“GootLoader is een van een aantal voortdurende malware-delivery-as-a-service-operaties die de zoekresultaten sterk inzetten als middel om slachtoffers te bereiken”, aldus de onderzoekers. “Het gebruik van zoekmachineoptimalisatie en misbruik van zoekmachinereclame om doelen te lokken om malware-laders en droppers te downloaden, zijn niet nieuw: GootLoader doet dit al sinds 2020.”