Cybersecurity-onderzoekers hebben een nieuwe variant van de Gafgyt botnet dat machines met zwakke SSH-wachtwoorden aanvalt om uiteindelijk cryptocurrency te minen op gecompromitteerde instanties met behulp van de rekenkracht van hun GPU.

Dit geeft aan dat het “IoT-botnet zich richt op robuustere servers die draaien op cloudnative omgevingen”, aldus Assaf Morag, onderzoeker bij Aqua Security, in een analyse op woensdag.

Gafgyt (ook bekend als BASHLITE, Lizkebab en Torlus), waarvan bekend is dat het sinds 2014 actief is in het wild, heeft een geschiedenis van het misbruiken van zwakke of standaard inloggegevens om controle te krijgen over apparaten zoals routers, camera’s en digitale videorecorders (DVR’s). Het is ook in staat om bekende beveiligingslekken in Dasan-, Huawei-, Realtek-, SonicWall- en Zyxel-apparaten te benutten.

De geïnfecteerde apparaten worden samengebracht in een botnet dat distributed denial-of-service (DDoS)-aanvallen kan uitvoeren op interessante doelen. Er is bewijs dat suggereert dat Gafgyt en Necro worden beheerd door een dreigingsgroep genaamd Keksec, die ook wordt gevolgd als Kek Security en FreakOut.

IoT-botnets zoals Gafgyt evolueren voortdurend om nieuwe functies toe te voegen, met varianten die in 2021 werden gedetecteerd met behulp van het TOR-netwerk om de kwaadaardige activiteit te verhullen, en om enkele modules te lenen van de gelekte Mirai-broncode. Het is vermeldenswaard dat de broncode van Gafgyt begin 2015 online werd gelekt, wat de opkomst van nieuwe versies en aanpassingen verder aanwakkerde.

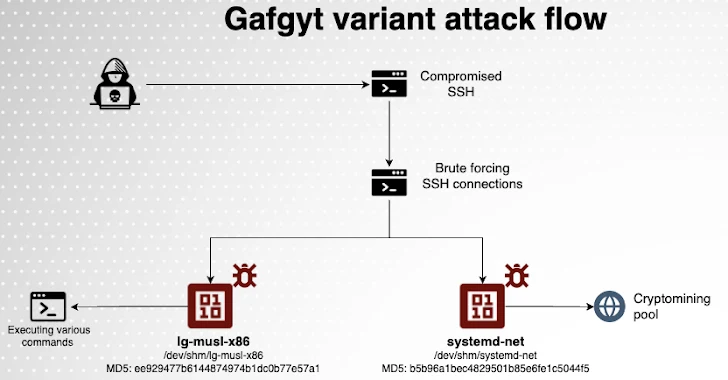

De nieuwste aanvalsketens bestaan uit het brute force-aanvallen op SSH-servers met zwakke wachtwoorden om de volgende fase van payloads te implementeren en zo een aanval op cryptocurrency mining mogelijk te maken met behulp van “systemd-net”. Dit gebeurt echter niet voordat concurrerende malware die al op de gecompromitteerde host draait, is beëindigd.

Het voert ook een wormmodule uit, een Go-gebaseerde SSH-scanner genaamd ld-musl-x86, die verantwoordelijk is voor het scannen van het internet op slecht beveiligde servers en het verspreiden van de malware naar andere systemen, wat effectief de schaal van het botnet vergroot. Dit omvat SSH, Telnet en credentials gerelateerd aan gameservers en cloudomgevingen zoals AWS, Azure en Hadoop.

“De gebruikte cryptominer is XMRig, een Monero cryptocurrency miner,” zei Morag. “In dit geval probeert de dreigingsactor echter een cryptominer te draaien met behulp van de –opencl en –cuda flags, die GPU en Nvidia GPU computationele kracht benutten.”

“Dit, gecombineerd met het feit dat de primaire impact van de dreigingsactor crypto-mining is in plaats van DDoS-aanvallen, ondersteunt onze claim dat deze variant verschilt van de vorige. Het is gericht op cloud-native omgevingen met sterke CPU- en GPU-mogelijkheden.”

Uit gegevens die Shodan verzamelde, blijkt dat er meer dan 30 miljoen openbaar toegankelijke SSH-servers zijn. Het is daarom van essentieel belang dat gebruikers maatregelen nemen om de instanties te beveiligen tegen brute-force-aanvallen en mogelijk misbruik.