Cybersecurity -onderzoekers waarschuwden een nieuwe campagne die gebruik maakt van webinjecties om een nieuwe Apple MacOS -malware te leveren die bekend staat als Frigidstealer.

De activiteit is toegeschreven aan een eerder dreigingsacteur zonder papieren bekend als TA2727, met de informatie -stealers voor andere platforms zoals Windows (Lumma Stealer of DeStaler) en Android (Marcher).

TA2727 is een “dreigingsacteur die fake -update -kunstaas gebruikt om een verscheidenheid aan malware -payloads te distribueren”, zei het onderzoeksteam van Proofpoint Threat Threat Deatter gedeeld met The Hacker News.

Het is een van de nieuw geïdentificeerde dreigingsactiviteitclusters naast TA2726, die wordt beoordeeld als een Malicious Traffic Distribution System (TDS) -operator die de verkeersdistributie voor andere dreigingsactoren vergemakkelijkt om malware te leveren. De financieel gemotiveerde dreigingsacteur wordt verondersteld actief te zijn sinds september 2022.

TA2726, volgens het bedrijfsbeveiligingsbedrijf, fungeert als een TDS voor TA2727 en een andere dreigingsacteur genaamd TA569, die verantwoordelijk is voor de distributie van een op JavaScript gebaseerde lader malware die Socgholish (aka fakeUpdates) noemt) die vaak maskeert als een browser-update over als een browserupdate over legitieme maar gecompromitteerde sites.

“TA2726 is financieel gemotiveerd en werkt samen met andere financieel gemotiveerde actoren zoals TA569 en TA2727,” merkte het bedrijf op. “Dat wil zeggen, deze acteur is hoogstwaarschijnlijk verantwoordelijk voor de webserver of website -compromissen die leiden tot injecties die worden beheerd door andere dreigingsactoren.”

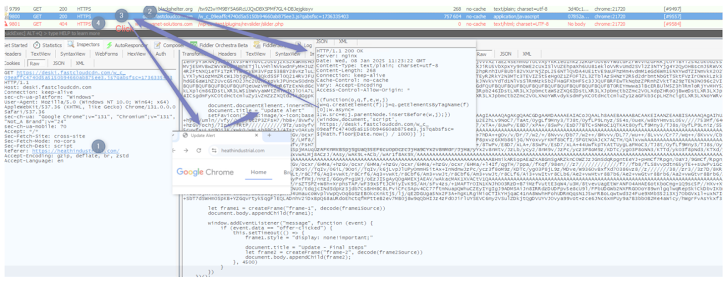

Zowel TA569 als TA2727 delen enkele overeenkomsten doordat ze worden gedistribueerd via websites die gecompromitteerd zijn met kwaadaardige JavaScript -website -injecties die browser -updates nabootsen voor webbrowsers zoals Google Chrome of Microsoft Edge. Waar TA2727 verschilt, is het gebruik van aanvalsketens die verschillende payloads bedienen op basis van de geografie of het apparaat van ontvangers.

Als een gebruiker een geïnfecteerde website in Frankrijk of het VK op een Windows -computer bezoekt, wordt deze gevraagd om een MSI -installatiebestand te downloaden dat hijack loader (aka Doiloader) lanceert, die op zijn beurt Lumma Stealer laadt.

Aan de andere kant leidt dezelfde nep -update door wanneer het wordt bezocht vanuit een Android -apparaat tot de inzet van een bankieren die Marcher noemde die al meer dan tien jaar in het wild wordt gedetecteerd.

Dat is niet alles. Vanaf januari 2025 is de campagne bijgewerkt om macOS -gebruikers te targeten die buiten Noord -Amerika wonen door ze om te leiden naar een nep -updatepagina die een nieuwe informatie -stealer gecodeerde frigidstealer heeft gedownload.

Het frigidstealer-installatieprogramma vereist, net als andere macOS-malware, dat gebruikers expliciet de niet-ondertekende app starten om gatekeeper-bescherming te omzeilen, waarna een ingebed Mach-O-uitvoerbaar bestand wordt uitgevoerd om de malware te installeren.

“Het uitvoerbare bestand is in Go geschreven en werd ad-hoc ondertekend,” zei Proofpoint. “Het uitvoerbare bestand is gebouwd met het Wailsio -project, dat inhoud in de browser van de gebruiker maakt. Dit draagt bij aan de sociale engineering van het slachtoffer, wat impliceert dat het Chrome- of Safari -installatieprogramma legitiem was.”

Frigidstealer is niet anders dan verschillende Stealer -families gericht op MacOS -systemen. Het maakt gebruik van AppleScript om de gebruiker te vragen om hun systeemwachtwoord in te voeren, waardoor het verhoogde privileges krijgt om bestanden te oogsten en allerlei gevoelige informatie van webbrowsers, Apple Notes en Cryptocurrency -gerelateerde apps.

“Actoren gebruiken webcompromissen om malware te leveren die zich richten op zowel bedrijfs- als consumentengebruikers,” zei het bedrijf. “Het is redelijk dat dergelijke webinjecties malware zullen leveren die aan de ontvanger worden aangepast, inclusief Mac -gebruikers, die nog steeds minder gebruikelijk zijn in enterprise -omgevingen dan Windows.”

De ontwikkeling komt wanneer de Tonmoy Jitu Jitu van DENWP Research details onthulde van een andere volledig niet-detecteerbare macOS-achterdoor genaamd Tiny FUD die gebruik maakt van naammanipulatie, dynamische link daemon (DYLD)-injectie en command-and-control (C2) gebaseerde opdrachtuitvoering.

Het volgt ook de opkomst van nieuwe informatie -malware van de informatie, zoals Astral Stealer en Flesh Stealer, die beide zijn ontworpen om gevoelige informatie te verzamelen, detectie te ontwijken en persistentie te behouden op gecompromitteerde systemen.

“Flesh Stealer is bijzonder effectief in het detecteren van virtuele machine (VM) omgevingen,” zei Flashpoint in een recent rapport. “Het zal voorkomen dat VM’s worden uitgevoerd om potentiële forensische analyse te voorkomen, wat een begrip van beveiligingsonderzoekspraktijken presenteert.”