Cybersecurity -onderzoekers hebben gewaarschuwd voor een nieuwe campagne die gebruik maakt van een variant van de FileFix Social Engineering Tactic om de STEALC Information Stealer -malware te leveren.

“De waargenomen campagne maakt gebruik van een zeer overtuigende, meertalige phishing-site (bijv. Fake Facebook-beveiligingspagina), met anti-analysetechnieken en geavanceerde verduistering om detectie te ontwijken,” zei Acronis Security Researcher Eliad Kimhy in een rapport dat werd gedeeld met het hacker-nieuws.

Op een hoog niveau omvat de aanvalsketen het gebruik van FileFix om gebruikers te verleiden om een initiële payload te lanceren die vervolgens schijnbaar onschadelijke afbeeldingen met de kwaadaardige componenten van een Bitbucket -repository downloadt. Dit stelt de aanvallers in staat om het vertrouwen te misbruiken dat is geassocieerd met een legitiem broncodehostingplatform om detectie te omzeilen.

FileFix, voor het eerst gedocumenteerd door beveiligingsonderzoeker MRD0X als een proof-of-concept (POC) in juni 2025, is een beetje anders dan ClickFix, omdat het de noodzaak voor gebruikers schuwt om het Windows Run-dialoogvenster te starten en een reeds gekopieerde obfusced commando te plakken om nepcaptcha-verificatiecontroles op phishing-pagina’s op te stellen die voor dit doel zijn ingesteld.

In plaats daarvan maakt het gebruik van de functie van het bestand uploaden van een webbrowser om gebruikers te misleiden om een opdracht te kopiëren en te plakken in de adresbalk van de bestandsverkenner, waardoor deze lokaal op de machine van het slachtoffer wordt uitgevoerd.

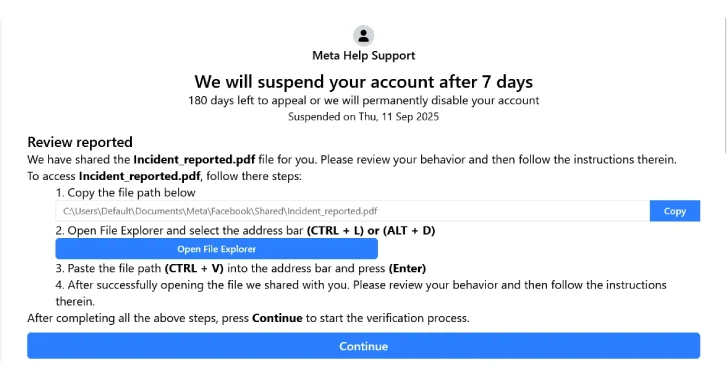

De aanval begint met een phishing -site waarnaar het slachtoffer waarschijnlijk wordt omgeleid uit een e -mailbericht dat na een week de ontvangers waarschuwt voor de mogelijke opschorting van hun Facebook -accounts en beweert dat de gedeelde berichten of berichten het beleid schenden. Gebruikers worden vervolgens gevraagd om in beroep te gaan tegen de beslissing door op een knop te klikken.

De phishing -pagina is niet alleen zwaar verdoezeld, maar neemt ook toevlucht tot technieken zoals junkcode en fragmentatie om analyse -inspanningen te belemmeren.

De FileFix -aanval speelt in het spel zodra op de knop is geklikt, op welk punt het slachtoffer een bericht wordt weergegeven waarin staat dat ze toegang hebben tot een PDF -versie van de veronderstelde beleidsovertreding door een pad naar het document in de adresbalk van de bestand Explorer te kopiëren en te plakken.

Hoewel het pad in de instructie volledig onschadelijk is, wordt een kwaadwillende opdracht heimelijk gekopieerd naar het klembord van de gebruiker wanneer ze op de knop op de pagina klikken om File Explorer te openen. Deze opdracht is een multi-fasen PowerShell-script dat de bovengenoemde afbeelding downloadt, het decodeert in de volgende fase payload en uiteindelijk een Go-gebaseerde lader uitvoert die ShellCode uitpakt die verantwoordelijk is voor het starten van Stealc.

FileFix biedt ook een cruciaal voordeel ten opzichte van ClickFix, omdat het een veelgebruikte browserfunctie misbruikt in tegenstelling tot het openen van het dialoogvenster Run (of de terminal -app in het geval van Apple MacOS), die door een systeembeheerder als beveiligingsmaatregel kan worden geblokkeerd.

“Aan de andere kant is een van de dingen die Clickfix zo uitdagend maakt om in de eerste plaats te detecteren, dat het via het dialoogvenster Run van Explorer.exe wordt voortgebracht, of rechtstreeks vanuit een terminal, terwijl met FileFix de lading wordt uitgevoerd door de webbrowser die door het slachtoffer wordt gebruikt, die veel meer kans heeft om een onderzoek te doen of een beveiligingsproduct,” Acronis zei.

“De tegenstander achter deze aanval toonde een aanzienlijke investeringen in tradecraft, engineering zorgvuldig de phishing -infrastructuur, laadverlening en ondersteunende elementen om zowel ontwijking als impact te maximaliseren.”

De openbaarmaking komt als Doppel gedetailleerd een andere campagne die is waargenomen met behulp van een combinatie van nep -ondersteuningsportals, CloudFlare Captcha -foutpagina’s en klembordkaping – IE, ClickFix – om slachtoffers sociaal te ingenieur slachtoffers te ontwikkelen om kwaadaardige PowerShell -code te runnen die downloadt en een AutoHotkey (AHK) script uitvoert.

Het script is ontworpen om de gecompromitteerde host te profileren en extra payloads te leveren, waaronder AnyDesk, TeamViewer, informatie -stealers en Clipper Malware.

Het Cybersecurity Company zei dat het ook andere varianten van de activiteit waarnam waarbij slachtoffers worden geleid om een MSHTA-commando uit te voeren dat wijst op een Lookalike Google-domein (“WL.Google-587262 (.) Com”), dat vervolgens een afgelegen kwaadaardig script haalt en uitvoert.

“AHK is een Windows-gebaseerde scripttaal die oorspronkelijk is ontworpen voor het automatiseren van repetitieve taken zoals toetsaanslagen en muisklikken,” merkte Doppel-beveiligingsonderzoeker Aarsh Jawa op.

“Hoewel het al lang populair is bij krachtgebruikers en systeembeheerders vanwege zijn eenvoud en flexibiliteit, begonnen dreigingsacteurs rond 2019 AHK te bewapenen om lichtgewicht malware-druppels en info-stealers te maken. Deze kwaadaardige scripts maskeren vaak als goedaardige automatiseringstools of ondersteuningshulpprogramma’s.”