De ClickFix Social Engineering Tactic als een initiële toegangsvector met behulp van nep -captcha -verificaties nam toe met 517% tussen de tweede helft van 2024 en de eerste helft van dit jaar, volgens gegevens van ESET.

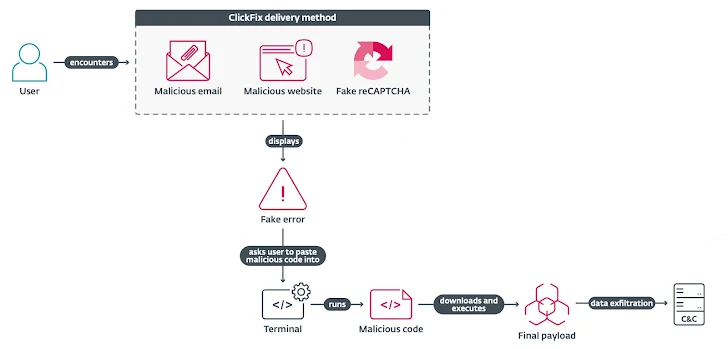

“De lijst met bedreigingen waartoe ClickFix-aanvallen leiden, groeit met de dag, waaronder infostealers, ransomware, externe toegang Trojaanse paarden, cryptominers, post-exploitatiehulpmiddelen en zelfs aangepaste malware van natie-state-uitgelijnde dreigingsacteurs,” Jiří Kropáč, directeur van dreigingspreventies labs bij Eset, zei.

ClickFix is een zeer populaire en misleidende methode geworden die nepfoutmeldingen of captcha -verificatiecontroles gebruikt om slachtoffers te misleiden om een kwaadaardig script te kopiëren en te plakken in het Windows Run -dialoogvenster of de Apple MacOS -terminal -app en het uitvoeren.

Het Slowaakse Cybersecurity Company zei dat het hoogste volume van ClickFix -detecties geconcentreerd is rond Japan, Peru, Polen, Spanje en Slowakije.

De prevalentie en effectiviteit van deze aanvalsmethode heeft ertoe geleid dat advertentiebouwers van bedreigingen advertenties die andere aanvallers bieden aan clickfix-gewapende bestemmingspagina’s, voegde ESET toe.

Van ClickFix naar FileFix

De ontwikkeling komt als beveiligingsonderzoeker MRD0X een alternatief voor proof-of-concept (POC) voor Clickfix met de naam FileFix dat werkt door gebruikers te misleiden om een bestandspad te kopiëren en te plakken in Windows File Explorer.

De techniek omvat in wezen het bereiken van hetzelfde als ClickFix, maar op een andere manier door het vermogen van File Explorer te combineren om het besturingssysteemopdrachten uit te voeren via de adresbalk met de functie van een webbrowser.

In het aanvalsscenario van de onderzoeker kan een dreigingsacteur een phishing -pagina bedenken die, in plaats van een nep -captcha -controle aan het potentiële doelwit weer te geven, een bericht presenteert dat een document met hen is gedeeld en dat ze het bestandspad op de adresbalk moeten kopiëren en plakken op de adresbalk door op Ctrl + L. te drukken.

De phishing -pagina bevat ook een prominente “Open File Explorer” die bij het klikken de File Explorer opent en een kwaadwillende PowerShell -opdracht kopieert naar het klembord van de gebruiker. Dus wanneer het slachtoffer het ‘bestandspad’ past, wordt de opdracht van de aanvaller in plaats daarvan uitgevoerd.

Dit wordt op zijn beurt bereikt door het gekopieerde bestandspad te wijzigen om de PowerShell -opdracht voor te bereiden voordat het werd gevolgd door het toevoegen van spaties om het te verbergen voor weergave en een pondbord (“#”) om het nepbestandspad als een opmerking te behandelen: “PowerShell.exe -c ping voorbeeld.com

“Bovendien zal onze PowerShell -opdracht het dummy -bestandspad na een opmerking samenvoegen om de opdracht te verbergen en in plaats daarvan het bestandspad weer te geven,” zei MRD0X.

Phishing campagnes in overvloed

De toename van ClickFix -campagnes valt ook samen met de ontdekking van verschillende phishing -campagnes in de afgelopen weken die –

- Leverage een .gov -domein om phishing -e -mails te verzenden die zich voordoen als onbetaalde tol om gebruikers naar neppagina’s te brengen die zijn ontworpen om hun persoonlijke en financiële informatie te verzamelen

- Maak gebruik van langlevende domeinen (LLD’s), een techniek genaamd Strategic Domain Aging, om ze te hosten of te gebruiken om gebruikers door te sturen naar aangepaste captcha-checkpagina’s, waardoor ze worden voltooid tot gespoofde Microsoft Teams-pagina’s om hun Microsoft-accountreferenties te stelen

- Distribueer Malicious Windows Sortcut (LNK) -bestanden in ZIP -archieven om PowerShell -code te starten die verantwoordelijk is voor het implementeren van Remcos Rat

- Gebruik kunstaas die zogenaamd gebruikers waarschuwen dat hun mailbox bijna vol is en dat ze “opslag moeten wissen” door op een knop ingebed in het bericht te klikken, waarbij de gebruiker wordt uitgevoerd naar een phishing -pagina die wordt gehost op IPF’s die gebruikers van gebruikers e -mailen. Interessant is dat de e -mails ook een RAR -archiefbijlage bevatten die, eenmaal geëxtraheerd en uitgevoerd, de Xworm -malware laat vallen.

- Neem een URL op die een PDF-document laat, die op zijn beurt een andere URL bevat die een zip-archief laat vallen, met een uitvoerbaar bestand dat verantwoordelijk is voor het lanceren van een op Autoit gebaseerde Lumma Stealer

- Wapen een legitiem front-end platform genaamd Vercel om nepsites te hosten die een kwaadaardige versie van LogMein verspreiden om volledige controle over de machines van slachtoffers te krijgen

- Doe de Amerikaanse staatsafdelingen van motorvoertuigen (DMV’s) voor om SMS -berichten over onbetaalde tolovertredingen te sturen en ontvangers door te sturen naar misleidende sites die persoonlijke informatie en creditcardgegevens oogsten

- Gebruik e-mails met SharePoint-thema om gebruikers om te leiden naar de oogstpagina’s van de referenties die worden gehost op “*.Sharepoint (.) Com” Domeinen die de Microsoft-accountwachtwoorden van gebruikers hevelen.

“E -mails met SharePoint -links zijn minder waarschijnlijk dat ze worden gemarkeerd als kwaadaardig of phishing door EDR- of antivirussoftware. Gebruikers zijn ook minder verdacht, in de overtuiging dat Microsoft -links inherent veiliger zijn,” zei CyberProof.

“Omdat phishingpagina’s op SharePoint worden gehost, zijn ze vaak dynamisch en alleen toegankelijk via een specifieke link voor een beperkte tijd, waardoor ze moeilijker zijn voor geautomatiseerde crawlers, scanners en sandboxen om te detecteren.”