Cybersecurity-onderzoekers hebben malwarecampagnes ontdekt die gebruik maken van de nu gangbare social engineering-tactiek ClickFix om Amatera Stealer en NetSupport RAT in te zetten.

De activiteit, die deze maand werd waargenomen, wordt onder de naam gevolgd door eSentire EVALUTIE.

Amatera werd voor het eerst opgemerkt in juni 2025 en wordt beschouwd als een evolutie van ACR (afkorting van “AcridRain”) Stealer, dat beschikbaar was onder het Malware-as-a-Service (MaaS)-model totdat de verkoop van de malware medio juli 2024 werd opgeschort. Amatera is te koop via abonnementen die variëren van $ 199 per maand tot $ 1.499 voor een jaar.

“Amatera biedt bedreigingsactoren uitgebreide mogelijkheden voor gegevensexfiltratie, gericht op crypto-wallets, browsers, berichtentoepassingen, FTP-clients en e-maildiensten”, aldus de Canadese cybersecurity-leverancier. “Opmerkelijk is dat Amatera geavanceerde ontwijkingstechnieken gebruikt, zoals WoW64 SysCalls, om hooking-mechanismen in de gebruikersmodus te omzeilen die vaak worden gebruikt door sandboxes, antivirusoplossingen en EDR-producten.”

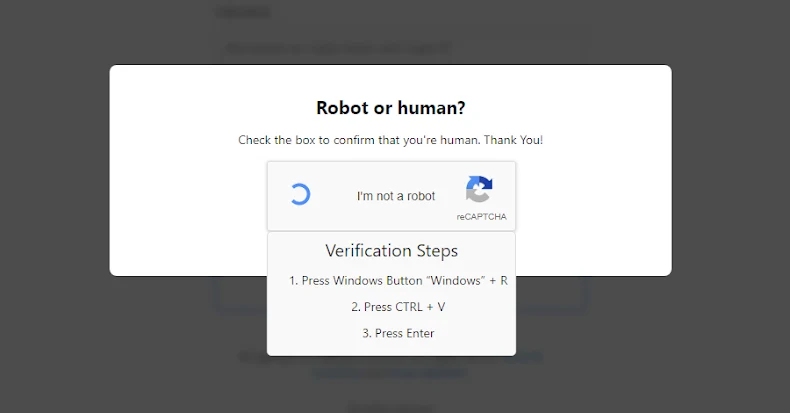

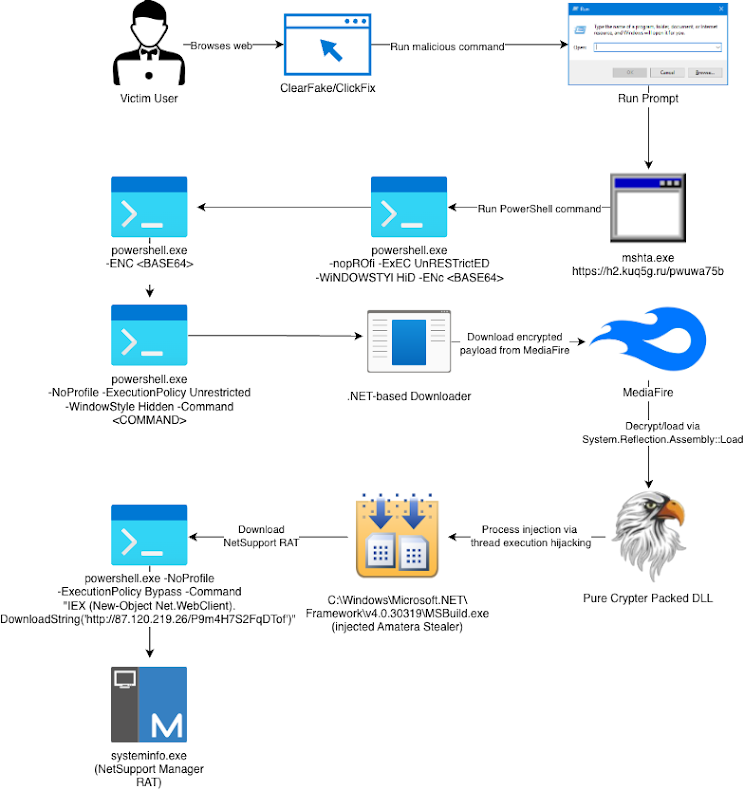

Zoals doorgaans het geval is bij ClickFix-aanvallen, worden gebruikers misleid om kwaadaardige opdrachten uit te voeren via het Windows Run-dialoogvenster om een reCAPTCHA-verificatiecontrole op valse phishing-pagina’s uit te voeren. De opdracht initieert een uit meerdere stappen bestaand proces waarbij het binaire bestand “mshta.exe” wordt gebruikt om een PowerShell-script te starten dat verantwoordelijk is voor het downloaden van een .NET gedownload van MediaFire, een bestandshostingservice.

De payload is de Amatera Stealer DLL, verpakt met PureCrypter, een op C# gebaseerde multifunctionele crypter en lader die ook wordt geadverteerd als een MaaS-aanbod door een bedreigingsactor genaamd PureCoder. De DLL wordt in het “MSBuild.exe”-proces geïnjecteerd, waarna de stealer gevoelige gegevens verzamelt en contact opneemt met een externe server om een PowerShell-opdracht uit te voeren om NetSupport RAT op te halen en uit te voeren.

“Wat vooral opmerkelijk is in de PowerShell die door Amatera wordt aangeroepen, is een controle om te bepalen of de slachtoffermachine deel uitmaakt van een domein of bestanden van potentiële waarde bevat, bijvoorbeeld crypto-wallets”, aldus eSentire. “Als geen van beide wordt gevonden, wordt NetSupport niet gedownload.”

De ontwikkeling sluit aan bij de ontdekking van verschillende phishing-campagnes die een breed scala aan malwarefamilies verspreiden –

- E-mails met Visual Basic Script-bijlagen die zich voordoen als facturen om XWorm te leveren door middel van een batchscript dat een PowerShell-lader aanroept

- Gecompromitteerde websites geïnjecteerd met kwaadaardig JavaScript dat sitebezoekers omleidt naar valse ClickFix-pagina’s die Cloudflare Turnstile-controles nabootsen om NetSupport RAT te leveren als onderdeel van een lopende campagne met de codenaam SmartApeSG (ook bekend als HANEYMANEY en ZPHP)

- Het gebruiken van valse Booking.com-sites om valse CAPTCHA-controles weer te geven die gebruik maken van ClickFix-lokmiddelen om een kwaadaardige PowerShell-opdracht uit te voeren die een inloggegevensdief laat vallen wanneer deze wordt uitgevoerd via het Windows Uitvoeren-dialoogvenster

- E-mails die interne “e-mailbezorgings”-meldingen vervalsen die ten onrechte beweren belangrijke berichten met betrekking tot openstaande facturen, pakketbezorgingen en offerteaanvragen (RFQ’s) te hebben geblokkeerd om ontvangers te misleiden om op een link te klikken die inloggegevens overhevelt onder het voorwendsel dat de berichten naar de inbox worden verplaatst

- Aanvallen met behulp van phishing-kits genaamd Cephas (die voor het eerst opdook in augustus 2024) en Tycoon 2FA om gebruikers naar kwaadaardige inlogpagina’s te leiden voor diefstal van inloggegevens

“Wat Cephas opmerkelijk maakt, is dat het een onderscheidende en ongebruikelijke verduisteringstechniek implementeert”, zei Barracuda in een analyse die vorige week werd gepubliceerd. “De kit verbergt de code door willekeurige, onzichtbare tekens in de broncode te creëren die het helpen anti-phishing-scanners te omzeilen en te voorkomen dat op handtekeningen gebaseerde YARA-regels overeenkomen met de exacte phishing-methoden.”