Een dreigingsacteur die bekend is om overlappingen te delen met een hackgroep genaamd Yorotrooper is waargenomen gericht op de Russische publieke sector met malwarefamilies zoals Foalshell en Stallionrat.

Cybersecurity -verkoper Bi.zone volgt de activiteit onder de naam Cavalerie weerwolf. Het wordt ook beoordeeld als overeenkomsten met clusters die worden gevolgd als steurfisher, stille Lynx, kameraad Saiga, Shadowsilk en Tomiris.

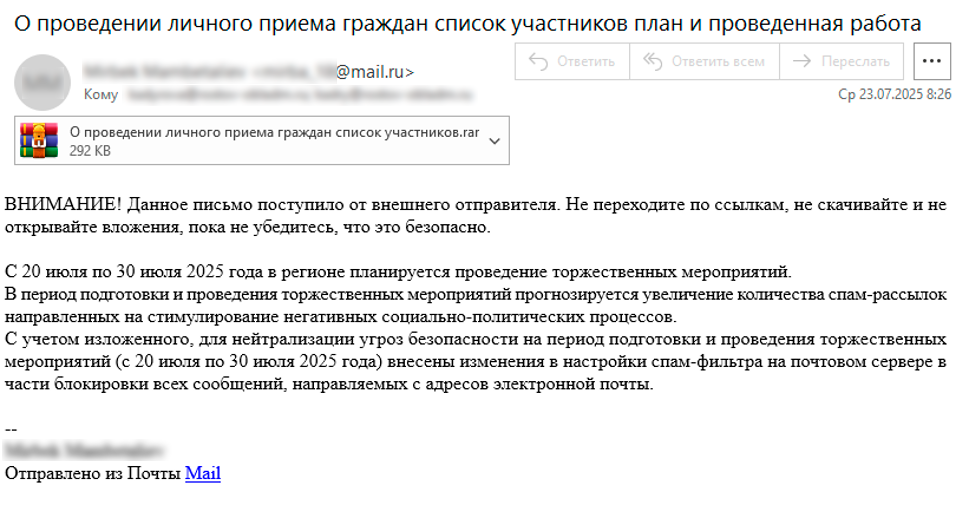

“Om initiële toegang te krijgen, stuurden de aanvallers gerichte phishing -e -mails die hen vermomden als officiële correspondentie van Kirgizische overheidsfunctionarissen,” zei Bi.zone. “De belangrijkste doelen van de aanvallen waren Russische overheidsinstanties, evenals energie-, mijnbouw- en productiebedrijven.”

In augustus 2025 onthulde Group-IB aanvallen opgezet door Shadowsilk die zich richtten op overheidsentiteiten in Centraal-Azië en Azië-Pacific (APAC), met behulp van reverse proxy-tools en Trojans op afstand geschreven in Python en vervolgens naar Powershell geporteerd.

De banden van Cavalry Werewolf met Tomiris zijn belangrijk, niet in het minst omdat het de geloofwaardigheid verder geeft aan een hypothese dat het een door Kazachstan gelieerde dreigingsacteur is. In een rapport eind vorig jaar schreef Microsoft de Tomiris Backdoor toe aan een in Kazachstan gevestigde dreigingsacteur die werd gevolgd als storm-0473.

De nieuwste phishing -aanvallen, waargenomen tussen mei en augustus 2025, omvatten het verzenden van e -mailberichten met behulp van nep -e -mailadressen die zich voordoen als werknemers van Kirgizië overheid om RAR -archieven te distribueren die vorenschell of stallionrat leveren.

In ten minste één geval wordt gezegd dat de dreigingsacteur een legitiem e -mailadres heeft aangetast dat is gekoppeld aan de regelgevende autoriteit van de Kirgizische Republiek om de berichten te verzenden. Foalshell is een lichtgewicht omgekeerde shell die verschijnt in Go-, C ++ en C# -versies, waardoor de operators willekeurige opdrachten kunnen uitvoeren met CMD.exe.

Stallionrat is niet anders omdat het is geschreven in Go, PowerShell en Python, en stelt de aanvallers in staat om willekeurige opdrachten uit te voeren, extra bestanden te laden en verzamelde exfiltraat gegevens met behulp van een telegrambot. Sommige van de opdrachten ondersteund door de bot omvatten –

- /Lijst, om een lijst te ontvangen met gecompromitteerde hosts (DeviceID en computermeld) verbonden met de opdracht-en-control (C2) -server

- /go (DeviceId) (opdracht), om de gegeven opdracht uit te voeren met behulp van Invoke-Expression

- /upload (DeviceId), om een bestand te uploaden naar het apparaat van het slachtoffer

Ook uitgevoerd op de gecompromitteerde hosts zijn tools zoals Reversesocks5Agent en Reversesocks5, evenals opdrachten om apparaatinformatie te verzamelen.

De Russische leverancier van cybersecurity zei dat het ook verschillende bestandsnamen in het Engels en Arabisch heeft ontdekt, wat suggereert dat de richtfocus van de weerwolf van cavalerie breder in omvang kan zijn dan eerder aangenomen.

“Cavalerie weerwolf experimenteert actief met het uitbreiden van zijn arsenaal,” zei Bi.zone. “Dit benadrukt het belang van snelle inzichten in de gereedschappen die door het cluster worden gebruikt; anders zou het onmogelijk zijn om up-to-date maatregelen te handhaven om dergelijke aanvallen te voorkomen en te detecteren.”

De openbaarmaking komt wanneer het bedrijf onthulde dat een analyse van publicaties op telegramkanalen of underground forums door zowel financieel gemotiveerde aanvallers als hacktivisten het afgelopen jaar de compromissen van ten minste 500 bedrijven in Rusland heeft geïdentificeerd, waarvan de meeste de handels, financiën, onderwijs en entertainment sectoren hebben gespannen.

“In 86% van de gevallen publiceerde aanvallers gegevens gestolen uit gecompromitteerde publieke webtoepassingen,” merkte het op. “Na het verkrijgen van toegang tot de openbare webtoepassing, installeerden de aanvallers GS -NETCAT op de gecompromitteerde server om aanhoudende toegang te garanderen. Soms laadden de aanvallers extra webschalen. Ze gebruikten ook legitieme tools zoals adminer, phpminiadmin en MySqldump om gegevens uit databasen te extraheren.”