Nieuw onderzoek heeft meerdere nieuwe aanvallen aan het licht gebracht die de voorwaartse geheimhouding en toekomstige geheimhoudingsgaranties van Bluetooth Classic doorbreken, resulterend in Adversary-in-the-Middle (AitM)-scenario’s tussen twee reeds verbonden peers.

De problemen, gezamenlijk genoemd BLUFFEN, heeft invloed op Bluetooth Core-specificatie 4.2 tot en met 5.4. Ze worden gevolgd onder de identificatiecode CVE-2023-24023 (CVSS-score: 6,8) en zijn op verantwoorde wijze openbaar gemaakt in oktober 2022.

De aanvallen “maken het nabootsen van apparaten en machine-in-the-middle tussen sessies mogelijk door slechts één sessiesleutel te compromitteren”, zei EURECOM-onderzoeker Daniele Antonioli in een onderzoek dat eind vorige maand werd gepubliceerd.

Dit wordt mogelijk gemaakt door gebruik te maken van twee nieuwe tekortkomingen in het sessiesleutelafleidingsmechanisme van de Bluetooth-standaard, waardoor dezelfde sleutel tussen sessies kan worden afgeleid.

Terwijl voorwaartse geheimhouding in cryptografische protocollen met sleutelovereenkomsten ervoor zorgt dat eerdere communicatie niet wordt onthuld, zelfs als de privésleutels voor een bepaalde uitwisseling worden onthuld door een passieve aanvaller, garandeert toekomstige geheimhouding (ook wel achterwaartse geheimhouding genoemd) de vertrouwelijkheid van toekomstige berichten als de sleutels uit het verleden zouden worden onthuld. beschadigd raken.

Met andere woorden, voorwaartse geheimhouding beschermt eerdere sessies tegen toekomstige compromissen over sleutels.

De aanval werkt door het bewapenen van vier architecturale kwetsbaarheden, waaronder de bovengenoemde twee tekortkomingen, in de specificatie van het Bluetooth-sessie-opbouwproces om een zwakke sessiesleutel af te leiden, en deze vervolgens bruut te forceren om willekeurige slachtoffers te vervalsen.

De AitM-aanvaller die het gekoppelde apparaat nabootst, kan vervolgens een verbinding tot stand brengen met het andere uiteinde om een volgende coderingsprocedure tot stand te brengen met behulp van oudere codering.

Door dit te doen, “kan een aanvaller in de buurt ervoor zorgen dat dezelfde encryptiesleutel wordt gebruikt voor elke sessie terwijl hij zich in de buurt bevindt en de laagst ondersteunde lengte van de encryptiesleutel afdwingen”, aldus de Bluetooth Special Interest Group (SIG).

“Elke conforme BR/EDR-implementatie zal naar verwachting kwetsbaar zijn voor deze aanval op het tot stand brengen van sessiesleutels, maar de impact kan worden beperkt door toegang te weigeren tot hostbronnen van een gedowngrade sessie, of door voldoende sleutelentropie te garanderen om sessiesleutels opnieuw te kunnen gebruiken.” beperkt nut voor een aanvaller.”

Bovendien kan een aanvaller misbruik maken van de tekortkomingen door de encryptiesleutel in realtime bruut te forceren, waardoor live injectie-aanvallen op verkeer tussen kwetsbare peers mogelijk worden.

Het succes van de aanval veronderstelt echter dat een aanvallend apparaat zich binnen het draadloze bereik bevindt van twee kwetsbare Bluetooth-apparaten die een koppelingsprocedure initiëren en dat de tegenstander Bluetooth-pakketten in leesbare en gecodeerde tekst, bekend als het Bluetooth-adres van het slachtoffer, kan vastleggen en Bluetooth kan maken. pakketten.

Als oplossing beveelt SIG aan dat Bluetooth-implementaties verbindingen op serviceniveau op een gecodeerde basisbandverbinding met een sleutelsterkte van minder dan 7 octetten weigeren, apparaten laten werken in de “Secure Connections Only Mode” om voldoende sleutelsterkte te garanderen, en dat het koppelen gebeurt via “Secure Connections” modus in tegenstelling tot de oude modus.

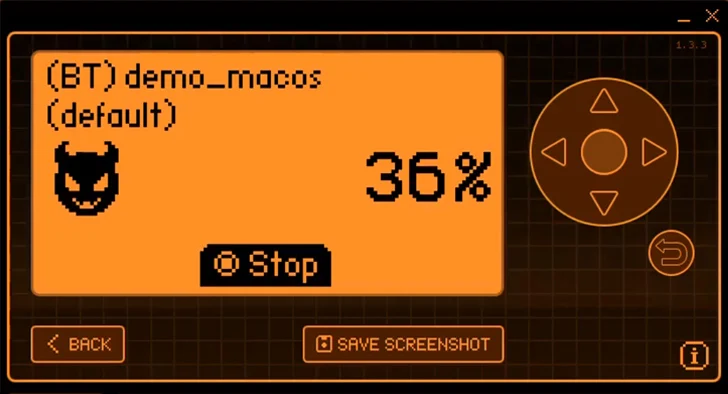

De onthulling komt op het moment dat ThreatLocker een Bluetooth-imitatieaanval beschrijft die misbruik kan maken van het koppelingsmechanisme om draadloze toegang te krijgen tot Apple macOS-systemen via de Bluetooth-verbinding en een omgekeerde shell te lanceren.