Cybersecurity-onderzoekers hebben details bekendgemaakt van een nieuwe Android-banktrojan genaamd Herodotus dat is waargenomen in actieve campagnes gericht op Italië en Brazilië om Device Takeover (DTO)-aanvallen uit te voeren.

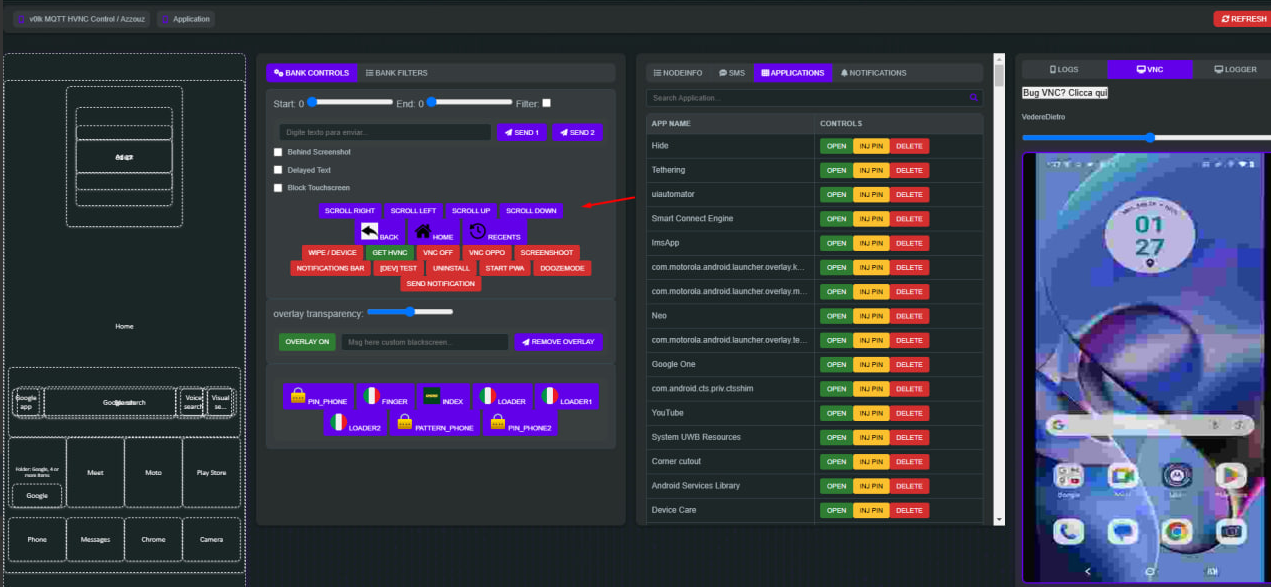

“Herodotus is ontworpen om apparaatovername uit te voeren en tegelijkertijd de eerste pogingen te ondernemen om menselijk gedrag na te bootsen en de biometrische detectie van gedrag te omzeilen”, aldus ThreatFabric in een rapport gedeeld met The Hacker News.

Het Nederlandse beveiligingsbedrijf zei dat de Trojan voor het eerst werd geadverteerd in ondergrondse forums op 7 september 2025, als onderdeel van het Malware-as-a-Service (MaaS)-model, waarbij de mogelijkheid werd aangeprezen om te draaien op apparaten met Android-versie 9 tot 16.

Er wordt aangenomen dat, hoewel de malware geen directe evolutie is van een andere bankmalware die bekend staat als Brokewell, het er zeker op lijkt dat bepaalde delen ervan zijn gebruikt om de nieuwe soort samen te stellen. Dit omvat overeenkomsten in de gebruikte verduisteringstechniek, evenals directe vermeldingen van Brokewell in Herodotus (bijv. “BRKWL_JAVA”).

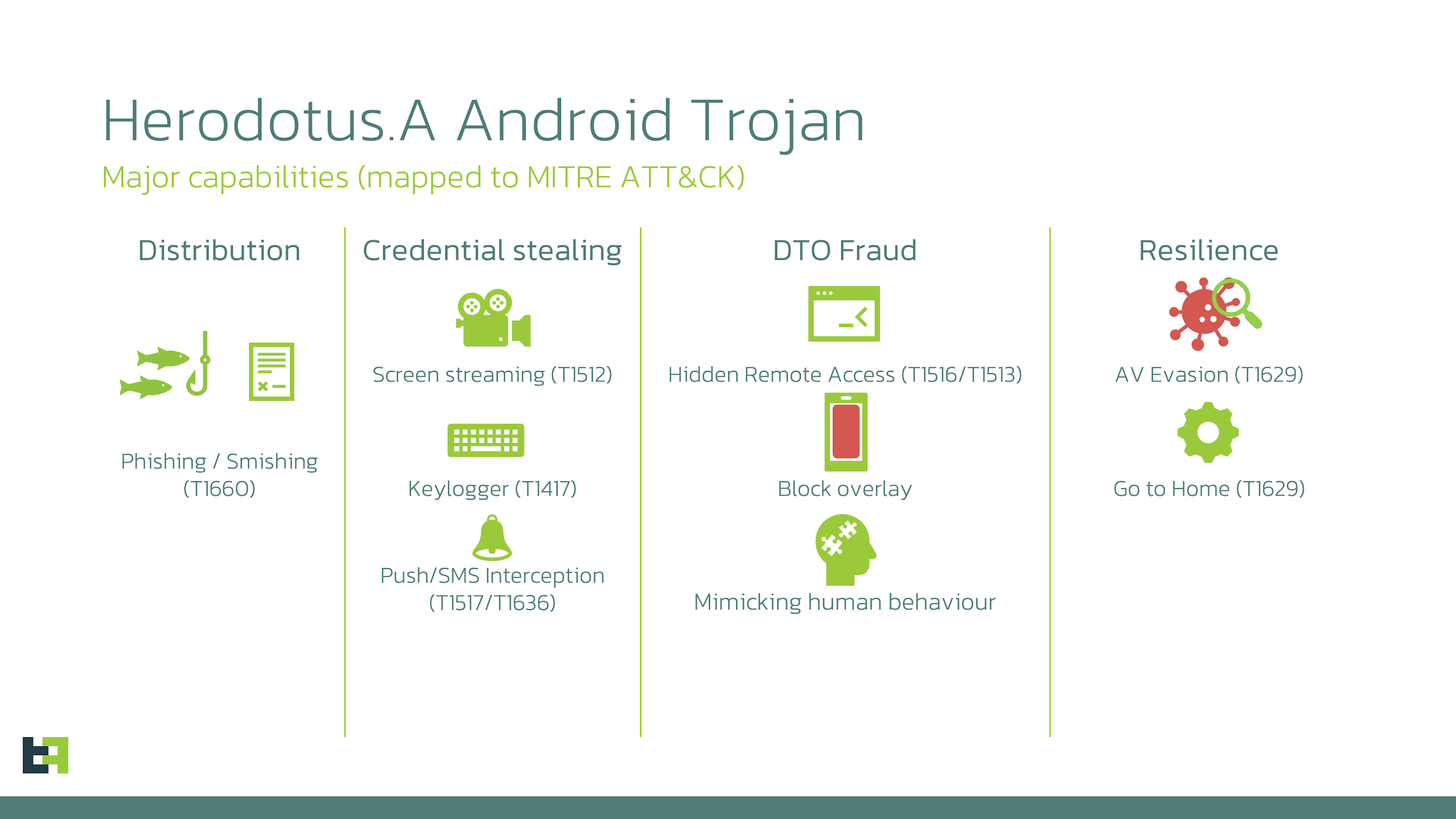

Herodotus is ook de laatste in een lange lijst van Android-malware die toegankelijkheidsdiensten misbruikt om zijn doelen te verwezenlijken. Het kwaadaardige programma wordt verspreid via dropper-apps die zich voordoen als Google Chrome (pakketnaam “com.cd3.app”) via sms-phishing of andere social engineering-trucs en maakt gebruik van de toegankelijkheidsfunctie om met het scherm te communiceren, ondoorzichtige overlay-schermen weer te geven om kwaadwillende activiteiten te verbergen en inloggegevens te stelen door valse inlogschermen weer te geven bovenop financiële apps.

Bovendien kan het ook tweefactorauthenticatiecodes (2FA) stelen die via sms worden verzonden, alles onderscheppen wat op het scherm wordt weergegeven, zichzelf indien nodig extra machtigingen verlenen, de pincode of het patroon van het vergrendelscherm pakken en externe APK-bestanden installeren.

Maar waar de nieuwe malware opvalt, is zijn vermogen om fraude te humaniseren en op timing gebaseerde detecties te omzeilen. Concreet omvat dit een optie om willekeurige vertragingen te introduceren bij het initiëren van acties op afstand, zoals het typen van tekst op het apparaat. Volgens ThreatFabric is dit een poging van de bedreigingsactoren om het te laten lijken alsof de invoer door een daadwerkelijke gebruiker wordt ingevoerd.

“De gespecificeerde vertraging ligt in het bereik van 300 – 3000 milliseconden (0,3 – 3 seconden)”, legde het uit. “Een dergelijke randomisatie van vertraging tussen tekstinvoergebeurtenissen komt overeen met hoe een gebruiker tekst zou invoeren. Door de invoer bewust met willekeurige intervallen te vertragen, proberen actoren waarschijnlijk te voorkomen dat ze worden opgemerkt door anti-fraudeoplossingen die alleen op gedrag gericht zijn en die machine-achtige snelheid van tekstinvoer opmerken.”

ThreatFabric zei dat het ook overlay-pagina’s heeft verkregen die door Herodotus worden gebruikt en zich richten op financiële organisaties in de VS, Turkije, Groot-Brittannië en Polen, samen met cryptocurrency-portefeuilles en -uitwisselingen, wat aangeeft dat de exploitanten actief proberen hun horizon te verbreden.

“Het is in actieve ontwikkeling, leent technieken die al lang geassocieerd zijn met de Brokewell banking Trojan, en lijkt speciaal gebouwd om te blijven bestaan tijdens livesessies in plaats van simpelweg statische inloggegevens te stelen en zich te concentreren op het overnemen van accounts”, merkte het bedrijf op.