Cybersecurity -onderzoekers hebben een eerder ongedocumenteerde Android Banking Trojan genaamd gemarkeerd Datzbro Dat kan Apparaatovername (DTO) -aanvallen uitvoeren en frauduleuze transacties uitvoeren door te jagen op ouderen.

Dutch Mobile Security Company ThreatFabric zei dat het de campagne in augustus 2025 ontdekte nadat gebruikers in Australië meldden dat oplichters Facebook -groepen beheren die ‘actieve senior trips’ promoten. Sommige van de andere gebieden die door de dreiging zijn gericht, zijn Singapore, Maleisië, Canada, Zuid -Afrika en het VK

De campagnes, voegde het eraan toe, specifiek gericht op oudere mensen die op zoek zijn naar sociale activiteiten, reizen, persoonlijke vergaderingen en soortgelijke evenementen. Deze Facebook-groepen zijn gevonden om kunstmatige intelligentie (AI) -inhoud te delen en beweert verschillende activiteiten voor senioren te organiseren.

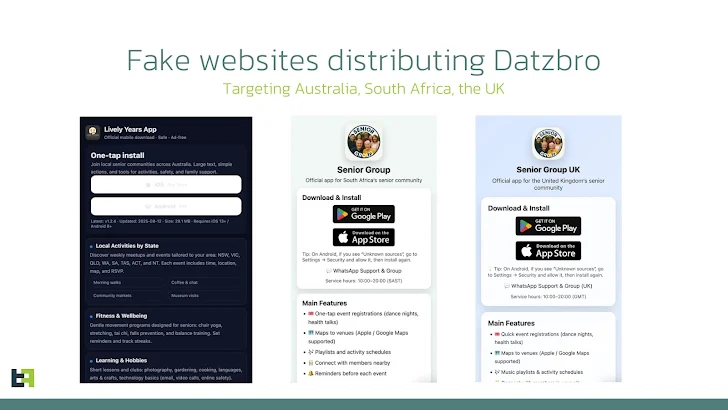

Mocht potentiële doelen de bereidheid uiten om aan deze evenementen deel te nemen, dan worden ze vervolgens benaderd via Facebook Messenger of WhatsApp, waar ze worden gevraagd om een APK -bestand te downloaden van een frauduleuze link (bijv. “Download.seniorgroupApps (.) Com”).

“De nepwebsites hebben bezoekers ertoe aangezet om een zogenaamde community-applicatie te installeren en beweren dat ze zich in staat zouden stellen zich te registreren voor evenementen, contact te maken met leden en geplande activiteiten te volgen,” zei ThreatFabric in een rapport dat werd gedeeld met het Hacker News.

Interessant is dat de websites ook zijn gebleken dat ze placeholder -links bevatten om een iOS -applicatie te downloaden, wat aangeeft dat de aanvallers op zoek zijn naar zowel de mobiele besturingssystemen, het distribueren van Testflight -apps voor iOS en tricks -slachtoffers om ze te downloaden.

Als het slachtoffer op de knop klikt om de Android -applicatie te downloaden, leidt het ofwel tot de directe implementatie van de malware op hun apparaten, of die van een druppelaar die is gebouwd met behulp van een APK -bindingsservice genaamd zombinder om beveiligingsbeperkingen op Android 13 en later te omzeilen.

Sommige van de Android -apps die zijn gevonden dat datzbro distribueert, worden hieronder vermeld –

- Senior Group (twzlibwr.rlrkvsdw.bcfwgozi)

- Levendige jaren (orglyLyars.browses646)

- ActiveSenior (com.Forest481.Security)

- DanceWave (inedpnok.kfxuvnie.mggfqzhl)

- 作业帮 (io.mobile.itool)

- 麻豆传媒 (fsxhibqhbh.hlyzqkd.aois

- 麻豆传媒 (Mobi.audio.Aassistant)

- 谷歌浏览器 (tvMhnrvsp.zltixkpp.mdok)

- Mt 管理器 (varuhphk.vadneozj.tltldo)

- Mt 管理器 (spvojpr.bkkhxobj.twfwf)

- 大麦 (mnamrdrefa.edldylo.zish)

- Mt 管理器 (io.red.studio.tracker)

De malware, net als andere Android Banking Trojans, heeft een breed scala aan mogelijkheden om audio op te nemen, foto’s te maken, toegangsbestanden en foto’s te maken en financiële fraude uit te voeren via afstandsbediening, overlay -aanvallen en keylogging. Het is ook gebaseerd op de toegankelijkheidsservices van Android om namens het slachtoffer externe acties uit te voeren.

Een opmerkelijke functie van Datzbro is de schematische afstandsbedieningsmodus, waarmee de malware informatie kan verzenden over alle elementen die op het scherm, hun positie en inhoud worden weergegeven, zodat de operators de lay-out aan hun kant opnieuw kunnen creëren en het apparaat effectief beveelt.

De Banking Trojan kan ook dienen als een semi-transparante zwarte overlay met aangepaste tekst om de kwaadaardige activiteit voor een slachtoffer te verbergen, en de apparaatvergrendelingsscherm en wachtwoorden geassocieerd met Alipay en WeChat. Bovendien scant het toegankelijkheidsgebeurtenislogboeken voor pakketnamen met betrekking tot banken of cryptocurrency -portefeuilles en voor tekst met wachtwoorden, pinnen of andere codes.

“Een dergelijk filter toont duidelijk de focus van de ontwikkelaars achter Datzbro, niet alleen met behulp van de spyware -mogelijkheden, maar ook om te veranderen in een financiële dreiging,” zei ThreatFabric. “Met behulp van keylogging -mogelijkheden kan Datzbro met succes inloggegevens vastleggen voor mobiele banktoepassingen die zijn ingevoerd door nietsvermoedende slachtoffers.”

Er wordt aangenomen dat Datzbro het werk is van een Chinees sprekende dreigingsgroep, gezien de aanwezigheid van Chinese foutopsporing en logreeks in de malware-broncode. De kwaadaardige apps zijn aangetoond te zijn verbonden met een command-and-control (C2) backend die een Chinees-taaltoepassing is, waardoor het zich onderscheidt van andere malwarefamilies die afhankelijk zijn van webgebaseerde C2-panelen.

ThreatFabric zei dat een gecompileerde versie van de C2 -app is gelekt naar een openbaar virusaandeel, wat suggereert dat de malware mogelijk is gelekt en vrij wordt gedistribueerd onder cybercriminelen.

“De ontdekking van Datzbro benadrukt de evolutie van mobiele bedreigingen die zich richten op nietsvermoedende gebruikers via sociale engineeringcampagnes,” zei het bedrijf. “Door zich te concentreren op senioren, exploiteren fraudeurs vertrouwen en gemeenschapsgerichte activiteiten om slachtoffers te lokken om malware te installeren. Wat begint als een schijnbaar onschadelijke evenementenpromotie op Facebook, kan escaleren in apparaatovername, diefstal van de referenties en financiële fraude.”

De openbaarmaking komt als IBM X-Force gedetailleerd een Antidot Android Banking Malware-campagne Codeaam PhantomCall die gebruikers van grote financiële instellingen wereldwijd heeft gericht, in Spanje, Italië, Frankrijk, de VS, Canada, de UAE en India, met behulp van nep-Google Chrome-dropper-apps die de controles van Android 13 kunnen verhinderen om sidellaads te verhinderen om te ontplooien met de leiding van toegankelijkheidsapis.

Volgens een analyse gepubliceerd door PRODAFT in juni 2025, wordt Antidot toegeschreven aan een financieel gemotiveerde dreigingsacteur genaamd larve-398 en is beschikbaar voor anderen onder een Malware-as-a-Service (MAAS) -model op ondergrondse forums.

De nieuwste campagne is ontworpen om gebruik te maken van de CallScreeningservice API om inkomende oproepen te controleren en selectief te blokkeren op basis van een dynamisch gegenereerde lijst van telefoonnummers die zijn opgeslagen in de gedeelde voorkeuren van de telefoon, waardoor de aanvallers effectief kunnen worden verlengd, volledige fraudulenttransacties of vertragingsdetectie.

“Phantomcall stelt aanvallers ook in staat om frauduleuze activiteit te initiëren door SENTY USSD -codes te verzenden om oproepen om te leiden, terwijl het misbruiken van Android’s callscreeningservice om legitieme inkomende oproepen te blokkeren, effectief isolerende slachtoffers te isoleren en imitatie mogelijk te maken,” zei beveiligingsonderzoeker Ruby Cohen.

“Deze mogelijkheden spelen een cruciale rol bij het orkestreren van hoge financiële fraude door slachtoffers af te snijden van echte communicatiekanalen en aanvallers in staat te stellen namens hen te handelen zonder vermoeden te verhogen.”