Cybersecurity-onderzoekers hebben een nieuwe Android-bankingtrojan ontdekt met de naam BlankBot. Deze trojan is gericht op Turkse gebruikers en wil financiële informatie stelen.

“BlankBot beschikt over een scala aan kwaadaardige mogelijkheden, waaronder klantinjecties, keylogging, schermopname en communiceert met een controleserver via een WebSocket-verbinding”, aldus Intel 471 in een vorige week gepubliceerde analyse.

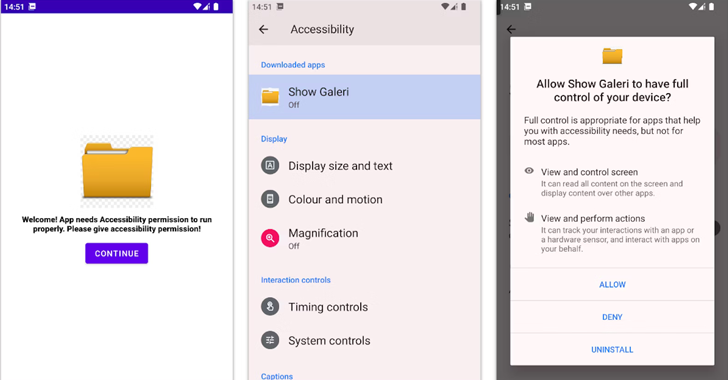

BlankBot werd ontdekt op 24 juli 2024 en er wordt gezegd dat de malware nog steeds actief in ontwikkeling is. De malware misbruikt de toegankelijkheidsmachtigingen van Android om volledige controle te krijgen over de geïnfecteerde apparaten.

Hieronder staan de namen van enkele schadelijke APK-bestanden die BlankBot bevatten:

- app-release.apk (com.abcdefg.w568b)

- app-release.apk (com.abcdef.w568b)

- app-release-ondertekend (14).apk (com.whatsapp.chma14)

- app.apk (com.whatsapp.chma14p)

- app.apk (com.whatsapp.w568bp)

- showcuu.apk (com.whatsapp.w568b)

Net als de onlangs opnieuw opgedoken Mandrake Android-trojan implementeert BlankBot een sessiegebaseerde pakketinstallatie om de beperkte instellingenfunctie te omzeilen die in Android 13 werd geïntroduceerd. Hiermee wordt voorkomen dat sideloaded applicaties rechtstreeks om gevaarlijke machtigingen vragen.

“De bot vraagt het slachtoffer om toestemming te geven voor het installeren van applicaties van externe bronnen. Vervolgens haalt de bot het APK-bestand (Android Package Kit) op dat is opgeslagen in de directory met applicatie-assets zonder encryptie en gaat verder met het installatieproces van het pakket”, aldus Intel 471.

De malware beschikt over een breed scala aan functies om schermopnames te maken, keylogging uit te voeren en overlays te injecteren op basis van specifieke opdrachten die van een externe server worden ontvangen. Zo worden bankrekeninggegevens, betalingsgegevens en zelfs het patroon verzameld dat wordt gebruikt om het apparaat te ontgrendelen.

BlankBot kan ook sms-berichten onderscheppen, willekeurige applicaties verwijderen en gegevens verzamelen zoals contactlijsten en geïnstalleerde apps. Het maakt verder gebruik van de toegankelijkheidsservices-API om te voorkomen dat de gebruiker toegang krijgt tot apparaatinstellingen of antivirus-apps start.

“BlankBot is een nieuwe Android banking trojan die nog in ontwikkeling is, zoals blijkt uit de meerdere codevarianten die in verschillende applicaties zijn waargenomen”, aldus het cybersecuritybedrijf. “Ongeacht de malware kan kwaadaardige acties uitvoeren zodra het een Android-apparaat infecteert.”

Deze onthulling volgt op de verschillende stappen die Google zet om het gebruik van mobiele-sitesimulatoren zoals Stingrays door kwaadwillenden tegen te gaan. Met deze simulatoren worden sms-berichten rechtstreeks in Android-telefoons geïnjecteerd. Deze fraudetechniek staat bekend als SMS Blaster-fraude.

“Deze methode om berichten te injecteren omzeilt het netwerk van de provider volledig, en omzeilt daarmee alle geavanceerde netwerkgebaseerde anti-spam- en anti-fraudefilters”, aldus Google. “SMS Blasters stellen een nep LTE- of 5G-netwerk bloot dat één functie uitvoert: de verbinding van de gebruiker downgraden naar een verouderd 2G-protocol.”

De beperkende maatregelen omvatten een gebruikersoptie om 2G op modemniveau uit te schakelen en null-cijfers uit te schakelen. Dit laatste is een essentiële configuratie voor een False Base Station om een SMS-payload te injecteren.

Eerder deze mei maakte Google ook al bekend dat het de mobiele beveiliging gaat verbeteren door gebruikers te waarschuwen als hun mobiele netwerkverbinding niet versleuteld is en als criminelen cellulaire site-simulatoren gebruiken om gebruikers te bespioneren of hen frauduleuze sms-berichten te sturen.