Cybersecurity -onderzoekers hebben een nieuwe Android Trojan bekendgemaakt genaamd Spook Dat misbruikt Near-Field Communication (NFC) om relaisaanvallen uit te voeren voor het frauduleuze transacties van aanvallen op het gerichte klanten van bankieren in Brazilië.

“Phantomcard geeft NFC -gegevens van de bankkaart van een slachtoffer af naar het apparaat van de fraudeur,” zei ThreatFabric in een rapport. “Phantomcard is gebaseerd op Chinees-oorspronkelijke NFC-relais-malware-as-a-service.”

De Android -malware, gedistribueerd via nep Google Play -webpagina’s die apps nabootsen voor kaartbeveiliging, hebben de naam “Proteção Cartões” (pakketnaam “com.nfupay.s145” of “com.rc888.baxi.english”).

De neppagina’s hebben ook misleidende positieve beoordelingen om slachtoffers te overtuigen om de app te installeren. Het is momenteel niet bekend hoe links naar deze pagina’s worden gedistribueerd, maar het omvat waarschijnlijk smishing of een vergelijkbare social engineering -techniek.

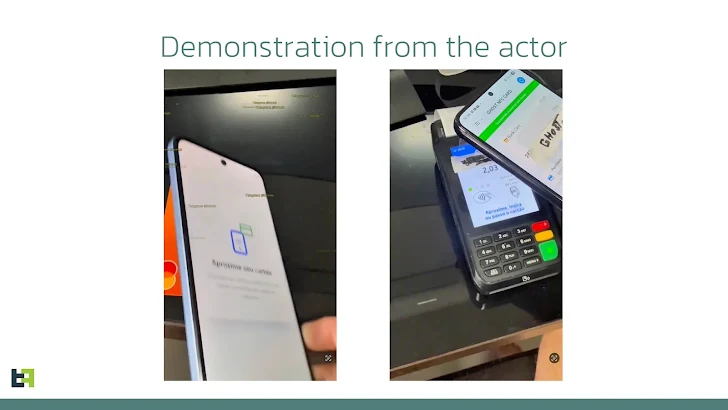

Zodra de app is geïnstalleerd en geopend, vraagt het slachtoffers om hun creditcard/betaalpas op de achterkant van de telefoon te plaatsen om het verificatieproces te starten, waarna de gebruikersinterface het bericht weergeeft: “Kaart gedetecteerd! Houd de kaart in de buurt totdat de authenticatie voltooid is.”

In werkelijkheid worden de kaartgegevens doorgegeven aan een door aanvallers gecontroleerde NFC-relay-server door te profiteren van de ingebouwde NFC-lezer ingebouwd in moderne apparaten. De Phantomcard-Laced-app vraagt vervolgens het slachtoffer om de pincode in te voeren met als doel de informatie naar de cybercriminal te verzenden om de transactie te verifiëren.

“Als gevolg hiervan stelt Phantomcard een kanaal op tussen de fysieke kaart van het slachtoffer en de POS -terminal / atm waar de cybercriminal naast is,” legde ThreatFabric uit. “Het stelt de cybercriminal in staat om de kaart van het slachtoffer te gebruiken alsof het in hun handen was.”

Net als SuperCard X bestaat er een equivalente app aan de muilezel die op hun apparaat is geïnstalleerd om de gestolen kaartinformatie te ontvangen en een naadloze communicatie tussen de POS-terminal en de kaart van het slachtoffer te garanderen.

Het Nederlandse beveiligingsbedrijf zei dat de acteur achter de malware, Go1ano-ontwikkelaar, een “seriële” wederverkoper is van Android-bedreigingen in Brazilië, en dat Phantomcard eigenlijk het handwerk is van een Chinees malware-as-a-service aanbod dat bekend staat als NFU-loon die wordt geadverteerd op telegram.

Go1ano-ontwikkelaar beweert in hun eigen telegramkanaal dat Phantomcard wereldwijd werkt en verklaart dat het 100% niet detecteerbaar is en compatibel is met alle NFC-enale point-of-sale (POS) terminalapparaten. Ze beweren ook een “vertrouwde partner” te zijn voor andere malwarefamilies zoals BTMOB en Ghostspy in het land.

Het is vermeldenswaard dat NFU Pay een van de vele illegale diensten is die op de underground is die vergelijkbare NFC-relaismogelijkheden biedt, zoals SuperCard X, KingNFC en X/Z/TX-NFC.

“Dergelijke dreigingsactoren vormen extra risico’s voor lokale financiële organisaties, omdat ze de deuren openen voor een bredere verscheidenheid aan bedreigingen van over de hele wereld, die mogelijk uit bepaalde regio’s zouden kunnen blijven vanwege taal- en culturele barrières, details van financieel systeem, gebrek aan cash-out manieren,” zei Threatfabric.

“Dit compliceert bijgevolg het dreigingslandschap voor lokale financiële organisaties en roept op tot een goede monitoring van de wereldwijde bedreigingen en actoren erachter die zich richt op de organisatie.”

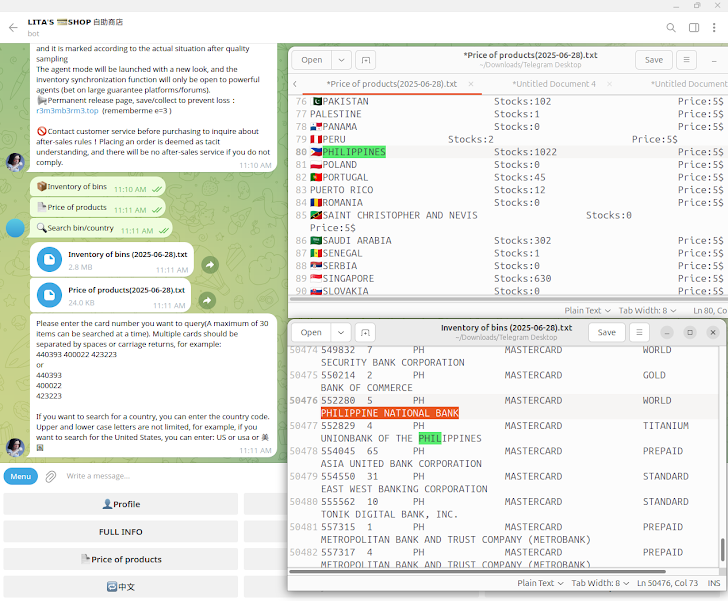

In een rapport dat vorige maand werd gepubliceerd voor een waarschuwing voor een piek in NFC-compatibele fraude in de Filippijnen, zei Resecurity dat Zuidoost-Azië een testgebied is geworden voor NFC-fraude, waarbij slechte actoren gericht zijn op regionale banken en financiële dienstverleners.

“Met tools zoals Z-NFC, X-NFC, Supercard X en Track2NFC kunnen aanvallers gestolen kaartgegevens klonen en ongeautoriseerde transacties uitvoeren met behulp van NFC-apparaten,” zei Resecurity.

“Deze tools zijn op grote schaal beschikbaar in ondergrondse forums en particuliere berichtengroepen. De resulterende fraude is moeilijk te detecteren, omdat de transacties lijken afkomstig te zijn van vertrouwde, geverifieerde apparaten. In markten zoals de Filippijnen, waar contactloos betalingsgebruik stijgt en transacties met lage waarde vaak bypass-pinverificatie, zijn dergelijke aanvallen harder in de reële tijd.”

De openbaarmaking komt wanneer K7 -beveiliging een Android -malware -campagne ontdekte, SpyBanker genaamd gericht op Indiase bankgebruikers die waarschijnlijk via WhatsApp aan gebruikers wordt verdeeld onder het mom van een app -app voor hulpdiensten.

“Interessant is dat deze Android SpyBanker-malware het ‘oproepaanvraagnummer’ bewerkt naar een hard gecodeerd mobiel nummer, bestuurd door de aanvaller, door een service te registreren met de naam ‘CallForwardingservice’ en de oproepen van de gebruiker omleidt,” zei het bedrijf. “Inkomende oproepen naar de slachtoffers wanneer ze onbeheerd worden achtergelaten, worden naar het doorgestuurde nummer omgeleid om een gewenste kwaadaardige activiteit uit te voeren.”

Bovendien is de malware uitgerust met mogelijkheden om de simdetails van slachtoffers, gevoelige bankinformatie, sms -berichten en meldingsgegevens te verzamelen.

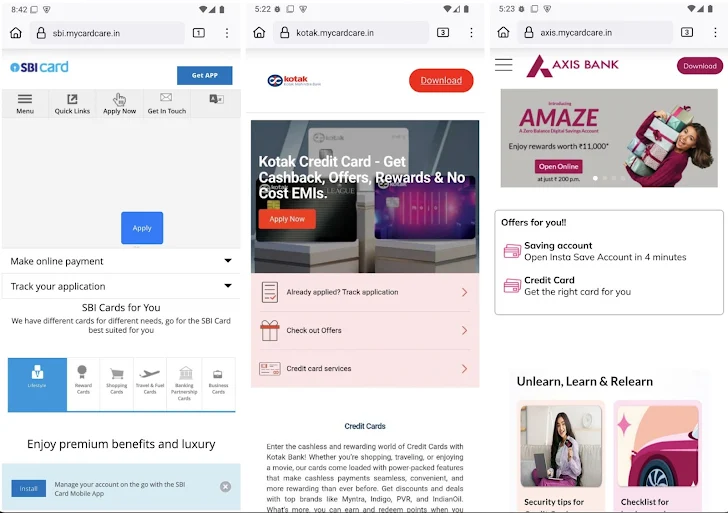

Gebruikers van Indiase bankieren zijn ook het doelwit van Android -malware die is ontworpen om financiële informatie te overleven, terwijl tegelijkertijd de Xmrig Cryptocurrency Miner op gecompromitteerde apparaten wordt laten vallen. De kwaadaardige creditcard -apps worden gedistribueerd via overtuigende phishing -pagina’s die echte activa gebruiken die zijn ontleend aan officiële bankwebsites.

De lijst met kwaadaardige apps is als volgt –

- Axis Bank -creditcard (com.nwilfxj.fxkdr)

- ICICI Bank -creditcard (com.nwilfxj.fxkdr)

- Indusind -creditcard (com.nwilfxj.fxkdr)

- State Bank of India creditcard (com.nwilfxj.fxkdr)

De malware is ontworpen om een nep -gebruikersinterface weer te geven die slachtoffers ertoe aanzet hun persoonlijke informatie in te voeren, inclusief namen, kaartnummers, CVV -codes, vervaldatums en mobiele nummers. Een opmerkelijk aspect van de app is het vermogen om te luisteren naar specifieke berichten die via Firebase Cloud Messaging (FCM) worden verzonden om het mijnbouwproces te activeren.

“De app die via deze phishing -sites wordt geleverd, functioneert als een druppelaar, wat betekent dat het aanvankelijk onschadelijk lijkt, maar later dynamisch de werkelijke kwaadaardige lading laadt en uitvoert,” zei McAfee -onderzoeker Dexter Shin. “Deze techniek helpt statische detectie te ontwijken en compliceert de analyse.”

“Deze phishing -pagina’s laden afbeeldingen, JavaScript en andere webbronnen rechtstreeks van de officiële websites om legitiem te lijken. Ze bevatten echter extra elementen zoals ‘Get App’ of ‘Download’ -knoppen, die gebruikers ertoe aanzetten het kwaadaardige APK -bestand te installeren.”

De bevindingen volgen ook een rapport van Zimperium ZLabs waarin wordt beschreven hoe root -frameworks zoals Kernelsu, Apatch en Skroot kunnen worden gebruikt om worteltoegang te krijgen en escalate privileges, waardoor een aanvaller volledige controle over Android -apparaten kan krijgen.

Het mobiele beveiligingsbedrijf zei dat het medio 2023 een beveiligingsfout ontdekte in Kernelsu (versie 0.5.7) waarvan het zei dat aanvallers kunnen authenticeren als de Kernelsu-manager en een geroote Android-apparaat volledig in gevaar zou brengen via een kwaadaardige applicatie die er al op is geïnstalleerd die ook de officiële Kernelsu-manager APK bundelt.

Een belangrijk voorbehoud om deze aanval af te voeren, is echter dat het alleen effectief is als de aanvraag van de dreigingsacteur wordt uitgevoerd vóór de legitieme aanvraag van Kernelsu Manager.

“Omdat systeemoproepen door elke app op het apparaat kunnen worden geactiveerd, zijn sterke authenticatie- en toegangscontroles essentieel”, zei beveiligingsonderzoeker Marcel Bathke. “Helaas is deze laag vaak slecht geïmplementeerd – of volledig verwaarloosd – die de deur opent voor ernstige beveiligingsrisico’s. Onjuiste authenticatie kan kwaadaardige apps toestaan om worteltoegang te krijgen en het apparaat volledig in gevaar te brengen.”