Cybersecurity-onderzoekers hebben licht geworpen op een nieuwe dropper-as-a-service (DaaS) voor Android genaamd SecuriDropper die de nieuwe beveiligingsbeperkingen van Google omzeilt en de malware aflevert.

Dropper-malware op Android is ontworpen om te fungeren als kanaal om een payload op een gecompromitteerd apparaat te installeren, waardoor het een lucratief bedrijfsmodel wordt voor bedreigingsactoren, die de mogelijkheden kunnen adverteren bij andere criminele groepen.

Bovendien kunnen kwaadwillenden hierdoor de ontwikkeling en uitvoering van een aanval scheiden van de installatie van de malware.

“Droppers en de actoren achter hen bevinden zich in een constante staat van evolutie terwijl ze ernaar streven de evoluerende beveiligingsmaatregelen te slim af te zijn”, zegt het Nederlandse cyberbeveiligingsbedrijf ThreatFabric in een rapport gedeeld met The Hacker News.

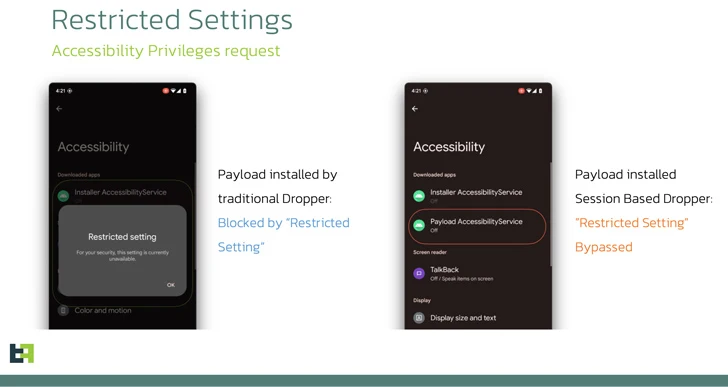

Een van deze beveiligingsmaatregelen die Google met Android 13 heeft geïntroduceerd, zijn de zogenaamde Beperkte instellingen, die voorkomen dat sideloaded applicaties toegangs- en notificatie-listener-machtigingen verkrijgen, die vaak worden misbruikt door banktrojans.

SecuriDropper probeert deze vangrail te omzeilen zonder opgemerkt te worden, waarbij de druppelaar vaak vermomd is als een ogenschijnlijk onschuldige app. Enkele van de in het wild waargenomen monsters zijn als volgt:

- com.appd.instll.load (Google)

- com.appd.instll.load (Google Chrome)

“Wat SecuriDropper onderscheidt is de technische implementatie van de installatieprocedure”, legt ThreatFabric uit.

“In tegenstelling tot zijn voorgangers gebruikt deze familie een andere Android API om de nieuwe payload te installeren, waarmee het proces wordt nagebootst dat door marktplaatsen wordt gebruikt om nieuwe applicaties te installeren.”

Concreet houdt dit in dat er toestemming wordt gevraagd om gegevens te lezen en te schrijven naar externe opslag (READ_EXTERNAL_STORAGE en WRITE_EXTERNAL_STORAGE) en om pakketten te installeren en te verwijderen (REQUEST_INSTALL_PACKAGES en DELETE_PACKAGES).

In de tweede fase wordt de installatie van de kwaadaardige lading vergemakkelijkt door de slachtoffers aan te sporen op de knop “Opnieuw installeren” in de app te klikken om een vermeende installatiefout op te lossen.

ThreatFabric zei dat het Android-banktrojans zoals SpyNote en ERMAC heeft waargenomen die via SecuriDropper worden verspreid op misleidende websites en platforms van derden, zoals Discord.

Een andere dropper-service die ook is opgemerkt en een vergelijkbare omzeiling van beperkte instellingen aanbiedt, is Zombinder, een APK-bindende tool waarvan werd vermoed dat deze eerder dit jaar werd stopgezet. Het is momenteel niet duidelijk of er een verband bestaat tussen de twee tools.

“Terwijl Android bij elke iteratie de lat steeds hoger legt, passen ook cybercriminelen zich aan en innoveren”, aldus het bedrijf. “Dropper-as-a-Service (DaaS)-platforms zijn uitgegroeid tot krachtige tools waarmee kwaadwillende actoren apparaten kunnen infiltreren om spyware en banktrojans te verspreiden.”