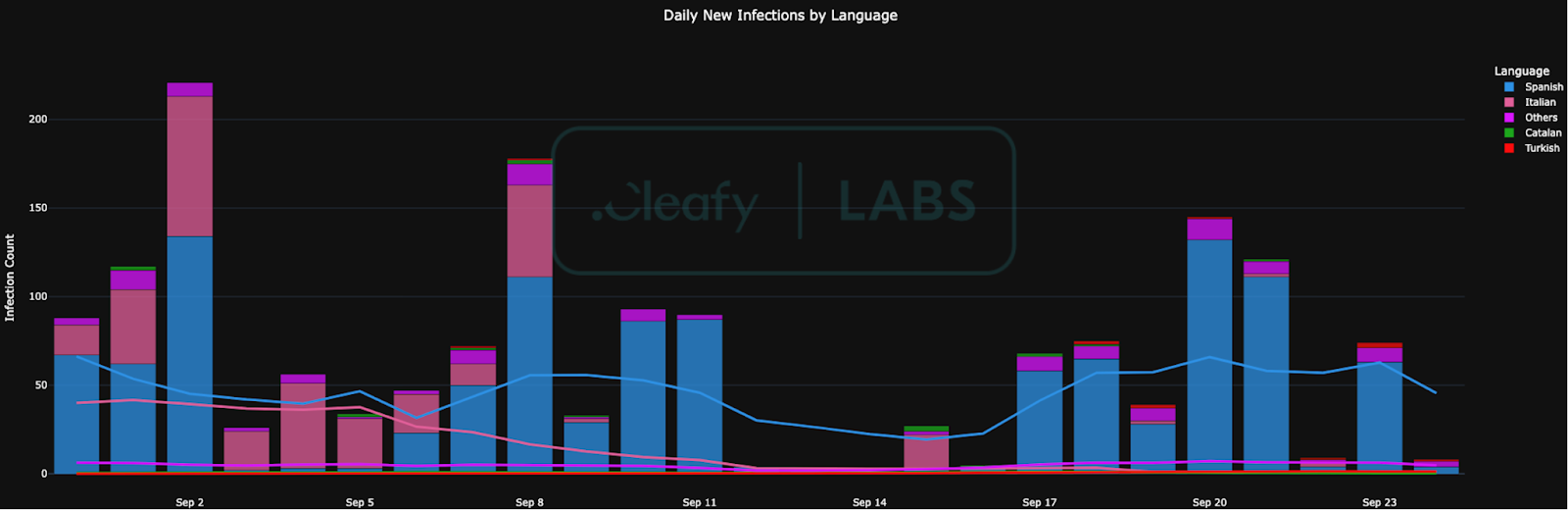

Een eerder zonder papieren Android Banking Trojan genaamd Klopatra heeft meer dan 3.000 apparaten aangetast, met een meerderheid van de infecties die in Spanje en Italië zijn gerapporteerd.

Italiaanse fraudepreventiebedrijf Cheafy, die eind augustus 2025 de geavanceerde malware en externe toegang ontdekte Trojan (rat), zei dat het gebruik maakt van verborgen virtuele netwerk computing (VNC) voor afstandsbediening van besmette apparaten en dynamische overlays voor het faciliteren van diefstal van de referenties, waardoor frauduleuze transacties worden geactiveerd.

“Klopatra vertegenwoordigt een belangrijke evolutie in de verfijning van mobiele malware,” zeiden beveiligingsonderzoekers Federico Valentini, Alessandro Strino, Simone Mattia en Michele Roviello. “Het combineert uitgebreid gebruik van native bibliotheken met de integratie van Virbox, een commerciële codebeschermingssuite, waardoor het uitzonderlijk moeilijk te detecteren en analyseren is.”

Bewijs verzameld uit de command-and-control (C2) -infrastructuur van de malware en taalkundige aanwijzingen in de bijbehorende artefacten suggereert dat het wordt beheerd door een Turks-sprekende criminele groep als een privé-botnet, gezien de afwezigheid van een openbare malware-as-a-service (MAAS) -aanbod. Sinds maart 2025 zijn maar liefst 40 verschillende builds ontdekt.

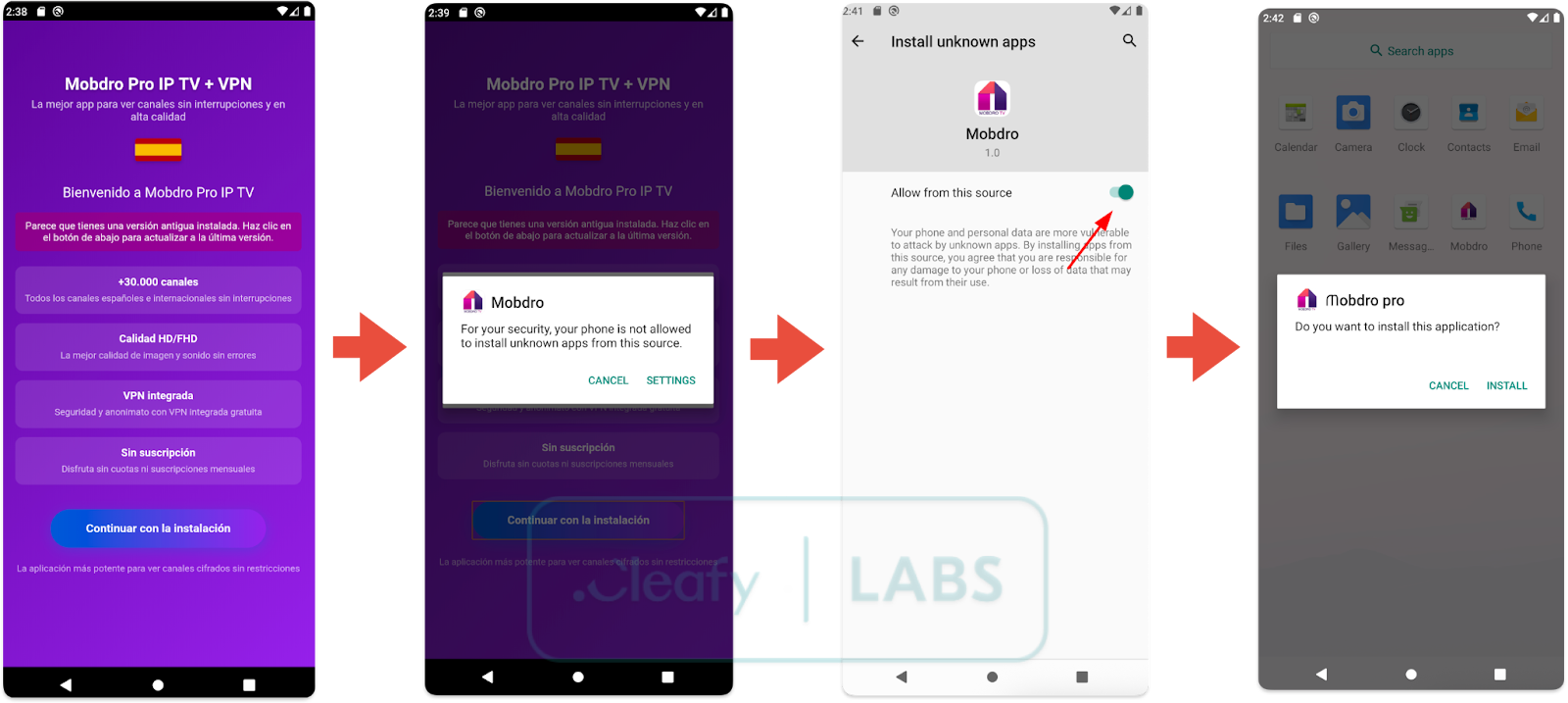

Aanvalketens die Klopatra distribueren, gebruiken social engineering -lokaas om slachtoffers te misleiden om dropper -apps te downloaden die zich voordoen als schijnbaar onschadelijke tools, zoals IPTV -applicaties, waardoor de dreigingsacteurs beveiligingsverdedigingen kunnen omzeilen en de controle over hun mobiele apparaten volledig kunnen overnemen.

Het bieden van de mogelijkheid om toegang te krijgen tot tv-kanalen van hoge kwaliteit als een lokmiddel is een opzettelijke keuze, omdat illegale streamingtoepassingen populair zijn bij gebruikers, die vaak bereid zijn dergelijke apps uit niet-vertrouwde bronnen te installeren, waardoor hun telefoons in het proces ongewild worden geïnfecteerd.

De Dropper -app, eenmaal geïnstalleerd, vraagt de gebruiker om het toestemming te geven om pakketten uit onbekende bronnen te installeren. Bij het verkrijgen van deze toestemming extraheert de druppelaar en installeert de belangrijkste klopatra -lading van een JSON -packer ingebed daarin. De Banking Trojan verschilt niet van andere malware in zijn soort en zoekt toestemming voor de toegankelijkheidsservices van Android om zijn doelen te realiseren.

Hoewel Accessibility Services een legitiem raamwerk is dat is ontworpen om gebruikers met een handicap te helpen om met het Android -apparaat te communiceren, kan het een krachtig wapen zijn in handen van slechte acteurs, die het kunnen misbruiken om de inhoud van het scherm te lezen, toetsaanslagen te registreren en acties uit te voeren namens de gebruiker om frauduleuze transacties op een autonome manier uit te voeren.

“Wat Klopatra boven de typische mobiele dreiging verheft, is de geavanceerde architectuur, gebouwd voor stealth en veerkracht,” zei Cheafy. “De malware-auteurs hebben Virbox geïntegreerd, een commerciële codebeschermingstool die zelden wordt gezien in het Android-dreigingslandschap. Dit, gecombineerd met een strategische verschuiving van kernfunctionaliteiten van Java naar native bibliotheken, creëert een formidabele verdedigingslaag.”

“Deze ontwerpkeuze vermindert zijn zichtbaarheid tot traditionele analysekaders en beveiligingsoplossingen drastisch, het toepassen van uitgebreide codeverdrijf, anti-debugging-mechanismen en runtime-integriteitscontroles om analyse te belemmeren.”

Naast het opnemen van functies om de ontwijking, veerkracht en operationele effectiviteit te maximaliseren, biedt de malware operators een korrelige, realtime controle over het geïnfecteerde apparaat met behulp van VNC-functies die in staat zijn om een zwart scherm te bedienen om de kwaadaardige activiteit te verbergen, zoals het uitvoeren van banktransacties zonder medeweten.

Klopatra gebruikt ook de toegankelijkheidsdiensten om zichzelf extra machtigingen te verlenen zoals vereist om te voorkomen dat de malware wordt beëindigd, en probeert alle hard gecodeerde antivirus-apps die al op het apparaat zijn geïnstalleerd te verwijderen. Bovendien kan het nep -overlay -aanmeldingsschermen bovenop financiële en cryptocurrency -apps lanceren om referenties te overnemen. Deze overlays worden dynamisch geleverd van de C2 -server wanneer het slachtoffer een van de beoogde apps opent.

Er wordt gezegd dat de menselijke operator actief bezig is met fraudepogingen over wat wordt beschreven als een “zorgvuldig georkestreerde reeks” waarbij eerst wordt gecontroleerd of het apparaat oplaadt, het scherm is uitgeschakeld en momenteel niet actief wordt gebruikt.

Als aan deze voorwaarden wordt voldaan, wordt een opdracht uitgegeven om de helderheid van het scherm tot nul te verminderen en een zwarte overlay weer te geven, waardoor het slachtoffer de indruk heeft dat het apparaat inactief en uit is. Op de achtergrond gebruiken de dreigingsactoren echter de eerder gestolen apparaatpin of patroon om ongeautoriseerde toegang te krijgen, de gerichte bank -app te starten en de fondsen af te voeren via meerdere instant bankoverdrachten.

De bevindingen laten zien dat, hoewel Klopatra het wiel niet opnieuw probeert opnieuw uit te vinden, het een ernstige bedreiging vormt voor de financiële sector vanwege een technisch geavanceerde verzameling functies om zijn ware aard te verdoezelen.

“Klopatra markeert een belangrijke stap in de professionalisering van mobiele malware, wat een duidelijke trend aantoont van dreigingsactoren die commerciële beschermingsbescherming aannemen om de levensduur en winstgevendheid van hun activiteiten te maximaliseren,” zei het bedrijf.

“De operators tonen een duidelijke voorkeur voor het uitvoeren van hun aanvallen ’s nachts. Deze timing is strategisch: het slachtoffer slaapt waarschijnlijk en hun apparaat wordt vaak opladen, waardoor het wordt aangedreven en verbonden. Dit biedt het perfecte venster voor de aanvaller om onopgemerkt te werken.”

De ontwikkeling komt een dag nadat ThreatFabric een eerder ongedocumenteerde Android Banking Trojan genaamd Datzbro, die DTO -aanvallen (DTO) -aanvallen (DTO) kan uitvoeren en frauduleuze transacties kan uitvoeren door te jagen op ouderen.