De kwaadaardige advertentietechnische leverancier bekend als Vextrio Viper is waargenomen het ontwikkelen van verschillende kwaadaardige apps die zijn gepubliceerd op Apple en Google’s officiële app -winkelpuien onder het mom van schijnbaar nuttige applicaties.

Deze apps vermoeden als VPN’s, apparaat “monitoring” -apps, RAM -reinigingsmiddelen, datingservices en spamblokkers, zei DNS Threat Intelligence Firm Infablox in een uitputtende analyse gedeeld met het Hacker News.

“Ze brachten apps uit onder verschillende ontwikkelaarsnamen, waaronder Holacode, Locomind, Hugmi, Klover Group en Alphascale Media,” zei het bedrijf. “Beschikbaar in de Google Play en Apple Store, deze zijn al miljoenen keren gedownload.”

Deze nep -apps, eenmaal geïnstalleerd, bedriegen gebruikers om zich aan te melden voor abonnementen die moeilijk te annuleren zijn, overspoelen ze met advertenties en een deel met persoonlijke informatie zoals e -mailadressen. Het is vermeldenswaard dat Locomind eerder door Cyjax was gemarkeerd als onderdeel van een phishing -campagne die advertenties bedient die valselijk beweren dat hun apparaten zijn beschadigd.

Een dergelijke Android -app is Spam Shield Block, dat beweert een spamblocker te zijn voor pushmeldingen, maar in werkelijkheid gebruikers meerdere keren in rekening brengt nadat ze hen hebben overtuigd om zich in te schrijven voor een abonnement.

“Meteen vraagt het om geld, en als je dat niet doet, zijn de advertenties zo storend dat ik het heb verwijderd voordat ik het zelfs kon proberen,” zei een gebruiker in een recensie van de app in de Google Play Store.

Een andere beoordeling ging: “Deze app wordt verondersteld $ 14,99 per maand te zijn. In de maand februari ben ik wekelijks gefactureerd voor $ 14,99 die op $ 70 maandelijks/$ 720 per jaar komt. Niet waard. En het hebben van problemen om het te verwijderen. telefoon. “

De nieuwe bevindingen lagen de omvang van de multinationale criminele onderneming die Vextrio Viper is, waaronder Operating Traffic Distribution Services (TDSE’s) om enorme hoeveelheden internetverkeer om te draaien, en het beheren van betalingsprocessors zoals Salsa en e -mailsalatietools zoals dataNAP.

“Vextrio en hun partners zijn deels succesvol omdat hun bedrijven verdoezelen,” zei het bedrijf. “Maar een groter deel van hun succes is waarschijnlijk omdat ze vasthouden aan fraude, waar ze weten dat er minder risico op gevolgen is.”

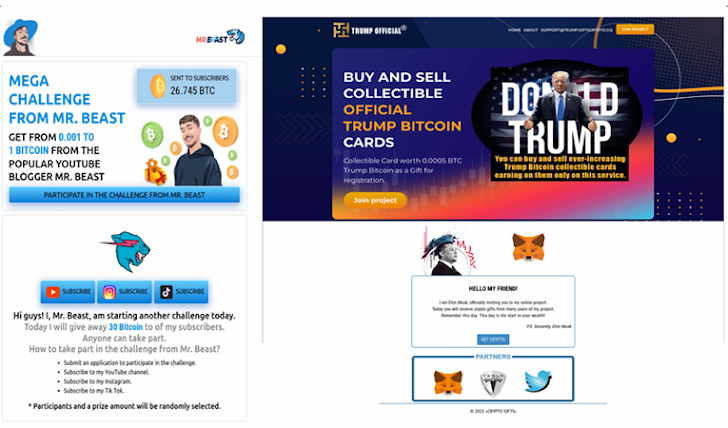

VexTrio staat bekend om het uitvoeren van wat een commercieel gelieerde netwerk wordt genoemd en dient als een intermediair tussen malwaredistributeurs die bijvoorbeeld een verzameling WordPress -websites hebben gecompromitteerd met kwaadaardige injecties (AKA Publishing Acteurs) en bedreigingsactoren die adverteren met verschillende frauduleuze schema’s variërend van sweepstakes tot crypto scams (AKA Affiliates).

De TDS wordt beoordeeld te worden opgericht door een shell -bedrijf genaamd ADSPRO Group, met sleutelfiguren achter de organisatie uit Italië, Wit -Rusland en Rusland die al sinds 2004 frauduleuze activiteiten ondergaan, voordat hun activiteiten naar Bulgarije, Moldavië, Roemenië, Esttonia en de Tsjechië rond 2015 zijn uitgebreid.

“Russisch georganiseerde misdaadgroepen begonnen een rijk te bouwen binnen advertentietechnologie vanaf of rond 2015,” vertelde Dr. Renée Burton, vice -president van Infablox Threat Intel, aan The Hacker News. “Vextrio is een belangrijke groep binnen deze branche, maar er zijn andere groepen. Alle soorten cybercriminaliteit, van datingzwendel tot investeringsfraude en informatie -stalers gebruiken kwaadwillende adtech, en het blijft grotendeels onopgemerkt.”

Maar wat de dreigingsacteur opmerkelijk maakt, is dat het zowel de publicatie- als de advertentiekanten van affiliate netwerken regelt via een enorm netwerk van met elkaar verweven bedrijven zoals Teknology, Los Pollos, Taco Loco en Adtrafico. In mei 2024 zei Los Pollos dat het elke maand 200.000 gelieerde ondernemingen en meer dan 2 miljard unieke gebruikers had.

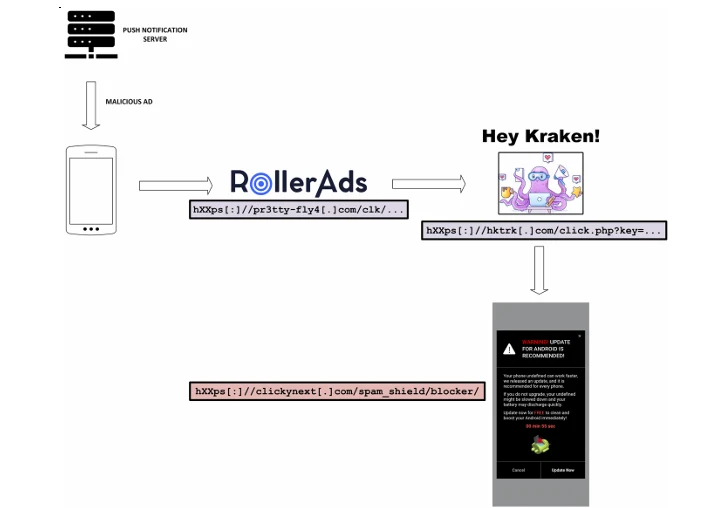

De oplichting, breder, spelen zich op deze manier af: nietsvermoedende gebruikers die op een legitieme maar geïnfecteerde site landen, worden door een TDS gerouteerd onder controle van Vextrio, die vervolgens de gebruikers ertoe brengt om landingspagina’s te lichten. Dit wordt bereikt door middel van een SmartLink die de uiteindelijke bestemmingspagina bewaakt en analyse belemmert.

Los PollOS en ADTRAFICO zijn beide kosten-per-action (CPA) -netwerken waarmee gepubliceerde gelieerde ondernemingen een commissie kunnen verdienen wanneer een sitebezoeker een beoogde actie uitvoert. Dit zou een website -melding kunnen accepteren, hun persoonlijke gegevens verstrekken, een app downloaden of creditcardinformatie geven.

Het is ook gebleken als een belangrijke spamdistributeur die miljoenen potentiële slachtoffers reikt, waardoor Lookalike Domains van populaire e -maildiensten zoals SendGrid (“SendGrid (.) Rest”) en MailGun (“Mailgun (.) Fun”) gebruikmaakt om de service te vergemakkelijken.

Een ander belangrijk aspect is het gebruik van cloaking -services zoals Imklo om de echte domeinen te verbergen en criteria te evalueren, zoals de locatie van de gebruiker, hun apparaattype, hun browser, en vervolgens de exacte aard van de te leveren inhoud te bepalen.

“De beveiligingsindustrie, en een groot deel van de wereld, is op dit moment meer gericht op malware,” zei Burton. “Dit is in zekere zin dat het slachtoffer de schuld geeft, waarin er een overtuiging is dat mensen die voor oplichting vallen op de een of andere manier verdienen om meer opgelicht te worden.”

“Dus, het stelen van uw creditcardinformatie via malware – zelfs wanneer het een aantal belachelijke sleutels vereist, zoals de huidige nep -captcha/clickfix -aanvallen – is op de een of andere manier ‘erger’ dan als u wordt ingehouden om het op te geven. Cybersecurity -educatie en een groter bewustzijn voor het behandelen van zwendel met dezelfde ernst met dezelfde ernst zijn twee manieren om kwaad te vechten.”