Cybersecurity-onderzoekers hebben een reeks tekortkomingen onthuld die van invloed zijn op Palo Alto Networks en SonicWall Virtual Private Network (VPN)-clients en die mogelijk kunnen worden uitgebuit om code op afstand uit te voeren op Windows- en macOS-systemen.

“Door zich te richten op het impliciete vertrouwen dat VPN-clients in servers stellen, kunnen aanvallers het gedrag van klanten manipuleren, willekeurige opdrachten uitvoeren en met minimale inspanning een hoog toegangsniveau verkrijgen”, aldus AmberWolf in een analyse.

In een hypothetisch aanvalsscenario speelt dit zich af in de vorm van een frauduleuze VPN-server die de clients kan misleiden om kwaadaardige updates te downloaden die onbedoelde gevolgen kunnen hebben.

Het resultaat van het onderzoek is een proof-of-concept (PoC) aanvalstool genaamd NachoVPN die dergelijke VPN-servers kan simuleren en de kwetsbaarheden kan misbruiken om geprivilegieerde code-uitvoering te bewerkstelligen.

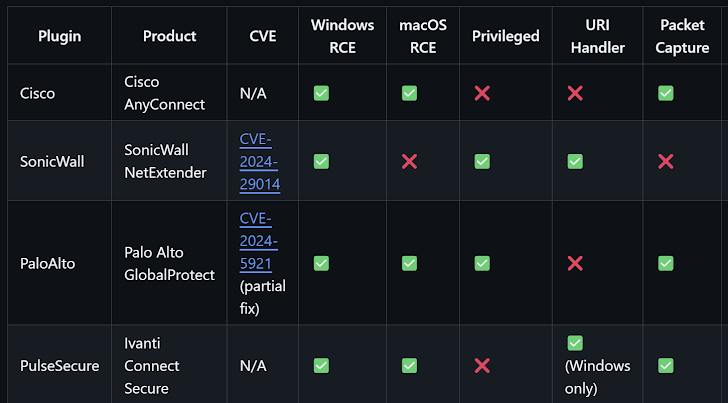

De geïdentificeerde gebreken worden hieronder vermeld –

- CVE-2024-5921 (CVSS-score: 5,6) – Een kwetsbaarheid bij onvoldoende certificaatvalidatie die van invloed is op Palo Alto Networks GlobalProtect voor Windows, macOS en Linux, waardoor de app kan worden verbonden met willekeurige servers, wat leidt tot de inzet van kwaadaardige software (opgelost in versie 6.2.6 voor Ramen)

- CVE-2024-29014 (CVSS-score: 7.1) – Een kwetsbaarheid die gevolgen heeft voor de SonicWall SMA100 NetExtender Windows-client en waardoor een aanvaller willekeurige code kan uitvoeren bij het verwerken van een End Point Control (EPC) Client-update. (Beïnvloedt versies 10.2.339 en eerder, behandeld in versie 10.2.341)

Palo Alto Networks heeft benadrukt dat de aanvaller toegang moet hebben als een lokale, niet-administratieve besturingssysteemgebruiker of zich op hetzelfde subnet moet bevinden om kwaadaardige rootcertificaten op het eindpunt te installeren en kwaadaardige software te installeren die is ondertekend door de kwaadaardige rootcertificaten op dat eindpunt. eindpunt.

Door dit te doen zou de GlobalProtect-app kunnen worden ingezet om de VPN-inloggegevens van een slachtoffer te stelen, willekeurige code met verhoogde rechten uit te voeren en kwaadaardige rootcertificaten te installeren die kunnen worden gebruikt om andere aanvallen mogelijk te maken.

Op dezelfde manier kan een aanvaller een gebruiker misleiden om zijn NetExtender-client met een kwaadaardige VPN-server te verbinden en vervolgens een valse EPC Client-update af te leveren die is ondertekend met een geldig maar gestolen certificaat om uiteindelijk code met SYSTEEM-rechten uit te voeren.

“Aanvallers kunnen een aangepaste URI-handler misbruiken om de NetExtender-client te dwingen verbinding te maken met hun server”, aldus AmberWolf. “Gebruikers hoeven alleen maar een kwaadaardige website te bezoeken en een browserprompt te accepteren, of een kwaadaardig document te openen om de aanval te laten slagen.”

Hoewel er geen bewijs is dat deze tekortkomingen in het wild zijn uitgebuit, wordt gebruikers van Palo Alto Networks GlobalProtect en SonicWall NetExtender geadviseerd om de nieuwste patches toe te passen om zich tegen potentiële bedreigingen te beschermen.

De ontwikkeling komt op het moment dat onderzoekers van Bishop Fox hun aanpak voor het ontsleutelen en analyseren van de firmware die in SonicWall-firewalls is ingebed, gedetailleerd hebben beschreven om verder te helpen bij het onderzoek naar kwetsbaarheden en om vingerafdrukmogelijkheden op te bouwen om de huidige staat van de SonicWall-firewallbeveiliging te beoordelen op basis van internetgerichte blootstelling.