De Noord-Koreaanse dreigingsacteur bekend als Kimsuky Er is waargenomen dat onderzoeksinstituten in Zuid-Korea zich richtten als onderdeel van een spearphishing-campagne met als uiteindelijk doel het verspreiden van achterdeurtjes op gecompromitteerde systemen.

“De dreigingsactor gebruikt uiteindelijk een achterdeur om informatie te stelen en opdrachten uit te voeren”, zei het AhnLab Security Emergency Response Center (ASEC) in een analyse die vorige week werd gepubliceerd.

De aanvalsketens beginnen met een importaangiftelokmiddel dat eigenlijk een kwaadaardig JSE-bestand is met een versluierd PowerShell-script, een Base64-gecodeerde payload en een lok-PDF-document.

De volgende fase bestaat uit het openen van het PDF-bestand als afleidingstactiek, terwijl het PowerShell-script op de achtergrond wordt uitgevoerd om de achterdeur te openen.

De malware is op zijn beurt geconfigureerd om netwerkinformatie en andere relevante gegevens (zoals hostnaam, gebruikersnaam en besturingssysteemversie) te verzamelen en de gecodeerde gegevens naar een externe server te verzenden.

Het is ook in staat opdrachten uit te voeren, extra payloads uit te voeren en zichzelf te beëindigen, waardoor het een achterdeur wordt voor externe toegang tot de geïnfecteerde host.

Kimsuky, actief sinds minstens 2012, richtte zich eerst op Zuid-Koreaanse overheidsinstanties, denktanks en individuen die als experts op verschillende terreinen werden geïdentificeerd, voordat hij zijn slachtofferrol uitbreidde naar Europa, Rusland en de VS.

Eerder deze maand heeft het Amerikaanse ministerie van Financiën Kimsuky gesanctioneerd voor het verzamelen van inlichtingen ter ondersteuning van de strategische doelstellingen van Noord-Korea, waaronder geopolitieke gebeurtenissen, buitenlands beleid en diplomatieke inspanningen.

“Kimsuky heeft zijn activiteiten op het gebied van het verzamelen van inlichtingen gericht op buitenlands beleid en nationale veiligheidskwesties die verband houden met het Koreaanse schiereiland, het nucleaire beleid en de sancties”, aldus cyberbeveiligingsbedrijf ThreatMon in een recent rapport.

Er is ook waargenomen dat de door de staat gesponsorde groep gebruik maakt van boobytraps-URL’s die, wanneer erop wordt geklikt, een nep ZIP-archief downloaden dat zich voordoet als een update voor de Chrome-browser om een kwaadaardig VBScript van Google Drive te implementeren dat de cloudopslag gebruikt als doorgeefluik voor gegevens exfiltratie en command-and-control (C2).

Lazarus Group gaat phishing op Telegram

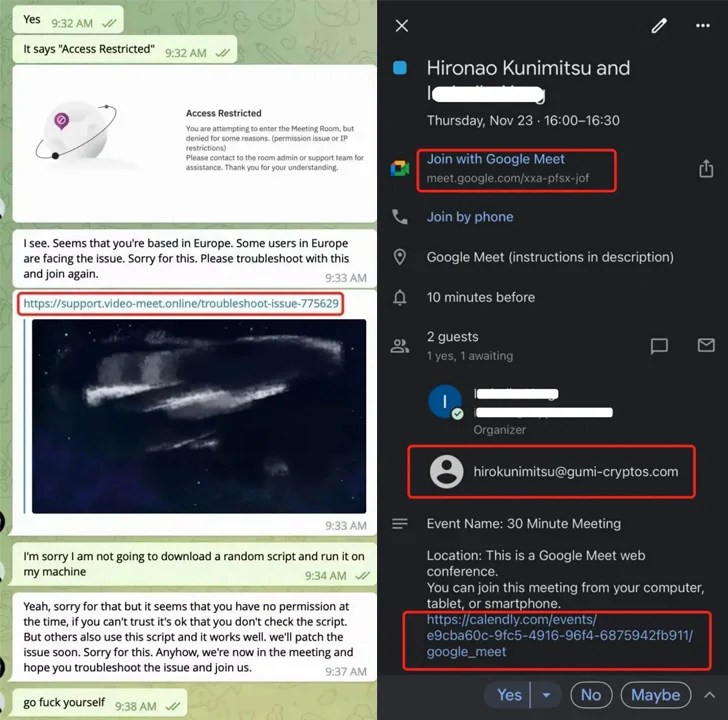

De ontwikkeling komt op het moment dat blockchain-beveiligingsbedrijf SlowMist de beruchte door Noord-Korea gesteunde groep genaamd de Lazarus Group betrok bij een wijdverbreide phishing-campagne op Telegram gericht op de cryptocurrency-sector.

“Meer recentelijk hebben deze hackers hun tactieken geëscaleerd door zich voor te doen als gerenommeerde investeringsinstellingen om phishing-scams uit te voeren tegen verschillende cryptocurrency-projectteams”, aldus het in Singapore gevestigde bedrijf.

Nadat ze een goede verstandhouding hebben opgebouwd, worden de doelwitten misleid om een kwaadaardig script te downloaden onder het mom van het delen van een online vergaderlink die cryptodiefstal mogelijk maakt.

Het volgt ook op een rapport van de Seoul Metropolitan Police Agency (SMPA) waarin het Lazarus-subcluster met de codenaam Andariel werd beschuldigd van het stelen van technische informatie over luchtafweerwapensystemen van binnenlandse defensiebedrijven en het witwassen van de opbrengsten van ransomware naar Noord-Korea.

Er wordt geschat dat bij de aanvallen ruim 250 bestanden met een omvang van 1,2 terabyte zijn gestolen. Om de sporen te verdoezelen zou de tegenstander servers van een lokaal bedrijf dat “servers verhuurt aan abonnees met een onduidelijke identiteit” als toegangspunt hebben gebruikt.

Bovendien heeft de groep voor 470 miljoen won ($356.000) aan bitcoin afgeperst van drie Zuid-Koreaanse bedrijven in ransomware-aanvallen en deze witgewassen via virtuele activabeurzen zoals Bithumb en Binance. Het is vermeldenswaard dat Andariel in het verleden in verband is gebracht met de inzet van de Maui-ransomware.