Er is waargenomen dat bedreigingsactoren met banden met China in 2025 een bijgewerkte versie van een achterdeur genaamd COOLCLIENT gebruikten bij cyberspionageaanvallen om uitgebreide gegevensdiefstal van geïnfecteerde eindpunten te vergemakkelijken.

De activiteit is toegeschreven aan Mustang-Panda (ook bekend als Earth Preta, Fireant, HoneyMyte, Polaris en Twill Typhoon), waarbij de inbraken voornamelijk gericht waren tegen overheidsinstanties in campagnes in Myanmar, Mongolië, Maleisië en Rusland.

Kaspersky, dat details van de bijgewerkte malware heeft vrijgegeven, zei dat deze wordt ingezet als een secundaire achterdeur naast PlugX- en LuminousMoth-infecties.

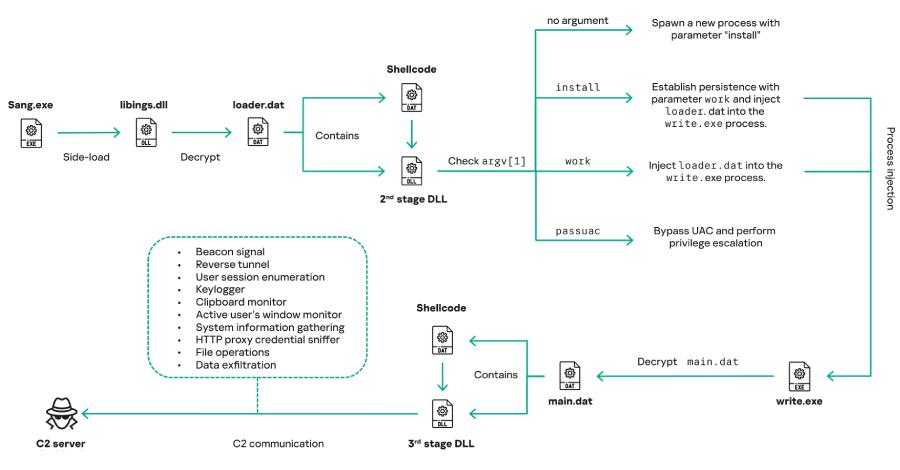

“COOLCLIENT werd doorgaans geleverd naast gecodeerde loader-bestanden met gecodeerde configuratiegegevens, shellcode en in-memory next-stage DLL-modules”, aldus het Russische cyberbeveiligingsbedrijf. “Deze modules vertrouwden op side-loading van DLL’s als hun primaire uitvoeringsmethode, waarvoor een legitiem ondertekend uitvoerbaar bestand nodig was om een kwaadaardige DLL te laden.”

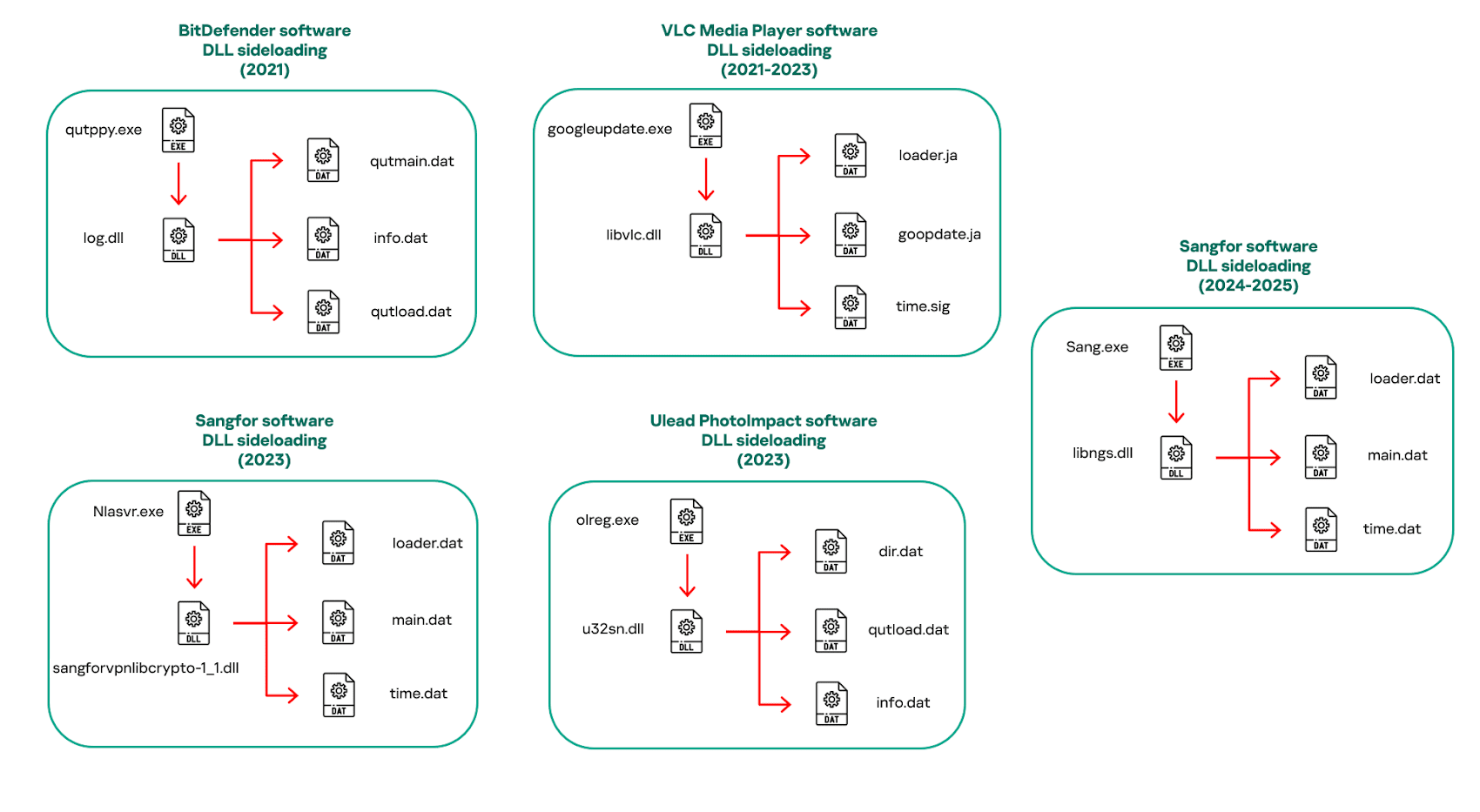

Tussen 2021 en 2025 zou Mustang Panda voor dit doel ondertekende binaire bestanden van verschillende softwareproducten hebben gebruikt, waaronder Bitdefender (“qutppy.exe”), VLC Media Player (“vlc.exe” omgedoopt tot “googleupdate.exe”), Ulead PhotoImpact (“olreg.exe”) en Sangfor (“sang.exe”).

Uit campagnes die in 2024 en 2025 zijn waargenomen blijkt misbruik te worden gemaakt van legitieme software die is ontwikkeld door Sangfor. Eén van deze golven richt zich op Pakistan en Myanmar en gebruikt deze om een COOLCLIENT-variant te leveren die een voorheen onzichtbare rootkit dropt en uitvoert.

COOLCLIENT werd voor het eerst gedocumenteerd door Sophos in november 2022 in een rapport waarin het wijdverbreide gebruik van DLL side-loading door in China gevestigde APT-groepen werd beschreven. Een daaropvolgende analyse van Trend Micro schreef de achterdeur officieel toe aan Mustang Panda en benadrukte de mogelijkheid om bestanden te lezen/verwijderen, en om het klembord en actieve vensters te controleren.

De malware is ook gebruikt bij aanvallen gericht op meerdere telecomoperatoren in één Aziatisch land in een langlopende spionagecampagne die mogelijk in 2021 is begonnen, zo onthulde het Symantec en Carbon Black Threat Hunter Team van Broadcom in juni 2024.

COOLCLIENT is ontworpen voor het verzamelen van systeem- en gebruikersinformatie, zoals toetsaanslagen, klembordinhoud, bestanden en HTTP-proxyreferenties uit de HTTP-verkeerspakketten van de host, op basis van instructies verzonden door een command-and-control (C2)-server via TCP. Het kan ook een omgekeerde tunnel of proxy opzetten en extra plug-ins in het geheugen ontvangen en uitvoeren.

Enkele van de ondersteunde plug-ins worden hieronder vermeld:

- ServiceMgrS.dll, een plug-in voor servicebeheer om toezicht te houden op alle services op de slachtofferhost

- FileMgrS.dll, een plug-in voor bestandsbeheer voor het opsommen, maken, verplaatsen, lezen, comprimeren, zoeken of verwijderen van bestanden en mappen

- RemoteShellS.dll, een externe shell-plug-in die een “cmd.exe” -proces voortbrengt waarmee de operator opdrachten kan geven en de resulterende uitvoer kan vastleggen

Er is ook waargenomen dat Mustang Panda drie verschillende stealer-programma’s inzet om opgeslagen inloggegevens uit Google Chrome, Microsoft Edge en andere Chromium-gebaseerde browsers te halen. In ten minste één geval voerde de tegenstander een cURL-opdracht uit om het cookiebestand van de Mozilla Firefox-browser (“cookies.sqlite”) naar Google Drive te exfiltreren.

Deze stelers, ontdekt bij aanvallen op de overheidssector in Myanmar, Maleisië en Thailand, worden vermoedelijk gebruikt als onderdeel van bredere inspanningen na de uitbuiting.

Bovendien worden de aanvallen gekenmerkt door het gebruik van bekende malware genaamd TONESHELL (ook bekend als TOnePipeShell), die met verschillende mogelijkheden wordt ingezet om persistentie tot stand te brengen en extra ladingen te verwijderen, zoals QReverse, een trojan voor externe toegang met externe shell, bestandsbeheer, screenshot-opname en functies voor het verzamelen van informatie, en een USB-worm met de codenaam TONEDISK.

Kaspersky’s analyse van de browsercredential stealer heeft ook overeenkomsten op codeniveau blootgelegd met een cookies stealer die door LuminousMoth wordt gebruikt, wat erop wijst dat er sprake is van een zekere mate van het delen van tools tussen de twee clusters. Bovendien is vastgesteld dat Mustang Panda batch- en PowerShell-scripts gebruikt om systeeminformatie te verzamelen, documentdiefstalactiviteiten uit te voeren en inloggegevens van browsers te stelen.

“Met mogelijkheden zoals keylogging, klembordmonitoring, diefstal van proxygegevens, documentexfiltratie, browserreferenties en grootschalige bestandsdiefstal lijken de campagnes van HoneyMyte veel verder te gaan dan traditionele spionagedoelen zoals documentdiefstal en persistentie”, aldus het bedrijf.

“Deze tools duiden op een verschuiving in de richting van actieve bewaking van gebruikersactiviteiten, waaronder het vastleggen van toetsaanslagen, het verzamelen van klembordgegevens en het verzamelen van proxyreferenties.”