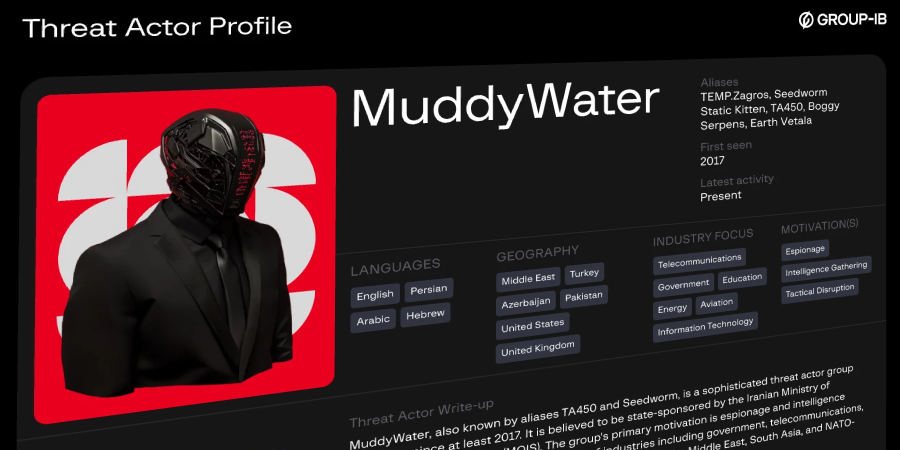

De Iraanse hackgroep MuddyWater (ook bekend als Earth Vetala, Mango Sandstorm en MUDDYCOAST) heeft zich gericht op verschillende organisaties en individuen, voornamelijk gevestigd in de regio Midden-Oosten en Noord-Afrika (MENA), als onderdeel van een nieuwe campagne met de codenaam Operatie Olalampo.

De activiteit, die voor het eerst werd waargenomen op 26 januari 2026, heeft geresulteerd in de inzet van nieuwe malwarefamilies die overlappende monsters delen die eerder door de bedreigingsactoren werden gebruikt, volgens een rapport gepubliceerd door Group-IB. Deze omvatten downloaders zoals GhostFetch en HTTP_VIP, samen met een Rust-achterdeur genaamd CHAR en een geavanceerd implantaat met de codenaam GhostBackDoor dat door GhostFetch wordt gedropt.

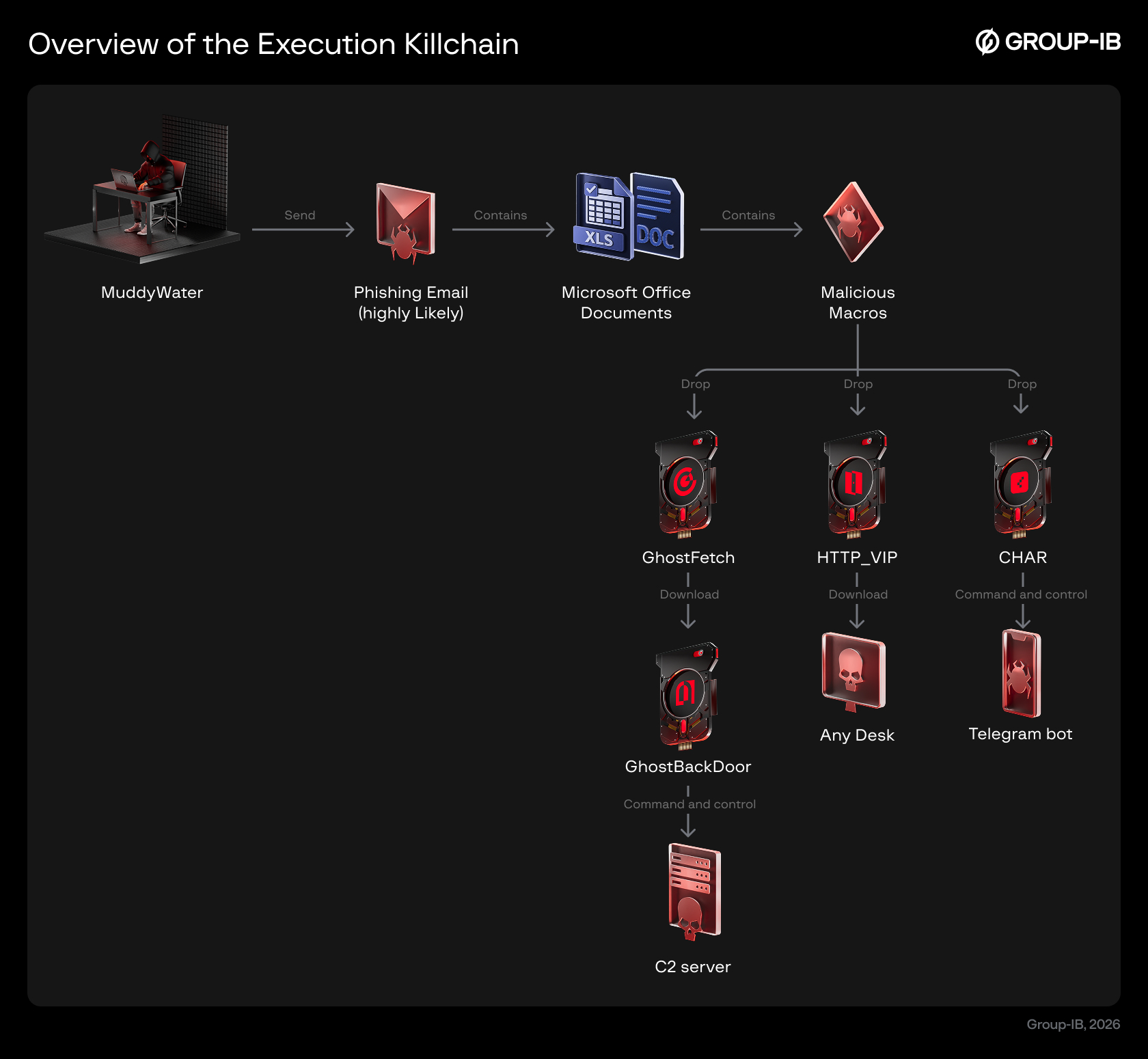

“Deze aanvallen volgen vergelijkbare patronen en sluiten aan bij de killchains die eerder zijn waargenomen bij MuddyWater-aanvallen; te beginnen met een phishing-e-mail met een Microsoft Office-document eraan toegevoegd dat kwaadaardige macrocode bevat die de ingebedde payload decodeert en op het systeem plaatst en uitvoert, waardoor de tegenstander op afstand controle over het systeem krijgt”, aldus het bedrijf.

Eén van die aanvalsketens, waarbij gebruik wordt gemaakt van een kwaadaardig Microsoft Excel-document, vraagt gebruikers om macro’s in te schakelen om de infectie te activeren en uiteindelijk CHAR te laten vallen. Een andere variant van dezelfde aanval blijkt te leiden tot de inzet van de GhostFetch-downloader, die vervolgens GhostBackDoor downloadt.

Een derde versie van de aanval maakt gebruik van thema’s als vliegtickets en rapporten, in tegenstelling tot het gebruik van kunstaas dat een energie- en maritieme dienstverlener in het Midden-Oosten nabootst, om de HTTP_VIP-downloader te verspreiden die vervolgens de externe desktopsoftware van AnyDesk implementeert.

Een korte beschrijving van de vier tools is als volgt:

- GhostFetcheen eerste fase downloader die het systeem profileert, muisbewegingen valideert en de schermresolutie controleert, controleert op de aanwezigheid van debuggers, artefacten van virtuele machines en antivirussoftware, en secundaire payloads rechtstreeks in het geheugen ophaalt en uitvoert.

- GhostBackDooreen tweede fase backdoor geleverd door GhostFetch die een interactieve shell ondersteunt, bestanden leest/schrijft en GhostFetch opnieuw uitvoert.

- HTTP_VIPeen native downloader die systeemverkenningen uitvoert, maakt verbinding met een externe server (“codefusiontech(.)org”) om AnyDesk vanaf de C2-server te authenticeren en te implementeren. Een nieuwe variant van de malware voegt ook de mogelijkheid toe om slachtofferinformatie op te halen en instructies op te halen om een interactieve shell te starten, bestanden te downloaden/uploaden, de inhoud van het klembord vast te leggen en het slaap-/beaconing-interval bij te werken.

- KAAReen Rust-achterdeur die wordt bestuurd door een Telegram-bot (waarvan de voornaam “Olalampo” is en de gebruikersnaam “stager_51_bot”) is om van map te veranderen en een cmd.exe- of PowerShell-opdracht uit te voeren.

De PowerShell-opdracht is ontworpen om een SOCKS5 reverse proxy of een andere backdoor genaamd Kalim uit te voeren, gegevens te uploaden die uit webbrowsers zijn gestolen en onbekende uitvoerbare bestanden uit te voeren die “sh.exe” en “gshdoc_release_X64_GUI.exe” worden genoemd.

Group-IB’s analyse van de broncode van CHAR heeft tekenen van door kunstmatige intelligentie (AI) ondersteunde ontwikkeling aan het licht gebracht vanwege de aanwezigheid van emoji’s in debug-reeksen, een bevinding die consistent is met de onthullingen van Google vorig jaar dat de bedreigingsacteur experimenteert met generatieve AI-tools om de ontwikkeling van aangepaste malware te ondersteunen ter ondersteuning van bestandsoverdracht en uitvoering op afstand.

Een ander opmerkelijk aspect is dat CHAR een vergelijkbare structuur en ontwikkelomgeving deelt als de op Rust gebaseerde malware BlackBeard (ook bekend als Archer RAT en RUSTRIC), die door CloudSEK en Seqrite Labs werd gemarkeerd als gebruikt door de bedreigingsacteur om verschillende entiteiten in het Midden-Oosten aan te vallen.

Er is ook waargenomen dat MuddyWater onlangs openbaar gemaakte kwetsbaarheden op openbare servers misbruikt als een manier om initiële toegang tot doelnetwerken te verkrijgen.

“De MuddyWater APT-groep blijft een actieve bedreiging binnen de META-regio (Midden-Oosten, Turkije en Afrika), waarbij deze operatie zich primair richt op organisaties in de MENA-regio”, concludeerde Group-IB. “De voortdurende adoptie van AI-technologie door de groep, gecombineerd met de voortdurende ontwikkeling van aangepaste malware en tools en gediversifieerde command-and-control (C2)-infrastructuren, onderstreept hun toewijding en intentie om hun activiteiten uit te breiden.”