Cybersecurity-onderzoekers vestigen de aandacht op een geavanceerde campagne voor social engineering die zich richt op supply chain-kritische productiebedrijven met een memory malware genaamd Mixshell.

De activiteit is gecodeerd Zipline door Check Point Research.

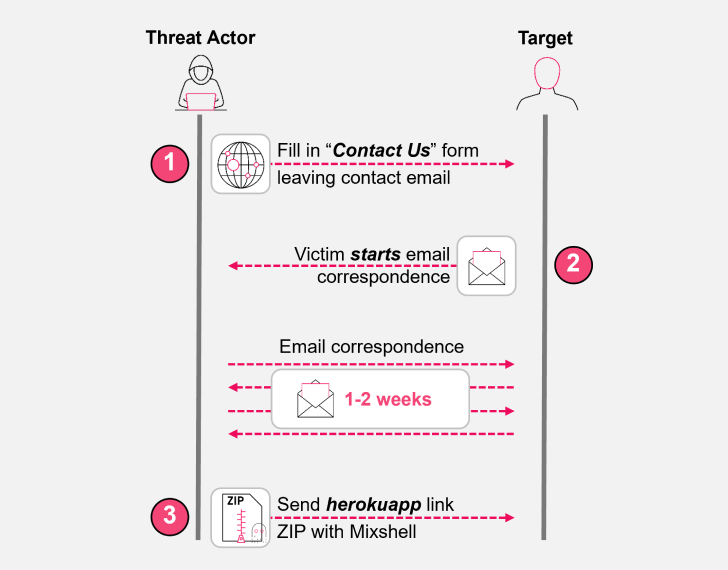

“In plaats van ongevraagde phishing -e -mails te verzenden, starten aanvallers contact op via het publiek ‘contact ons’ -formulier van een bedrijf, waardoor werknemers het gesprek starten,” zei het bedrijf in een verklaring gedeeld met The Hacker News. “Wat volgt zijn weken van professionele, geloofwaardige beurzen, vaak verzegeld met nep-NDA’s, voordat ze een bewapend zip-bestand met mixshell leveren, een heimelijke malware in het geheugen.”

De aanvallen hebben een breed net uitgebracht, verspreid over meerdere organisaties in sectoren en geografische locaties, maar met de nadruk op in de VS gevestigde entiteiten. Primaire doelen omvatten bedrijven in industriële productie, zoals machines, metaalwerk, componentenproductie en ontwikkelde systemen, evenals die gerelateerd aan hardware en halfgeleiders, consumptiegoederen, biotechnologie en farmaceutische producten.

Deze diverse, maar toch gerichte, targeting heeft de mogelijkheid opgeroepen dat de dreigingsactoren achter de campagne de verticale branche van de industrie cruciaal voor de supply chain aan het verschijnen. Andere landen gericht op Zipline zijn Singapore, Japan en Zwitserland.

De herkomst en motieven van de campagne zijn momenteel onduidelijk, maar Check Point zei dat het overlappende digitale certificaten identificeerde tussen een IP -adres dat werd gebruikt in de aanvallen en infrastructuur die eerder door ZScaler en Proofpoint werden gebruikt, zoals gebruikt bij transferloaderaanvallen uitgevoerd door een bedreigingscluster dat werd aangeduid als UNK_GREENSEC.

Zipline is een ander voorbeeld van hoe dreigingsactoren in toenemende mate bankieren op legitieme zakelijke workflows, zoals het benaderen van doelen via de Contact -vorm van een bedrijf op hun website, waardoor het vertrouwen in het proces wordt bewapend om eventuele mogelijke zorgen te omzeilen.

Hoewel de aanpak van het gebruik van website -contactformulieren als een malwareverdelingsvector niet helemaal nieuw is, is het uit elkaar gezet van Zipline in het vermijden van angststactieken en dringende taal om ontvangers te misleiden om onbedoelde acties te ondernemen.

Deze patiënt, social engineering-techniek omvat het trekken van slachtoffers naar meerdere weken gesprekken, in sommige gevallen zelfs het instrueren van hen om niet-onthullingsovereenkomsten (NDA’s) te ondertekenen, voordat ze door booby ingepakte zip-bestanden worden verzonden. Recente sociale engineeringgolven hebben ook gekapitaliseerd op de transformatietrend van Artificial Intelligence (AI), waarbij de aanvallers “aanbieden” om de doelentiteiten te helpen nieuwe AI-gerichte initiatieven te implementeren om de kosten te verlagen en de efficiëntie te verbeteren.

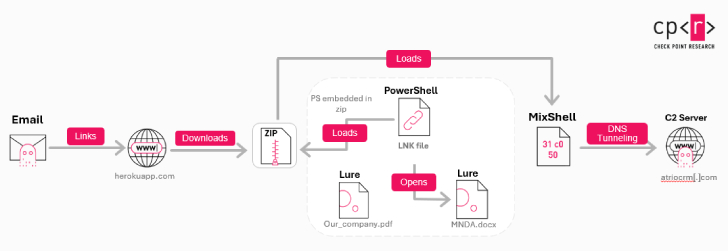

De aanvalsketen wordt gekenmerkt door multi-fase payloads, uitvoering van het geheugen en op DNS gebaseerde command-and-control (C2) -kanalen, waardoor de dreigingsacteur onder de radar kan blijven.

Specifically, the ZIP archives come fitted with a Windows shortcut (LNK) that triggers a PowerShell loader, which then paves the way for the custom in-memory MixShell implant that uses DNS tunneling and HTTP as a fallback C2 mechanism to support remote command execution, file operations, reverse proxying, stealth persistence, and deeper network infiltration.

Mixshell wordt ook geleverd in een PowerShell-variant met geavanceerde anti-debugging- en sandbox-ontwijkingstechnieken, geplande taken voor persistentie gebruikt en de omgekeerde proxy-shell en het downloaden van bestanden laat vallen.

De kwaadaardige zip-bestanden worden gehost op een subdomein van HerokuApp (.) Com, een legitiem platform-as-a-service (PAAS) dat berekenings- en opslaginfrastructuur biedt voor het hosten van webapplicaties-opnieuw illustreren van het misbruik van legitieme diensten van de dreigingsacteur van legitieme diensten om te combineren met normale enterprise-netwerkactiviteit.

Het LNK -bestand dat verantwoordelijk is voor het initiëren van de uitvoeringsketen toont ook een kunstaasdocument dat aanwezig is in het zip -bestand om het vermoeden van het slachtoffer niet op te wekken. Dat gezegd hebbende, controleerde Check Point dat niet alle ZIP-bestanden die van het Heroku-domein worden geserveerd kwaadaardig zijn, wat suggereert dat malware op maat gemaakte malware in realtime suggereert op basis van bepaalde criteria.

“In veel gevallen maakt de aanvaller gebruik van domeinen die overeenkomen met de namen van LLC’s die in de VS zijn geregistreerd, en in sommige gevallen misschien eerder tot legitieme bedrijven behoorden,” zei Check Point. “De aanvaller onderhoudt vergelijkbare sjabloonwebsites als al die bedrijven, die op grote schaal een goed geplande en gestroomlijnde campagne duiden.”

De campagne vormt ernstige risico’s voor bedrijven, omdat dit kan leiden tot diefstal van intellectuele eigendom en ransomware -aanvallen, e -mailcompromis en accountovernames die resulteren in financiële fraude en potentiële verstoringen van de supply chain met trapsgewijze gevolgen.

“De Zipline-campagne is een wake-up call voor elk bedrijf dat gelooft dat phishing alleen maar over verdachte links gaat in e-mails,” zei Sergey Shykevich, Manager van Threat Intelligence Group bij Check Point Research.

“Aanvallers innoveren sneller dan ooit-het combineren van menselijke psychologie, vertrouwde communicatiekanalen en tijdige AI-thema-kunstaas. Om veilig te blijven, moeten organisaties preventie-eerste, door AI-gedreven verdedigingen opstellen en een cultuur van waakzaamheid opbouwen die elke inkomende interactie als een potentiële bedreiging behandelt.”