De banktrojan bekend als Mispadu heeft zijn focus uitgebreid tot buiten Latijns-Amerika (LATAM) en Spaanstalige individuen om gebruikers in Italië, Polen en Zweden te targeten.

Doelstellingen van de lopende campagne zijn onder meer entiteiten die zich bezighouden met financiën, dienstverlening, de productie van motorvoertuigen, advocatenkantoren en commerciële faciliteiten, aldus Morphisec.

“Ondanks de geografische expansie blijft Mexico het voornaamste doelwit”, zei veiligheidsonderzoeker Arnold Osipov in een vorige week gepubliceerd rapport.

“De campagne heeft geresulteerd in duizenden gestolen inloggegevens, met gegevens die teruggaan tot april 2023. De bedreigingsacteur maakt gebruik van deze inloggegevens om kwaadaardige phishing-e-mails te orkestreren, wat een aanzienlijke bedreiging vormt voor de ontvangers.”

Mispadu, ook wel URSA genoemd, kwam in 2019 aan het licht toen werd waargenomen dat het bedrijf identiteitsdiefstal uitvoerde gericht op financiële instellingen in Brazilië en Mexico door valse pop-upvensters weer te geven. De op Delphi gebaseerde malware kan ook schermafbeeldingen maken en toetsaanslagen vastleggen.

Recente aanvalsketens worden doorgaans verspreid via spam-e-mails en hebben gebruik gemaakt van een nu gepatchte beveiligingsfout in Windows SmartScreen (CVE-2023-36025, CVSS-score: 8,8) om gebruikers in Mexico in gevaar te brengen.

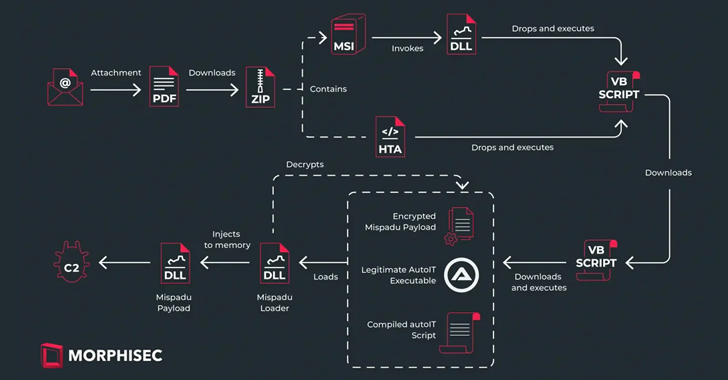

De door Morphisec geanalyseerde infectievolgorde is een proces dat uit meerdere fasen bestaat en begint met een PDF-bijlage in e-mails met een factuurthema. Wanneer deze wordt geopend, wordt de ontvanger gevraagd op een boobytrap-link te klikken om de volledige factuur te downloaden. van een ZIP-archief.

De ZIP wordt geleverd met een MSI-installatieprogramma of een HTA-script dat verantwoordelijk is voor het ophalen en uitvoeren van een Visual Basic Script (VBScript) van een externe server, die op zijn beurt een tweede VBScript downloadt dat uiteindelijk de Mispadu-payload downloadt en start met behulp van een AutoIT script, maar nadat het is gedecodeerd en in het geheugen is geïnjecteerd door middel van een lader.

“Dit [second] script is zwaar versluierd en gebruikt hetzelfde decoderingsalgoritme als vermeld in de DLL”, aldus Osipov.

“Voordat het script downloadt en de volgende fase inschakelt, voert het verschillende anti-VM-controles uit, waaronder het opvragen van het computermodel, de fabrikant en de BIOS-versie, en vergelijkt deze met die van virtuele machines.”

De Mispadu-aanvallen worden ook gekenmerkt door het gebruik van twee afzonderlijke command-and-control (C2)-servers, één voor het ophalen van de payloads in de tussen- en eindfase en een andere voor het exfiltreren van de gestolen inloggegevens van meer dan 200 services. Er staan momenteel meer dan 60.000 bestanden op de server.

De ontwikkeling komt op het moment dat het DFIR-rapport een inbraak uit februari 2023 beschrijft die misbruik met zich meebracht van kwaadaardige Microsoft OneNote-bestanden om IcedID te verwijderen, en deze te gebruiken om Cobalt Strike, AnyDesk en de Nokoyawa-ransomware te verwijderen.

Microsoft kondigde precies een jaar geleden aan dat het 120 extensies zou gaan blokkeren die zijn ingebed in OneNote-bestanden om misbruik voor de levering van malware te voorkomen.

YouTube-video's voor game-cracks dienen voor malware

De bevindingen komen ook omdat bedrijfsbeveiligingsbedrijf Proofpoint zei dat verschillende YouTube-kanalen die gekraakte en illegale videogames promoten, fungeren als kanaal om informatiestelers zoals Lumma Stealer, Stealc en Vidar te leveren door kwaadaardige links aan videobeschrijvingen toe te voegen.

“De video's zijn bedoeld om een eindgebruiker te laten zien hoe hij dingen moet doen zoals het gratis downloaden van software of het upgraden van videogames, maar de link in de videobeschrijvingen leidt naar malware”, zei beveiligingsonderzoeker Isaac Shaughnessy in een vandaag gepubliceerde analyse.

Er zijn aanwijzingen dat dergelijke video's worden geplaatst vanaf gecompromitteerde accounts, maar er bestaat ook de mogelijkheid dat de dreigingsactoren achter de operatie kortstondige accounts hebben aangemaakt voor verspreidingsdoeleinden.

Alle video's bevatten Discord- en MediaFire-URL's die verwijzen naar met een wachtwoord beveiligde archieven die uiteindelijk leiden tot de inzet van de stealer-malware.

Proofpoint zei dat het meerdere afzonderlijke activiteitsclusters heeft geïdentificeerd die stealers via YouTube propageren met als doel niet-zakelijke gebruikers te identificeren. De campagne is niet toegeschreven aan één enkele dreigingsactoren of groep.

“De gebruikte technieken zijn echter vergelijkbaar, waaronder het gebruik van videobeschrijvingen om URL's te hosten die naar kwaadaardige payloads leiden en het geven van instructies over het uitschakelen van antivirusprogramma's, en het gebruik van vergelijkbare bestandsgroottes met opgeblazen gevoel om detecties te omzeilen”, aldus Shaughnessy.