Dreigingsjagers hebben een voortdurende campagne gedetailleerd die gebruik maakt van een malware-lader genaamd MintSloader om secundaire payloads te distribueren, zoals de Stealc Information Stealer en een legitiem Open-Source Network Computing-platform genaamd BOINC.

“MintSloader is een op PowerShell gebaseerde malware -lader die is gezien via spam -e -mails met een link naar Kongtuke/ClickFix -pagina’s of een JScript -bestand,” zei cybersecuritybedrijf Esentire in een analyse.

De campagne heeft zich gericht op elektriciteit, olie en gas, en de sectoren van de juridische diensten in de Verenigde Staten en Europa, volgens het bedrijf, dat de activiteit begin januari 2025 detecteerde.

De ontwikkeling komt temidden van een piek in kwaadaardige campagnes die nep -captcha verificatie -verificatie -vragen misbruiken om gebruikers te misleiden om PowerShell -scripts te kopiëren en uit te voeren om de cheques te omzeilen, een techniek die bekend is geworden Clickfix en Kongtuke.

“Kongtuke omvat een geïnjecteerd script dat momenteel ervoor zorgt dat bijbehorende websites nep ‘controleer of u bent menselijke’ pagina’s,” zei Palo Alto Networks Unit 42 in een rapport met een vergelijkbare campagne die BOINC distribueert.

“Deze nep -verificatiepagina’s laden de Windows/plakken buffer van een potentieel slachtoffer met een kwaadaardig PowerShell -script. De pagina geeft ook gedetailleerde instructies die potentiële slachtoffers vragen om het script in een runvenster te plakken en uit te voeren.”

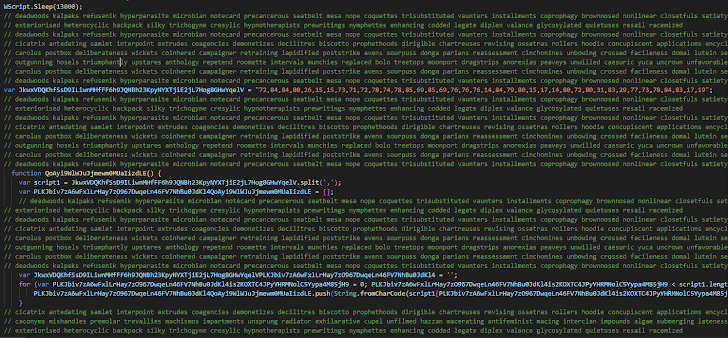

De aanvalsketen die wordt gedocumenteerd door Esentire begint wanneer gebruikers op een link in een spam -e -mail klikken, wat leidt tot het downloaden van een obfusced JavaScript -bestand. Het script is verantwoordelijk voor het uitvoeren van een PowerShell -opdracht om MintSloader via Curl te downloaden en uit te voeren, waarna het zich uit de host verwijdert om te voorkomen dat sporen achterblijven.

Alternatieve sequenties leiden de berichtontvangers door naar clickfix-stijl pagina’s die leiden tot de levering van MintSloader door middel van de Windows Run-prompt.

De lader-malware, op zijn beurt, neemt contact op met een command-and-control (C2) -server om interim PowerShell-payloads op te halen die verschillende cheques uitvoert om sandboxen te ontwijken en analyse-inspanningen te weerstaan. Het beschikt ook over een domeingeneratie -algoritme (DGA) met een zaadwaarde op basis van de toevoeging van de huidige dag van de maand om de C2 -domeinnaam te maken.

De aanval culmineert met de inzet van STEALC, een informatie-stealer die sinds begin 2023 wordt verkocht onder het malware-as-a-service (MAAS) -model. Het wordt beoordeeld als opnieuw te worden ontworpen van een andere Stealer-malware die bekend staat als Arkei. Een van de opmerkelijke kenmerken van de malware is het vermogen om te voorkomen dat besmettingsmachines in Rusland, Oekraïne, Wit -Rusland, Kazachstan of Oezbekistan worden geïnfecteerd.

Nieuws van de MintSloader -campagne volgt ook de opkomst van een bijgewerkte versie van de JinxLoader genaamd Astolfo Loader (aka Jinx V3) die is herschreven in C ++ waarschijnlijk om prestatieredenen nadat de broncode werd verkocht door de Malware -auteur Rendnza aan twee afzonderlijke kopers tot twee afzonderlijke kopers Delfin en Astolfoloader.

“Terwijl @delfin beweert JinxLoaderv2 ongewijzigd te verkopen, heeft @astolfoloader gekozen om de malware te rebranden en de stub aan te passen aan C ++ (Jinx V3), in plaats van de originele Go-gecompileerde binaire binaire binair,” merkte Blackberry vorig jaar op.

“Services zoals Jinxloader en zijn opvolger, Astolfo Loader (Jinx V3), illustreren hoe dergelijke tools zich snel en betaalbaar kunnen verspreiden en kunnen worden gekocht via populaire openbare hackforums die toegankelijk zijn voor vrijwel iedereen met een internetverbinding.”

Onderzoekers van cybersecurity hebben ook licht geworpen op de innerlijke werking van de Gootloader-malware-campagnes, waarvan bekend is dat ze de vergiftiging voor zoekmachineoptimalisatie (SEO) bewapenen om slachtoffers te omleiden die op zoek zijn naar overeenkomsten en contracten om WordPress-sites in gevaar te brengen die een realistisch ogende message board organiseren om te downloaden om te downloaden om te downloaden Een bestand dat bevat waar ze naar verluidt naar op zoek zijn.

De malware -operators zijn gevonden om wijzigingen aan te brengen in de WordPress -sites die ervoor zorgen dat die sites de neppagina -inhoud van een andere server dynamisch laden, door Sophos het “Mothership” genoemd.

Gootloader -campagnes, naast het geofencing IP -adresbereiken en het mogelijk maken van verzoeken om afkomstig te zijn van specifieke landen van belang, ga verder door het potentiële slachtoffer slechts eenmaal in de 24 uur toe te staan de geïnfecteerde site te bezoeken door het IP toe te voegen aan een bloklijst.

“Elk aspect van dit proces wordt in een zodanige mate verdoezeld dat zelfs de eigenaren van de gecompromitteerde WordPress -pagina’s vaak de aanpassingen op hun eigen site niet kunnen identificeren of de GOOTLoder -code kunnen activeren om te draaien wanneer ze hun eigen pagina’s bezoeken,” zei beveiligingsonderzoeker Gabor Szappanos, zei .