Microsoft heeft details bekendgemaakt van een grootschalige malvertiserende campagne die naar schatting meer dan een miljoen apparaten wereldwijd heeft getroffen als onderdeel van wat het zei is een opportunistische aanval die is ontworpen om gevoelige informatie te stelen.

De tech-gigant, die begin december 2024 de activiteit detecteerde, volgt deze onder de bredere overkoepelende storm-0408, een naam die wordt gebruikt voor een set bedreigingsacteurs waarvan bekend is dat ze externe toegang of informatie-stelen malware distribueren via phishing, zoekmachineoptimalisatie (SEO) of malvertising.

“De aanval is afkomstig van illegale streamingwebsites ingebed met malvertiserende omleiders, wat leidde tot een intermediaire website waar de gebruiker vervolgens werd omgeleid naar GitHub en twee andere platforms,” zei het Microsoft Threat Intelligence -team.

“De campagne had invloed op een breed scala aan organisaties en industrieën, waaronder zowel consumenten- als bedrijfsapparaten, wat de willekeurige aard van de aanval benadrukt.”

Het belangrijkste aspect van de campagne is het gebruik van GitHub als een platform voor het leveren van initiële toegangspayloads. In ten minste twee andere geïsoleerde instanties zijn de payloads georganiseerd op Discord en Dropbox. De GitHub -repositories zijn sindsdien verwijderd. Het bedrijf heeft niet onthuld hoeveel van dergelijke repositories zijn verwijderd.

De Microsoft-code hosting-service fungeert als een verzamelplaats voor dropper-malware die verantwoordelijk is voor het implementeren van een reeks extra programma’s zoals Lumma Stealer en Doenerium, die op zijn beurt in staat zijn om systeeminformatie te verzamelen.

De aanval maakt ook gebruik van een geavanceerde omleidingsketen met vier tot vijf lagen, waarbij de initiële redirector ingebed is binnen een IFRAMe -element op illegale streamingwebsites die illegale inhoud bedienen.

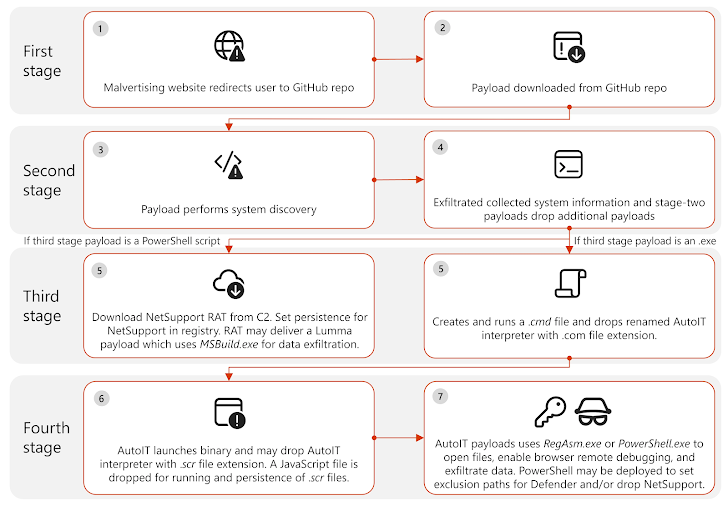

De algehele infectiescènes is een multi-fase proces dat systeemontdekking, informatie-verzameling en het gebruik van follow-on payloads zoals NetSupport Rat en Autoit-scripts omvat om meer gegevensdiefstal te vergemakkelijken. De externe toegang Trojan dient ook als een leiding voor Stealer Malware.

- Eerste fase – Stel een voet aan de grond op Target -apparaten

- Tweede fase – Systeemverkenning, verzameling en exfiltratie, en lading -levering

- Derde fase-Command-uitvoering, lading levering, defensieve ontwijking, persistentie, command-en-controlecommunicatie en gegevensuitvoeringen

- Vierde fase – PowerShell -script om Microsoft Defender -uitsluitingen te configureren en commando’s uit te voeren om gegevens van een externe server te downloaden

Een ander kenmerk van de aanvallen betreft het gebruik van verschillende PowerShell -scripts om NetSupport -rat te downloaden, geïnstalleerde applicaties en beveiligingssoftware te identificeren, met name scannen op de aanwezigheid van cryptocurrency -portefeuilles, wat wijst op potentiële diefstal van financiële gegevens.

“Naast de informatie -stalers werden PowerShell, JavaScript, VBScript en Autoits -scripts op de host uitgevoerd,” zei Microsoft. “De dreigingsactoren hebben het gebruik van Living-off-the-Land binaries en scripts (Lolbas) opgenomen zoals PowerShell.exe, MSBuild.exe en Regasm.exe voor C2 en gegevensuitwisseling van gebruikersgegevens en browserreferenties.”

De openbaarmaking komt wanneer Kaspersky onthulde dat nepwebsites zich vermomden als de Deepseek en Grok Artificial Intelligence (AI) chatbots worden gebruikt om gebruikers te misleiden om een voorheen zonder papieren python -informatie -staler te installeren.

Deekseek-thema Decoy-sites geadverteerd door geverifieerde accounts op X (bijv. @ColeadDisontech, @Gaurdevang2 en @Saduq5) zijn ook gebruikt om een PowerShell-script uit te voeren dat SSH gebruikt om aanvallers externe toegang tot de computer te verlenen.

“Cybercriminelen gebruiken verschillende schema’s om slachtoffers te lokken naar kwaadaardige middelen,” zei het Russische cybersecuritybedrijf. “Meestal worden links naar dergelijke sites verdeeld via boodschappers en sociale netwerken. Aanvallers kunnen ook typosquatten gebruiken of advertentieverkeer kopen naar kwaadaardige sites via talloze affiliate -programma’s. “