Microsoft zei maandag dat het door het Kremlin gesteunde activiteiten van de natiestaten hebben ontdekt die een nu gepatcht kritiek beveiligingslek in zijn Outlook-e-mailservice misbruiken om ongeoorloofde toegang te krijgen tot de accounts van slachtoffers op Exchange-servers.

De technologiegigant schreef de inbraken toe aan een bedreigingsacteur die hij noemde Bos Sneeuwstorm (voorheen Strontium), dat ook op grote schaal wordt gevolgd onder de namen APT28, BlueDelta, Fancy Bear, FROZENLAKE, Iron Twilight, Sednit, Sofacy en TA422.

Het beveiligingsprobleem in kwestie is CVE-2023-23397 (CVSS-score: 9,8), een kritieke privilege-escalatiebug waarmee een tegenstander toegang kan krijgen tot de Net-NTLMv2-hash van een gebruiker, die vervolgens kan worden gebruikt om een relay-aanval uit te voeren op een andere service. authenticeren als gebruiker. Het werd in maart 2023 door Microsoft gepatcht.

Het doel is volgens het Poolse Cyber Command (DKWOC) om ongeautoriseerde toegang te verkrijgen tot mailboxen van publieke en private entiteiten in het land.

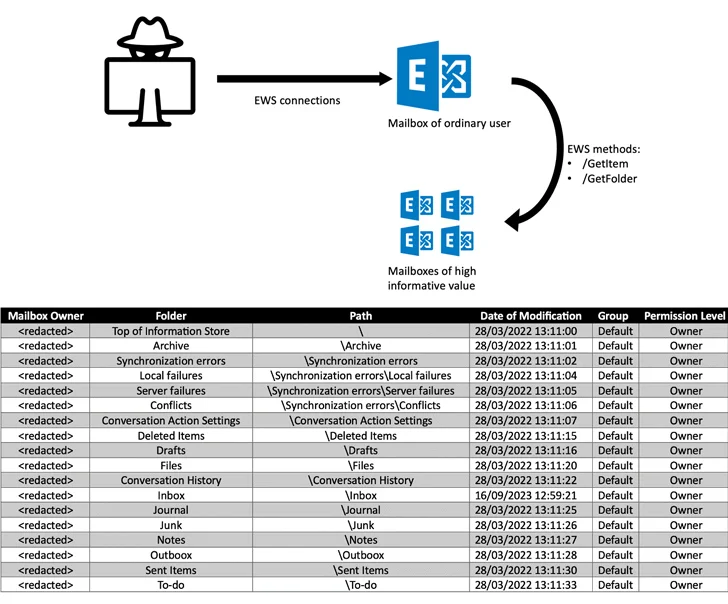

“In de volgende fase van kwaadaardige activiteit wijzigt de tegenstander de maprechten in de mailbox van het slachtoffer”, aldus DKWOC. “In de meeste gevallen zijn de wijzigingen het wijzigen van de standaardrechten van de groep ‘Standaard’ (alle geverifieerde gebruikers in de Exchange-organisatie) van ‘Geen’ naar ‘Eigenaar.'”

Door dit te doen, kan de inhoud van mailboxmappen waaraan deze toestemming is verleend, worden gelezen door elke geverifieerde persoon binnen de organisatie, waardoor de bedreigingsacteur waardevolle informatie kan extraheren van waardevolle doelen.

“Er moet worden benadrukt dat de introductie van dergelijke wijzigingen het mogelijk maakt om ongeoorloofde toegang te behouden tot de inhoud van de mailbox, zelfs nadat de directe toegang daartoe is verloren”, voegde DKWOC eraan toe.

Microsoft maakte eerder bekend dat de tekortkoming op het gebied van de beveiliging sinds april 2022 door in Rusland gevestigde dreigingsactoren was bewapend als een zero-day-aanval op de overheid, transport-, energie- en militaire sectoren in Europa.

Vervolgens onthulde cyberbeveiligingsbedrijf Recorded Future in juni 2023 details van een spear-phishing-campagne, georkestreerd door APT28, waarbij gebruik werd gemaakt van meerdere kwetsbaarheden in de open-source Roundcube-webmailsoftware, terwijl tegelijkertijd werd opgemerkt dat de campagne overlapt met activiteiten waarbij gebruik wordt gemaakt van de Microsoft Outlook-kwetsbaarheid.

Het Nationale Cybersecurity Agentschap van Frankrijk (ANSSI) gaf de hackers eind oktober ook de schuld voor het aanvallen van overheidsinstanties, bedrijven, universiteiten, onderzoeksinstituten en denktanks sinds de tweede helft van 2021 door misbruik te maken van verschillende tekortkomingen, waaronder CVE- 2023-23397, om implantaten zoals CredoMap in te zetten.

Er wordt aangenomen dat de door de staat gesponsorde groep banden heeft met eenheid 26165 van het hoofddirectoraat van de generale staf van de strijdkrachten van de Russische Federatie (GRU), de buitenlandse inlichtingenafdeling van het ministerie van Defensie.

De afgelopen maanden is het ook in verband gebracht met aanvallen op verschillende organisaties in Frankrijk en Oekraïne, evenals met misbruik van de WinRAR-fout (CVE-2023-38831) om inloggegevens van browsers te stelen met behulp van een PowerShell-script met de naam IRONJAW.

Cybersecuritybedrijf Proofpoint zei in een onafhankelijke analyse dat het eind maart en september 2023 grote hoeveelheden phishingcampagnes had waargenomen waarbij respectievelijk CVE-2023-23397 en CVE-2023-38831 werden ingezet voor doelwitten in Europa en Noord-Amerika.

“Hun acties geven aan dat ze proberen gemakkelijk te exploiteren netwerken te ontdekken die van strategisch belang zijn voor de tegenstander; het is echter onduidelijk of de hoeveelheid e-mails – meer dan 10.000 in totaal sinds augustus 2023 – een tactische beslissing is geweest of een fout van de operator”, zegt Greg. Lesnewich, senior dreigingsonderzoeker bij Proofpoint, vertelde The Hacker News.

“Hoe dan ook, de payloads, tactieken en technieken die in deze campagnes worden gebruikt, weerspiegelen de ultieme verschuiving van TA422 van gecompileerde malware voor permanente toegang op gerichte netwerken naar lichtere, op referenties gerichte toegang.”

“Forest Blizzard verfijnt voortdurend zijn voetafdruk door gebruik te maken van nieuwe aangepaste technieken en malware, wat suggereert dat het een goed uitgeruste en goed opgeleide groep is die op de lange termijn uitdagingen stelt bij het toeschrijven en volgen van zijn activiteiten”, aldus Microsoft.

De populariteit van Microsoft Outlook in bedrijfsomgevingen fungeert als een lucratieve aanvalsvector, waardoor het “een van de cruciale ‘gateways’ is die verantwoordelijk zijn voor het introduceren van verschillende cyberdreigingen in organisaties”, aldus Check Point, dat de verschillende manieren uiteenzette waarmee de dienst misbruikt kunnen worden door slechte actoren om hun exploits te verwezenlijken.

Deze ontwikkeling komt op het moment dat The Guardian meldde dat de nucleaire afvallocatie van Sellafield in Groot-Brittannië al in 2015 was gehackt door hackploegen die banden hadden met Rusland en China om ‘sleeper-malware’ in te zetten. De Britse regering zei echter dat ze geen bewijs had gevonden om dit te doen. suggereren dat zijn netwerken ‘met succes zijn aangevallen door statelijke actoren’.

(Het verhaal is na publicatie bijgewerkt met aanvullende details over de campagne van Proofpoint.)