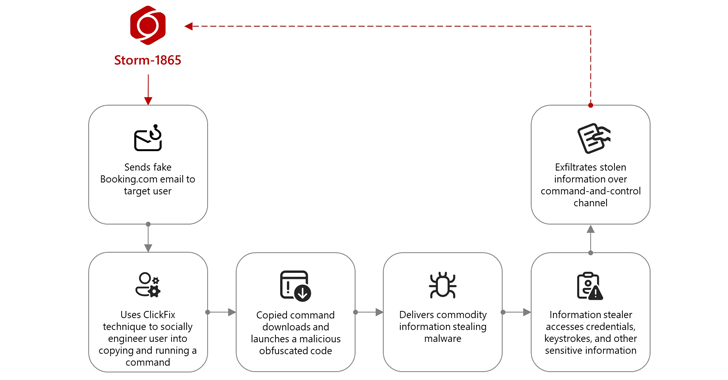

Microsoft heeft licht geworpen op een doorlopende phishing-campagne die zich richtte op de horecasector door zich voor te doen als online reisbureau Booking.com met behulp van een steeds populairder wordende social engineeringtechniek genaamd ClickFix om malware in credential-stelen te leveren.

De activiteit, zei de tech -reus, begon in december 2024 en werkt met het einddoel van het uitvoeren van financiële fraude en diefstal. Het volgt de campagne onder de naam Storm-1865.

“Deze phishing -aanval is specifiek gericht op individuen in gastvrijheidsorganisaties in Noord -Amerika, Oceanië, Zuid- en Zuidoost -Azië, en noordelijk, zuidelijk, oostelijk en West -Europa, die het meest waarschijnlijk zullen werken met Booking.com, die nep -e -mails sturen die beweren uit het bureau te komen,” zei Microsoft in een rapport gedeeld met het hacker -nieuws.

De ClickFix-techniek is de afgelopen maanden wijdverbreid geworden, omdat het gebruikers misleidt om malware uit te voeren onder het mom van het repareren van een veronderstelde (dwz niet, niet-bestaande) fout door te kopiëren, te plakken en lanceren van bedrieglijke instructies die het infectieproces activeren. Het werd voor het eerst gedetecteerd in het wild in oktober 2023.

De aanvalsreeks begint met Storm-1865 die een kwaadaardige e-mail stuurt naar een gerichte persoon over een negatieve recensie achtergelaten door een vermeende gast op Booking.com en hen om hun “feedback” vraagt. Het bericht sluit ook een link in, of een PDF -bijlage die er een bevat die de ontvangers schijnbaar naar de boekingssite leidt.

In werkelijkheid leidt het klikken op het slachtoffer echter naar een nep -captcha -verificatiepagina die wordt bedekt op een “subtiel zichtbare achtergrond die is ontworpen om een legitieme Booking.com -pagina na te bootsen.” Daarbij is het idee om een vals gevoel van veiligheid te geven en de kans op een succesvol compromis te vergroten.

“De nep Captcha is waar de webpagina de ClickFix Social Engineering Techniek gebruikt om de kwaadaardige payload te downloaden,” zei Microsoft. “Deze techniek instrueert de gebruiker om een sneltoets te gebruiken om een Windows -runvenster te openen en vervolgens een opdracht te plakken en te starten die de webpagina toevoegt aan het klembord.”

De commando gebruikt in een notendop de legitieme mshta.exe binair om de payload op de volgende fase te laten vallen, die verschillende grondstoffen malwarefamilies bestaat, zoals Xworm, Lumma Stealer, Venomrat, Asyncrat, Danabot en NetSupport Rat.

Redmond zei dat het eerder Storm-1865 waargenomen op kopers die e-commerceplatforms gebruikten met phishing-berichten die leiden tot frauduleuze betalingswebpagina’s. De opname van de ClickFix -techniek illustreert daarom een tactische evolutie die is ontworpen om conventionele beveiligingsmaatregelen uit het verleden te glijden tegen phishing en malware.

“De dreigingsacteur die Microsoft volgt terwijl Storm-1865 een cluster van activiteiten die phishing-campagnes uitvoeren, leidt tot diefstal van betalingsgegevens en frauduleuze kosten,” voegde het eraan toe.

“Deze campagnes zijn al sinds begin 2023 aan de gang met een verhoogd volume en omvatten berichten die via leveranciersplatforms worden verzonden, zoals online reisbureaus en e-commerceplatforms, en e-maildiensten, zoals Gmail of iCloud Mail.”

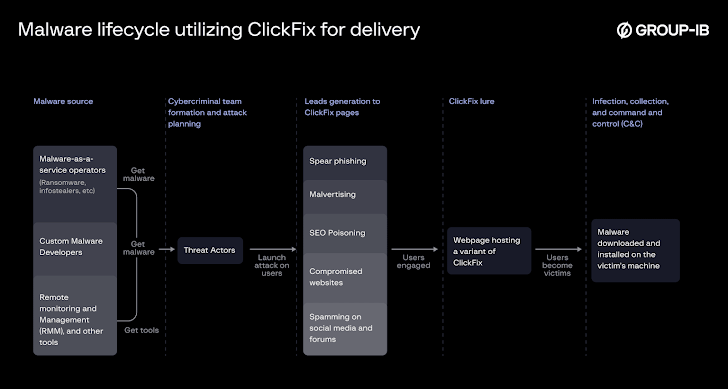

Storm-1865 vertegenwoordigt slechts een van de vele campagnes die ClickFix als vector voor malwareverdeling heeft omarmd. Dat is de effectiviteit van deze techniek dat zelfs Russische en Iraanse natiestaatgroepen zoals APT28 en Muddywater het hebben overgenomen om hun slachtoffers te lokken.

“Met name is de methode gebruik van menselijk gedrag: door een plausibele ‘oplossing’ te presenteren aan een waargenomen probleem, verschuiven aanvallers de uitvoeringslast naar de gebruiker, waardoor veel geautomatiseerde verdedigingen effectief worden omzeild,” zei Group-IB in een onafhankelijk rapport dat vandaag is gepubliceerd.

Een dergelijke campagne gedocumenteerd door het Singaporean Cybersecurity Company omvat het gebruik van ClickFix om een downloader met de naam Smokesaber te laten vallen, die vervolgens dient als een leiding voor Lumma Stealer. Andere campagnes hebben malvertising, SEO -vergiftiging, GitHub -problemen en spamforums of sociale mediasites met links naar ClickFix -pagina’s gebruikt.

“De ClickFix-techniek markeert een evolutie in strategieën voor social engineering, gebruik van gebruikersvertrouwen en browserfunctionaliteit voor malware-implementatie,” zei Group-IB. “De snelle acceptatie van deze methode door zowel cybercriminelen als apt groepen onderstreept de effectiviteit en lage technische barrière.”

Enkele van de andere ClickFix -campagnes die zijn gedocumenteerd, worden hieronder vermeld –

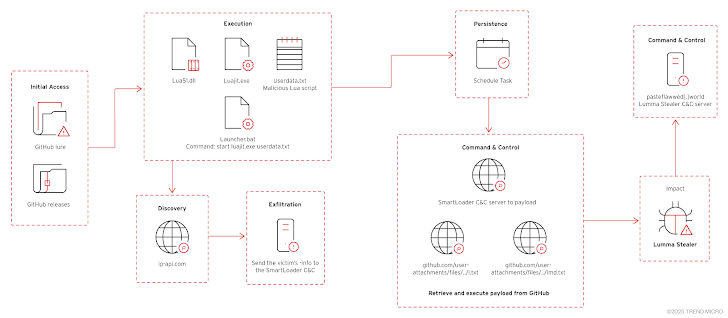

De diverse infectiemechanismen van Lumma Stealer worden verder geïllustreerd door de ontdekking van een andere campagne die nep GitHub-repositories gebruikt met kunstmatige intelligentie (AI) -inhoud om de Stealer te leveren via een lader die Smartloader aangeduid.

“Deze kwaadaardige repositories zijn vermomd als niet-kwaadaardige tools, waaronder game cheats, gebarsten software en cryptocurrency-hulpprogramma’s,” zei Trend Micro in een analyse die eerder deze week werd gepubliceerd. “De campagne verleidt slachtoffers met beloften van gratis of illegale ongeautoriseerde functionaliteit, waardoor ze zip -bestanden downloaden (bijv. Release.zip, software.zip).”

De operatie dient om te benadrukken hoe dreigingsactoren het vertrouwen misbruiken dat verband houdt met populaire platforms zoals GitHub voor malware -propagatie.

De bevindingen komen als Trustwave gedetailleerd een e-mail phishing-campagne die gebruik maakt van factuurgerelateerde lokvogels om een bijgewerkte versie van een andere Stealer-malware genaamd StrelasteAler te distribueren, die wordt beoordeeld als beheerd door een enkele dreigingsacteur genaamd Hive0145.

“Strelastealers-monsters omvatten aangepaste meerlagige verduistering en afvlakking van de codevlakking om de analyse te bemoeilijken,” zei het bedrijf. “Er is gemeld dat de dreigingsacteur mogelijk een gespecialiseerde crypter heeft ontwikkeld genaamd ‘Stellar Loader’, specifiek, om te worden gebruikt met de Strelastealer.”