Microsoft heeft gewaarschuwd voor nieuwe campagnes die inspelen op het komende belastingseizoen in de VS om inloggegevens te verzamelen en malware te verspreiden.

De e-mailcampagnes maken gebruik van de urgentie en het tijdgevoelige karakter van e-mails om phishing-berichten te verzenden die zich voordoen als terugbetalingsberichten, loonformulieren, het indienen van herinneringen en verzoeken van belastingprofessionals om ontvangers te misleiden om kwaadaardige bijlagen te openen, QR-code te scannen of interactie te hebben met verdachte links.

“Veel campagnes richten zich op personen voor diefstal van persoonlijke en financiële gegevens, maar andere richten zich specifiek op accountants en andere professionals die met gevoelige documenten omgaan, toegang hebben tot financiële gegevens en gewend zijn belastinggerelateerde e-mails te ontvangen gedurende deze periode”, aldus de teams van Microsoft Threat Intelligence en Microsoft Defender Security Research in een rapport dat vorige week werd gepubliceerd.

Hoewel sommige van deze inspanningen gebruikers naar schetsmatige pagina’s leiden die zijn ontworpen via Phishing-as-a-service (PhaaS)-platforms, resulteren andere in de inzet van legitieme tools voor monitoring en beheer op afstand (RMM’s), zoals ConnectWise ScreenConnect, Datto en SimpleHelp, waardoor de aanvallers voortdurend toegang kunnen krijgen tot aangetaste apparaten.

Hieronder vindt u de details van enkele campagnes:

- Het gebruik van Certified Public Accountant (CPA)-lokmiddelen om phishing-pagina’s af te leveren die zijn gekoppeld aan de Energy365 PhaaS-kit om het e-mailadres en wachtwoord van slachtoffers vast te leggen. Naar schatting verzendt de Energy365-phishingkit dagelijks honderdduizenden kwaadaardige e-mails.

- Met behulp van QR-code en W2-lokmiddelen worden ongeveer 100 organisaties, voornamelijk in de productie-, detailhandel- en gezondheidszorgsector in de VS, benaderd om gebruikers naar phishing-pagina’s te leiden die de inlogpagina’s van Microsoft 365 nabootsen en die zijn gebouwd met behulp van het SneakyLog (ook bekend als Kratos) PhaaS-platform om hun inloggegevens en tweefactorauthenticatiecodes (2FA) over te hevelen.

- Het gebruik van domeinen met een belastingthema voor gebruik in phishing-campagnes die gebruikers ertoe verleiden op valse links te klikken onder het voorwendsel om toegang te krijgen tot bijgewerkte belastingformulieren, om vervolgens ScreenConnect te distribueren.

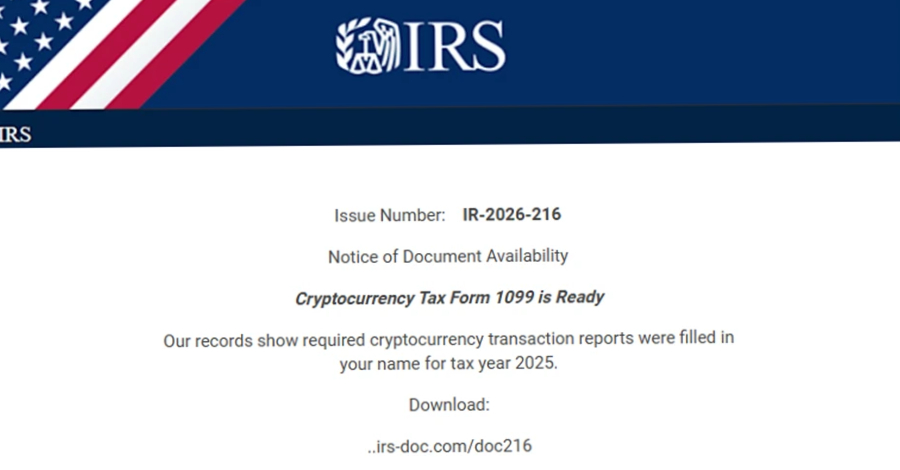

- Het nabootsen van de Internal Revenue Service (IRS) met een cryptocurrency-lokmiddel dat specifiek gericht was op de sector van het hoger onderwijs in de VS, waarbij ontvangers werden geïnstrueerd om een ”Cryptocurrency Tax Form 1099″ te downloaden door toegang te krijgen tot een kwaadaardig domein (“irs-doc(.)com” of “gov-irs216(.)net”) om ScreenConnect of SimpleHelp te leveren.

- Gericht op accountants en aanverwante organisaties, die om hulp vragen bij het indienen van hun belastingaangiften door een kwaadaardige link te sturen die naar de installatie van Datto leidt.

Microsoft zei dat het op 10 februari 2026 ook een grootschalige phishing-campagne had waargenomen, waarbij meer dan 29.000 gebruikers in 10.000 organisaties werden getroffen. Ongeveer 95% van de doelwitten bevond zich in de VS, verspreid over sectoren als financiële dienstverlening (19%), technologie en software (18%), en detailhandel en consumptiegoederen (15%).

“De e-mails deden zich voor als de IRS en beweerden dat mogelijk onregelmatige belastingaangiften waren ingediend onder het Electronic Filing Identification Number (EFIN) van de ontvanger. Ontvangers kregen de opdracht om deze aangiften te bekijken door een zogenaamd legitieme ‘IRS Transcript Viewer’ te downloaden”, aldus de technologiegigant.

De e-mails, die werden verzonden via Amazon Simple Email Service (SES), bevatten een knop “Download IRS Transcript View 5.1” die, wanneer erop werd geklikt, gebruikers doorverwees naar smartvault(.)im, een domein dat zich voordeed als SmartVault, een bekend platform voor documentbeheer en delen.

De phishing-site vertrouwde op Cloudflare om bots en geautomatiseerde scanners op afstand te houden, waardoor alleen menselijke gebruikers de belangrijkste lading kregen: een kwaadwillig verpakte ScreenConnect die de aanvallers externe toegang tot hun systemen verleent en gegevensdiefstal, het verzamelen van inloggegevens en verdere post-exploitatieactiviteiten vergemakkelijkt.

Om veilig te blijven tegen deze aanvallen, wordt organisaties aangeraden om 2FA af te dwingen voor alle gebruikers, beleid voor voorwaardelijke toegang te implementeren, inkomende e-mails en bezochte websites te monitoren en te scannen, en te voorkomen dat gebruikers toegang krijgen tot de kwaadaardige domeinen.

De ontwikkeling valt samen met de ontdekking van verschillende campagnes waarvan is vastgesteld dat ze malware voor externe toegang laten vallen of gegevensdiefstal plegen –

- Het gebruiken van valse Google Meet- en Zoom-pagina’s om gebruikers te verleiden tot frauduleuze videogesprekken die uiteindelijk door middel van een valse software-update software voor externe toegang opleveren, zoals Teramind, een legitiem platform voor het monitoren van werknemers.

- Het gebruik van een frauduleuze website die de Avast-branding gebruikt om Franstalige gebruikers te misleiden om hun volledige creditcardgegevens af te staan als onderdeel van een terugbetalingsfraude.

- Het gebruik van een getypte website die zich voordoet als het officiële Telegram-downloadportaal (“telegrgam(.)com”) om trojan-installatieprogramma’s te verspreiden die, naast het verwijderen van een legitiem Telegram-installatieprogramma, een DLL uitvoeren die verantwoordelijk is voor het starten van een payload in het geheugen. De malware initieert vervolgens de communicatie met de command-and-control-infrastructuur om instructies te ontvangen, bijgewerkte componenten te downloaden en permanente toegang te behouden.

- Misbruik van Microsoft Azure Monitor-waarschuwingsmeldingen om terugbel-phishing-e-mails te bezorgen die gebruik maken van facturen en ongeautoriseerde betalingen. “Aanvallers creëren kwaadaardige Azure Monitor-waarschuwingsregels, waarbij ze oplichtingsinhoud in de waarschuwingsbeschrijving insluiten, inclusief valse factuurgegevens en door de aanvaller gecontroleerde ondersteuningstelefoonnummers”, aldus LevelBlue. “Slachtoffers worden vervolgens toegevoegd aan de actiegroep die is gekoppeld aan de waarschuwingsregel, waardoor Azure het phishing-bericht verzendt vanaf het legitieme afzenderadres [email protected].”

- Het gebruik van lokmiddel met citaatthema in phishing-e-mails om een JavaScript-dropper af te leveren die verbinding maakt met een externe server om een PowerShell-script te downloaden, dat de vertrouwde Microsoft-applicatie “Aspnet_compiler.exe” start en daarin een XWorm 7.1-payload injecteert via reflecterende DLL-injectie. De bijgewerkte malware wordt geleverd met een door .NET ontwikkelde component die is ontworpen voor stealth en doorzettingsvermogen. Soortgelijke offerteaanvragen zijn ook gebruikt om een bestandsloze Remcos RAT-infectieketen te activeren.

- Het gebruik van phishing-e-mails en ClickFix-trucs om NetSupport RAT te leveren en ongeautoriseerde systeemtoegang te verkrijgen, gegevens te exfiltreren en extra malware te implementeren.

- Het gebruik van Microsoft Application Registration Redirect URI’s (“login.microsoftonline(.)com”) in phishing-e-mails om vertrouwensrelaties te misbruiken en e-mailspamfilters te omzeilen om gebruikers om te leiden naar phishing-websites die de inloggegevens van slachtoffers en 2FA-codes vastleggen.

- Het misbruiken van legitieme URL-herschrijfservices van Avanan, Barracuda, Bitdefender, Cisco, INKY, Mimecast, Proofpoint, Sophos en Trend Micro om kwaadaardige URL’s in phishing-e-mails te verbergen, omzeilt detectie. “Bedreigingsactoren hebben in hun phishing-campagnes steeds vaker ketenomleiding van meerdere leveranciers toegepast”, aldus LevelBlue. “Eerdere activiteiten waren doorgaans afhankelijk van één enkele herschrijfservice, maar nieuwere campagnes stapelen meerdere lagen van reeds herschreven links op elkaar. Deze nesting maakt het aanzienlijk moeilijker voor beveiligingsplatforms om het volledige omleidingspad te reconstrueren en de uiteindelijke kwaadaardige bestemming te identificeren.”

- Het gebruik van kwaadaardige ZIP-bestanden die een breed scala aan software nabootsen, waaronder beeldgeneratoren voor kunstmatige intelligentie (AI), stemveranderende tools, hulpprogramma’s voor de handel op de aandelenmarkt, gamemods, VPN’s en emulators, om Salat Stealer of MeshAgent te leveren, samen met een cryptocurrency-miner. De campagne is specifiek gericht op gebruikers in de VS, het VK, India, Brazilië, Frankrijk, Canada en Australië.

- Het gebruik van digitale uitnodigingslokmiddelen die via phishing-e-mails worden verzonden om gebruikers naar een valse Cloudflare CAPTCHA-pagina te leiden die een VBScript levert, dat vervolgens PowerShell-code uitvoert om een ontwijkende .NET-lader genaamd SILENTCONNECT uit Google Drive op te halen om uiteindelijk ScreenConnect te leveren.

De bevindingen volgen op een toename in de acceptatie van RMM door bedreigingsactoren, waarbij het misbruik van dergelijke instrumenten jaar-op-jaar met 277% stijgt, volgens een recent rapport gepubliceerd door Huntress.

“Omdat deze tools worden gebruikt door legitieme IT-afdelingen, worden ze in de meeste bedrijfsomgevingen doorgaans over het hoofd gezien en als ‘vertrouwd’ beschouwd”, aldus Elastic Security Labs-onderzoekers Daniel Stepanic en Salim Bitam. “Organisaties moeten waakzaam blijven en hun omgevingen controleren op ongeoorloofd RMM-gebruik.”