De productieve dreigingsacteur bekend als Verspreide spin Er is waargenomen dat het zich voordoet als nieuw ingehuurde werknemers in de beoogde bedrijven als een truc om op te gaan in de normale inhuurprocessen en overnameaccounts en inbreuk te maken op organisaties over de hele wereld.

Microsoft, dat de activiteiten van de financieel gemotiveerde hackploeg bekendmaakte, beschreef de tegenstander als ‘een van de gevaarlijkste financiële criminele groepen’ en noemde zijn operationele vloeibaarheid en zijn vermogen om SMS-phishing, SIM-swapping en helpdeskfraude in zijn beleid op te nemen. aanvalsmodel.

“Octo Tempest is een financieel gemotiveerd collectief van native Engelssprekende dreigingsactoren die bekend staan om het lanceren van brede campagnes die prominent gebruik maken van adversary-in-the-middle (AiTM)-technieken, social engineering en SIM-swapping-mogelijkheden”, aldus het bedrijf.

Het is vermeldenswaard dat de activiteit van Octo Tempest wordt gevolgd door andere cyberbeveiligingsbedrijven onder verschillende namen, waaronder 0ktapus, Scatter Swine en UNC3944, dat Okta herhaaldelijk heeft uitgekozen om verhoogde rechten te verkrijgen en gerichte netwerken te infiltreren.

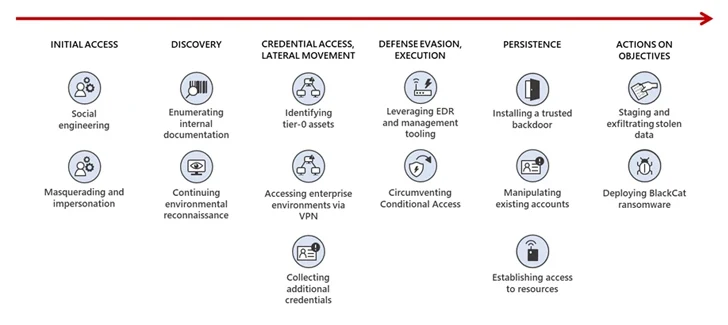

Een van de belangrijkste kenmerken is het targeting van ondersteuning en help bureaupersoneel via sociale engineeringaanvallen om initiële toegang te krijgen tot bevoorrechte accounts, waardoor ze worden misleid om een reset van het wachtwoord van het slachtoffer en multi-factor authenticatie (MFA) -methoden uit te voeren.

Andere benaderingen omvatten het kopen van de inloggegevens en/of sessietokens van een werknemer op een criminele ondergrondse markt, of het rechtstreeks bellen van het individu en het social engineering van de gebruiker om ofwel een Remote Monitoring and Management (RMM)-hulpprogramma te installeren, of een nep-inlogportaal te bezoeken met behulp van een AiTM phishing-toolkit, of verwijder hun FIDO2-token.

Initial attacks mounted by the group targeted mobile telecommunication providers and business process outsourcing (BPO) organizations to initiate SIM swaps, before graduating to monetizing the access for selling SIM swaps to other criminals and performing account takeovers of high-net-worth individuals for cryptocurrency theft .

Octo Tempest heeft sindsdien zijn doelgroep gediversifieerd en omvat e-mail- en technische dienstverleners, gaming, horeca, detailhandel, managed service providers (MSP’s), productie-, technologie- en financiële sectoren, terwijl hij tegelijkertijd opkwam als een partner voor de BlackCat-ransomwarebende in het midden van de 20e eeuw. 2023 om slachtoffers af te persen.

Anders gezegd: het einddoel van de aanvallen varieert van diefstal van cryptocurrency tot data-exfiltratie voor afpersing en de inzet van ransomware.

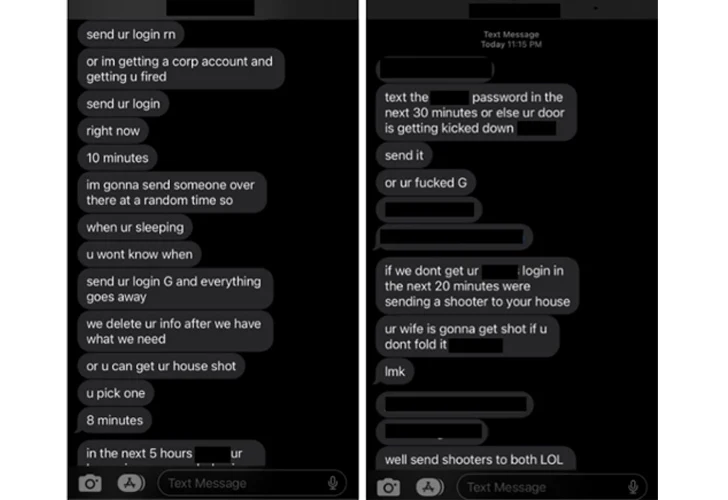

“Eind 2022, begin 2023, […] Octo Tempest begon inkomsten te genereren met inbraken door slachtofferorganisaties af te persen voor gegevens die tijdens hun inbraakoperaties waren gestolen en in sommige gevallen zelfs door fysieke bedreigingen uit te voeren, aldus Microsoft.

“In zeldzame gevallen neemt Octo Tempest zijn toevlucht tot angstzaaiende tactieken, waarbij hij zich richt op specifieke individuen via telefoontjes en sms’jes. Deze actoren gebruiken persoonlijke informatie, zoals huisadressen en familienamen, samen met fysieke bedreigingen om slachtoffers te dwingen inloggegevens te delen voor zakelijke toegang .”

Een succesvolle voet aan de grond wordt gevolgd door de aanvallers die verkenningen van de omgeving uitvoeren en privilege-escalatie uitvoeren, waarvan de laatste wordt bereikt door middel van beleidsprocedures voor gestolen wachtwoorden en bulkdownloads van gebruikers-, groeps- en rolexports.

Een ander opmerkelijk ambacht is het gebruik van gecompromitteerde accounts van beveiligingspersoneel binnen slachtofferorganisaties om de functionerende beveiligingsproducten te beschadigen in een poging onder de radar te blijven, naast het knoeien met de mailboxregels van het beveiligingspersoneel om automatisch e-mails van leveranciers te verwijderen.

Het brede arsenaal aan tools en tactieken dat Octo Tempest gebruikt, waaronder het inschrijven van door actoren bestuurde apparaten in apparaatbeheersoftware om controles te omzeilen en het opnieuw afspelen van geoogste tokens met tevreden MFA-claims om MFA te omzeilen, is indicatief voor zijn uitgebreide technische expertise en zijn vermogen om door complexe processen te navigeren. hybride omgevingen, zei Redmond.

“Een unieke techniek die Octo Tempest gebruikt is het compromitteren van de VMware ESXi-infrastructuur, het installeren van de open-source Linux backdoor Bedevil en het vervolgens lanceren van VMware Python-scripts om willekeurige commando’s uit te voeren tegen gehuisveste virtuele machines”, legt het bedrijf verder uit.