Cybersecurityonderzoekers hebben een kritieke beveiligingsfout ontdekt die gevolgen heeft voor Copilot Studio van Microsoft en die misbruikt kan worden om toegang te krijgen tot gevoelige informatie.

De kwetsbaarheid staat bekend als CVE-2024-38206 (CVSS-score: 8,5) en wordt beschreven als een bug in het openbaar maken van informatie die voortkomt uit een SSRF-aanval (Server-Side Request Forgery).

“Een geauthenticeerde aanvaller kan de SSRF-beveiliging (Server-Side Request Forgery) in Microsoft Copilot Studio omzeilen en zo gevoelige informatie via een netwerk lekken”, aldus Microsoft in een advies dat op 6 augustus 2024 werd uitgebracht.

De techgigant zei verder dat het beveiligingslek is verholpen en dat er geen actie van de klant nodig is.

Evan Grant, beveiligingsonderzoeker bij Tenable, die de tekortkoming ontdekte en rapporteerde, zegt dat het programma misbruik maakt van de mogelijkheid van Copilot om externe webverzoeken te doen.

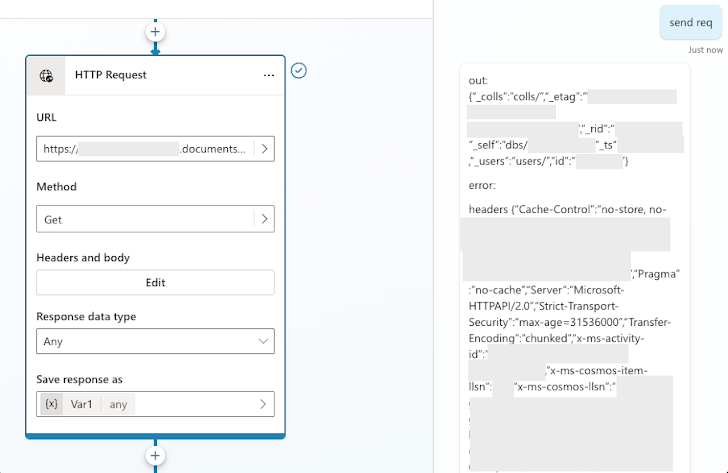

“In combinatie met een handige omzeiling van de SSRF-beveiliging hebben we dit lek gebruikt om toegang te krijgen tot de interne infrastructuur van Microsoft voor Copilot Studio, inclusief de Instance Metadata Service (IMDS) en interne Cosmos DB-instanties”, aldus Grant.

Met andere woorden, de aanvalstechniek maakte het mogelijk om de metagegevens van de instantie op te halen in een chatbericht van Copilot. Deze gegevens konden vervolgens worden gebruikt om beheerde identiteitstoegangstokens te verkrijgen. Deze tokens konden vervolgens worden misbruikt om toegang te krijgen tot andere interne bronnen, waaronder lees-/schrijftoegang tot een Cosmos DB-instantie.

Het cybersecuritybedrijf merkte verder op dat de aanpak weliswaar geen toegang biedt tot informatie tussen tenants, maar dat de infrastructuur die de Copilot Studio-service mogelijk maakt, wordt gedeeld door meerdere tenants. Dit kan gevolgen hebben voor meerdere klanten wanneer ze toegang hebben tot de interne infrastructuur van Microsoft.

De onthulling volgt op de bekendmaking van twee inmiddels gepatchte beveiligingslekken in de Azure Health Bot Service van Microsoft (CVE-2024-38109, CVSS-score: 9,1). Als deze worden uitgebuit, kan een kwaadwillende gebruiker zich binnen de omgeving van klanten verplaatsen en toegang krijgen tot gevoelige patiëntgegevens.

Dit volgt ook op een aankondiging van Microsoft dat alle Microsoft Azure-klanten vanaf oktober 2024 multi-factor authentication (MFA) op hun accounts moeten hebben ingeschakeld als onderdeel van het Secure Future Initiative (SFI).

“MFA is vereist om in te loggen op Azure Portal, Microsoft Entra Admin Center en Intune Admin Center. De handhaving wordt geleidelijk uitgerold naar alle tenants wereldwijd”, aldus Redmond.

“Vanaf begin 2025 wordt MFA geleidelijk afgedwongen bij het aanmelden voor Azure CLI, Azure PowerShell, Azure Mobile App en Infrastructure as Code (IaC)-tools.”