Microsoft heeft donderdag details bekendgemaakt van een nieuwe wijdverspreide ClickFix social engineering-campagne die de Windows Terminal-app heeft ingezet als een manier om een geavanceerde aanvalsketen te activeren en de Lumma Stealer-malware in te zetten.

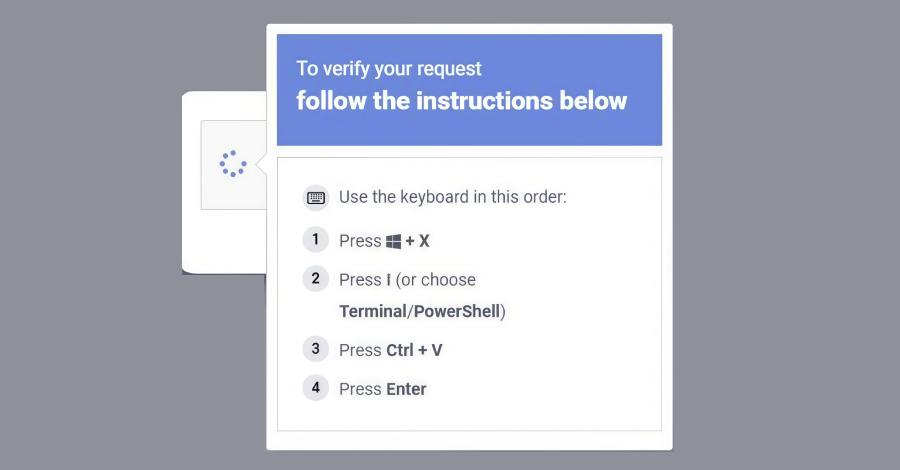

De activiteit, waargenomen in februari 2026, maakt gebruik van het terminalemulatorprogramma in plaats van gebruikers te instrueren om het Windows Run-dialoogvenster te starten en er een opdracht in te plakken.

“Deze campagne instrueert doelen om de sneltoets Windows + X → I te gebruiken om Windows Terminal (wt.exe) rechtstreeks te starten, waardoor gebruikers naar een bevoorrechte omgeving voor het uitvoeren van opdrachten worden geleid die past in legitieme administratieve workflows en betrouwbaarder lijkt voor gebruikers”, zei het Microsoft Threat Intelligence-team in een reeks berichten op X.

Wat de nieuwste variant opmerkelijk maakt, is dat deze detecties omzeilt die specifiek zijn ontworpen om misbruik van de Run-dialoog te signaleren, om nog maar te zwijgen van het profiteren van de legitimiteit van Windows Terminal om nietsvermoedende gebruikers te misleiden om kwaadaardige opdrachten uit te voeren die worden geleverd via valse CAPTCHA-pagina’s, probleemoplossingsprompts of andere verificatieachtige lokmiddelen.

De aanvalsketen na een compromis is ook uniek: wanneer de gebruiker een hex-gecodeerde, XOR-gecomprimeerde opdracht, gekopieerd van de ClickFix-lokpagina, in een Windows Terminal-sessie plakt, omvat deze extra Terminal/PowerShell-instanties om uiteindelijk een PowerShell-proces aan te roepen dat verantwoordelijk is voor het decoderen van het script.

Dit leidt op zijn beurt tot het downloaden van een ZIP-payload en een legitiem maar hernoemd binair 7-Zip-bestand, waarvan de laatste op schijf wordt opgeslagen met een willekeurige bestandsnaam. Het hulpprogramma gaat vervolgens verder met het extraheren van de inhoud van het ZIP-bestand, waardoor een aanvalsketen in meerdere fasen wordt geactiveerd die de volgende stappen omvat:

- Meer ladingen ophalen

- Doorzettingsvermogen instellen via geplande taken

- Uitsluitingen voor Microsoft Defender configureren

- Exfiltreren van machine- en netwerkgegevens

- Lumma Stealer implementeren met behulp van een techniek genaamd QueueUserAPC() door de malware te injecteren in de processen “chrome.exe” en “msedge.exe”

“De stealer richt zich op waardevolle browserartefacten, waaronder webgegevens en inloggegevens, verzamelt opgeslagen inloggegevens en exfiltreert deze naar een door de aanvaller gecontroleerde infrastructuur”, aldus Microsoft.

De Windows-maker zei dat het ook een tweede aanvalsroute heeft gedetecteerd, waarbij het, wanneer het gecomprimeerde commando in Windows Terminal wordt geplakt, een willekeurig genaamd batchscript naar de map “AppDataLocal” downloadt door middel van “cmd.exe” om een Visual Basic-script naar de map Temp te schrijven (ook bekend als %TEMP%).

“Het batchscript wordt vervolgens uitgevoerd via cmd.exe met het opdrachtregelargument /launched. Hetzelfde batchscript wordt vervolgens uitgevoerd via MSBuild.exe, wat resulteert in misbruik van LOLBin”, voegde het eraan toe. “Het script maakt verbinding met Crypto Blockchain RPC-eindpunten, wat een etherhiding-techniek aangeeft. Het voert ook op QueueUserAPC() gebaseerde code-injectie uit in chrome.exe- en msedge.exe-processen om webgegevens en inloggegevens te verzamelen.”