Een subgroep binnen de beruchte Russische door de staat gesponsorde hackgroep bekend als bekend als Zandworm is toegeschreven aan een meerjarige initiële toegangsoperatie genaamd Badpilot die zich over de hele wereld uitstrekt.

“Deze subgroep heeft wereldwijd diverse compromissen van internet-gerichte infrastructuur gehouden om zeeschelp Blizzard in staat te stellen om te blijven bestaan op hoogwaardige doelen en op maat gemaakte netwerkactiviteiten te ondersteunen”, zei het Microsoft Threat Intelligence-team in een nieuw rapport gedeeld met het hacker-nieuws voorafgaand aan publicatie.

De geografische verspreiding van de doelen van de initiële toegangssubgroep omvat heel Noord -Amerika, verschillende landen in Europa, evenals andere, waaronder Angola, Argentinië, Australië, China, Egypte, India, Kazachstan, Myanmar, Nigeria, Pakistan, Turkije, Oezbekistan.

De ontwikkeling markeert een aanzienlijke uitbreiding van de voetafdruk van de hackinggroep in de afgelopen drie jaar, waarvan bekend is dat het in Oost -Europa is geconcentreerd –

- 2022: Energie, detailhandel, onderwijs, advies- en landbouwsector in Oekraïne

- 2023: Sectoren in de Verenigde Staten, Europa, Centraal -Azië en het Midden -Oosten die materiële steun bieden aan de oorlog in Oekraïne of geopolitisch significant waren

- 2024: entiteiten in de Verenigde Staten, Canada, Australië en het Verenigd Koninkrijk

Zandworm wordt gevolgd door Microsoft onder de naam van de naam Blizzard (voorheen Iridium), en door de bredere cybersecurity-gemeenschap onder de namen APT44, Blue Echidna, Frozenbarents, Gray Tornado, Iron Viking, Razing Ursa, Telebots, UAC-0002 en Voodoo Bear. Sinds ten minste 2013 actief, wordt de groep beoordeeld als aangesloten bij Unit 74455 binnen het hoofddirectoraat van de algemene staf van de strijdkrachten van de Russische Federatie (GRU).

Het tegenstanders is door Google-eigendom beschreven als een “zeer adaptieve” en “operationeel volwassen” bedreigingsacteur die zich bezighoudt met de operaties van spionage, aanvallen en beïnvloeden. Het heeft ook een track record van het opzetten van verstorende en destructieve aanvallen op Oekraïne in het afgelopen decennium.

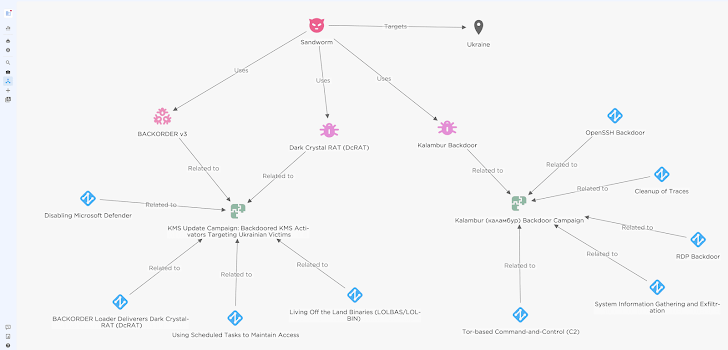

Campaigns mounted by Sandworm in the wake of the Russo-Ukrainian war have leveraged data wipers (KillDisk aka HermeticWiper), pseudo-ransomware (Prestige aka PRESSTEA), and backdoors (Kapeka), in addition to malware families that allow the threat actors to maintain Aanhoudende externe toegang tot geïnfecteerde hosts via DarkCrystal Rat (AKA DCRAT).

Het is ook waargenomen die afhankelijk is van verschillende Russische bedrijven en criminele marktplaatsen om zijn aanvallende capaciteiten te vinden en te ondersteunen, wat een groeiende trend van cybercriminaliteit benadrukt die door de staat gesteunde hacking faciliteert.

“De groep heeft crimineel geproduceerde tools en infrastructuur gebruikt als een bron van wegwerpmogelijkheden die op korte termijn kunnen worden geoperationaliseerd zonder onmiddellijke banden met zijn eerdere activiteiten,” zei de Google Threat Intelligence Group (GTIG) in een analyse.

“Sinds de volledige invasie van Rusland in Oekraïne, heeft APT44 het gebruik van dergelijke gereedschappen vergroot, waaronder malware zoals DarkCrystal Rat (DCRAT), Warzone en Radthief (‘Rhadamanthys Stealer’) en kogelvrije gastheer-infrastructuur zoals die door de door de door de gelevering Russisch sprekende acteur ‘Yalishanda’, die adverteert in cybercriminele ondergrondse gemeenschappen. “

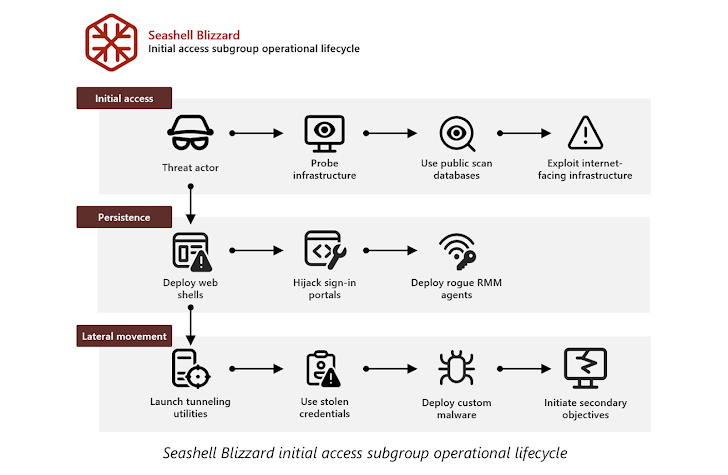

Microsoft zei dat de zandwormsubgroep sinds ten minste eind 2021 operationeel is, waarbij verschillende bekende beveiligingsfouten worden benut om initiële toegang te verkrijgen, gevolgd door een reeks post-exploitatie-acties gericht op het verzamelen van referenties, het bereiken van commando-uitvoering en het ondersteunen van laterale beweging.

“Waargenomen operaties na de initiële toegang geven aan dat deze campagne op Seafhell Blizzard in staat stelde toegang te krijgen tot wereldwijde doelen in gevoelige sectoren, waaronder energie, olie en gas, telecommunicatie, verzending, wapenproductie, naast internationale regeringen,” merkte de tech gigant op.

“Deze subgroep is mogelijk gemaakt door een horizontaal schaalbaar vermogen dat wordt versterkt door gepubliceerde exploits waardoor zeeschelp Bizzard talloze internetgerichte systemen in een breed scala van geografische regio’s en sectoren kon ontdekken en compromitteren.”

Sinds het begin van vorig jaar zou de subcluster bewapende kwetsbaarheden hebben in ConnectWise Screenconnect (CVE-2024-1709) en Fortinet Forticlient EMS (CVE-2023-48788) om doelen in het Verenigde Koninkrijk en de Verenigde Staten te infiltreren.

Aanvallen uitgevoerd door de subgroep omvatten een combinatie van zowel opportunistische “spray- als bid” -aanvallen en gerichte intrusies die zijn ontworpen om willekeurige toegang te handhaven en vervolgacties uit te voeren om netwerktoegang uit te breiden of vertrouwelijke informatie te verkrijgen.

Er wordt aangenomen dat het brede scala aan compromissen zeeschelp Blizzard een manier biedt om de steeds evoluerende strategische doelstellingen van Kremlin te bereiken, waardoor de hacking-outfit hun activiteiten over verschillende sectoren horizontaal kan schalen, omdat nieuwe exploits worden bekendgemaakt.

Maar liefst acht verschillende bekende beveiligingskwetsbaarheden zijn tot nu toe geëxploiteerd door de subgroep,

Een succesvolle positie wordt opgevolgd door de dreigingsacteur die persistentie vaststelt via drie verschillende methoden –

- 24 februari 2024 – Aanwezig: Implementatie van legitieme externe toegangssoftware zoals Atera Agent en Splashtop Remote Services, in sommige gevallen misbruik van de toegang om extra payloads te laten vallen voor verwerving van referenties, data -exfiltratie en andere tools voor het handhaven van toegang zoals OpenSSH en een op maat gemaakte HULDILITY GEBONDBED SAPBED SHADOWLINK die het gecompromitteerde mogelijk maakt systeem om toegankelijk te zijn via het TOR -anonimiteitsnetwerk

- Late 2021 – aanwezig: Implementatie van een webshell met de naam Localolive die command-and-control mogelijk maakt en dient als een leiding voor meer payloads, zoals tunnelhulpprogramma’s (bijv. Beitel, plink en rsockstun)

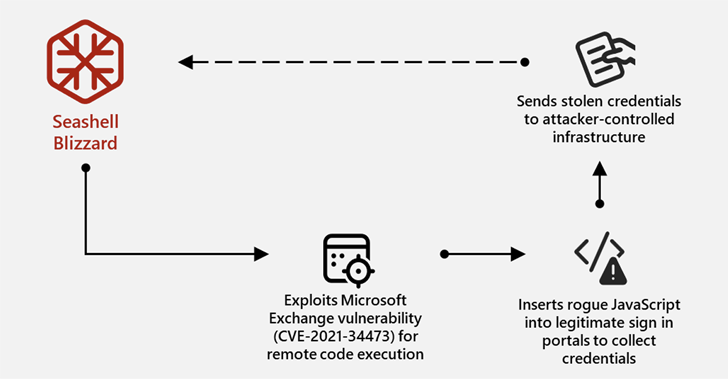

- Late 2021 – 2024: Schadelijke aanpassingen aan Outlook Web Access (OWA) Aanmeldpagina’s om JavaScript-code te injecteren die in realtime in rekening kunnen brengen naar de dreigingsacteur naar de dreigingsacteur, en DNS A-Record-configuraties kunnen wijzigen in een poging om referenties van kritieke authenticatie te onderscheppen diensten

“Deze subgroep, die wordt gekenmerkt in de bredere zeeschelp Blizzard-organisatie door haar bijna globale bereik, vertegenwoordigt een uitbreiding in zowel de geografische targeting uitgevoerd door Seashell Blizzard en de reikwijdte van zijn activiteiten,” zei Microsoft.

“Tegelijkertijd bieden de verstrekkende, opportunistische toegangsmethoden van Seahell Blizzard waarschijnlijk Rusland uitgebreide kansen voor niche-operaties en activiteiten die op de middellange termijn waardevol zullen blijven.”

De ontwikkeling komt als het Nederlands cybersecuritybedrijf Eclecticiq de zandwormgroep koppelde aan een andere campagne die gebruik maakt Tweede fase payload van een externe server.

Backorder, per Mandiant, wordt meestal geleverd in Trojanized-installatiebestanden en is hard gecodeerd om het originele uitvoerbare apparaat uit te voeren. Het einddoel van de campagne is om DarkCrystal Rat te leveren.

“Oekraïne’s zware afhankelijkheid van gebarsten software, ook in overheidsinstellingen, creëert een groot aanvalsoppervlak,” zei beveiligingsonderzoeker Arda Büyükkaya. “Veel gebruikers, waaronder bedrijven en kritieke entiteiten, hebben zich overgewend tot illegale software uit niet -vertrouwde bronnen, waardoor tegenstanders zoals Sandworm (APT44) een uitstekende kans krijgen om malware in veel gebruikte programma’s in te bedden.”

Verdere infrastructuuranalyse heeft een eerder niet-gedocumenteerde RDP-achterdeur-codenaam Kalambur ontdekt die vermomd is als een Windows-update, en die het TOR-netwerk gebruikt voor command-and-control, en om OpenSSH te implementeren en externe toegang via het Remote Desktop Protocol (RDP) te implementeren. Op poort 3389.

“Door gebruik te maken van trojaniseerde software om ICS -omgevingen te infiltreren, blijft zandworm (APT44) zijn strategische doelstelling om de kritieke infrastructuur van Oekraïne te destabileren demonstreren ter ondersteuning van de Russische geopolitieke ambities,” zei Büyükkaya.