Microsoft zei woensdag dat het een gerechtelijk bevel heeft gekregen om beslag te leggen op de infrastructuur die is opgezet door een groep genaamd Storm-1152, die ongeveer 750 miljoen frauduleuze Microsoft-accounts en -tools via een netwerk van nepwebsites en sociale-mediapagina’s aan andere criminele actoren heeft verkocht, waardoor ze miljoenen dollars aan illegale inkomsten.

“Frauduleuze online accounts fungeren als toegangspoort tot een groot aantal cybercriminaliteit, waaronder massale phishing, identiteitsdiefstal en -fraude en gedistribueerde denial-of-service (DDoS)-aanvallen”, zegt Amy Hogan-Burney, associate general counsel voor cyberveiligheidsbeleid van het bedrijf. bescherming, zei.

Deze cybercrime-as-a-service (CaaS)-aanbiedingen zijn volgens Redmond ontworpen om identiteitsverificatiesoftware op verschillende technologieplatforms te omzeilen en de inspanningen te helpen minimaliseren die nodig zijn om kwaadwillige activiteiten online uit te voeren, waaronder phishing, spamming, ransomware en fraude. waardoor de toegangsbarrières voor aanvallers effectief worden verlaagd.

Meerdere bedreigingsactoren, waaronder Octo Tempest (ook bekend als Scattered Spider), zouden de accounts van Storm-1152 hebben gebruikt om ransomware, gegevensdiefstal en afpersingsprogramma’s uit te voeren. Twee andere financieel gemotiveerde bedreigingsactoren die frauduleuze accounts van Storm-1152 hebben gekocht om hun eigen aanvallen op te schalen zijn Storm-0252 en Storm-0455.

De groep, actief sinds minstens 2021, wordt toegeschreven aan de volgende websites en pagina’s:

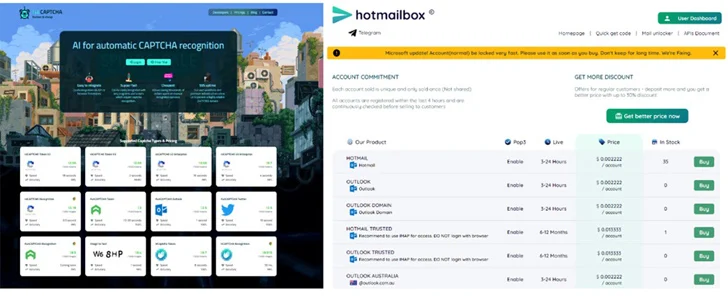

- Hotmailbox.me voor het verkopen van frauduleuze Microsoft Outlook-accounts

- 1stCAPTCHA, AnyCAPTCHA en NoneCAPTCHA voor het verkopen van op machine learning gebaseerde CAPTCHA-oplossingsservices om identiteitsverificatie te omzeilen

- Sociale mediapagina’s voor het adverteren van de diensten

Microsoft, dat aan het initiatief samenwerkte met Arkose Labs, zei dat het drie in Vietnam gevestigde personen kon identificeren die een belangrijke rol speelden bij de ontwikkeling en het onderhoud van de infrastructuur: Duong Dinh Tu, Linh Van Nguyễn (ook bekend als Nguyễn Van Linh) en Tai. Van Nguyen.

“Deze individuen exploiteerden en schreven de code voor de illegale websites, publiceerden gedetailleerde stapsgewijze instructies over het gebruik van hun producten via videotutorials en boden chatdiensten aan om degenen te helpen die hun frauduleuze diensten gebruikten”, merkte Hogan-Burney op.

“Het bedrijf verkocht zijn technologie niet alleen zoals elk ander soort softwarebedrijf – met prijsstructuren gebaseerd op de behoeften van de klant – maar het voerde ook nep-accountregistratieaanvallen uit, verkocht die nep-accounts aan andere cybercriminelen en verzilverde vervolgens met cryptovaluta. munt”, aldus Kevin Gosschalk en Patrice Boffa.