Microsoft heeft een aanpak in drie fasen aangekondigd om New Technology LAN Manager (NTLM) geleidelijk af te schaffen als onderdeel van haar inspanningen om Windows-omgevingen te verschuiven naar sterkere, op Kerberos gebaseerde opties.

De ontwikkeling komt meer dan twee jaar nadat de technologiegigant zijn plannen onthulde om de verouderde technologie af te schaffen, daarbij verwijzend naar de gevoeligheid voor zwakke punten die relay-aanvallen zouden kunnen vergemakkelijken en slechte actoren in staat zouden stellen ongeautoriseerde toegang te krijgen tot netwerkbronnen. NTLM is in juni 2024 formeel beëindigd en ontvangt geen updates meer.

“NTLM bestaat uit beveiligingsprotocollen die oorspronkelijk zijn ontworpen om gebruikers authenticatie, integriteit en vertrouwelijkheid te bieden”, legt Mariam Gewida, Technical Program Manager II bij Microsoft, uit. “Naarmate de veiligheidsbedreigingen echter zijn geëvolueerd, zijn ook onze normen om aan de moderne beveiligingsverwachtingen te voldoen, geëvolueerd. Tegenwoordig is NTLM gevoelig voor verschillende aanvallen, waaronder replay- en man-in-the-middle-aanvallen, vanwege het gebruik van zwakke cryptografie.”

Ondanks de verouderde status blijft Microsoft het gebruik van NTLM gangbaar vinden in bedrijfsomgevingen waar moderne protocollen zoals Kerberos niet kunnen worden geïmplementeerd vanwege verouderde afhankelijkheden, netwerkbeperkingen of ingebakken applicatielogica. Dit stelt organisaties op hun beurt bloot aan beveiligingsrisico’s, zoals replay-, relay- en pass-the-hash-aanvallen.

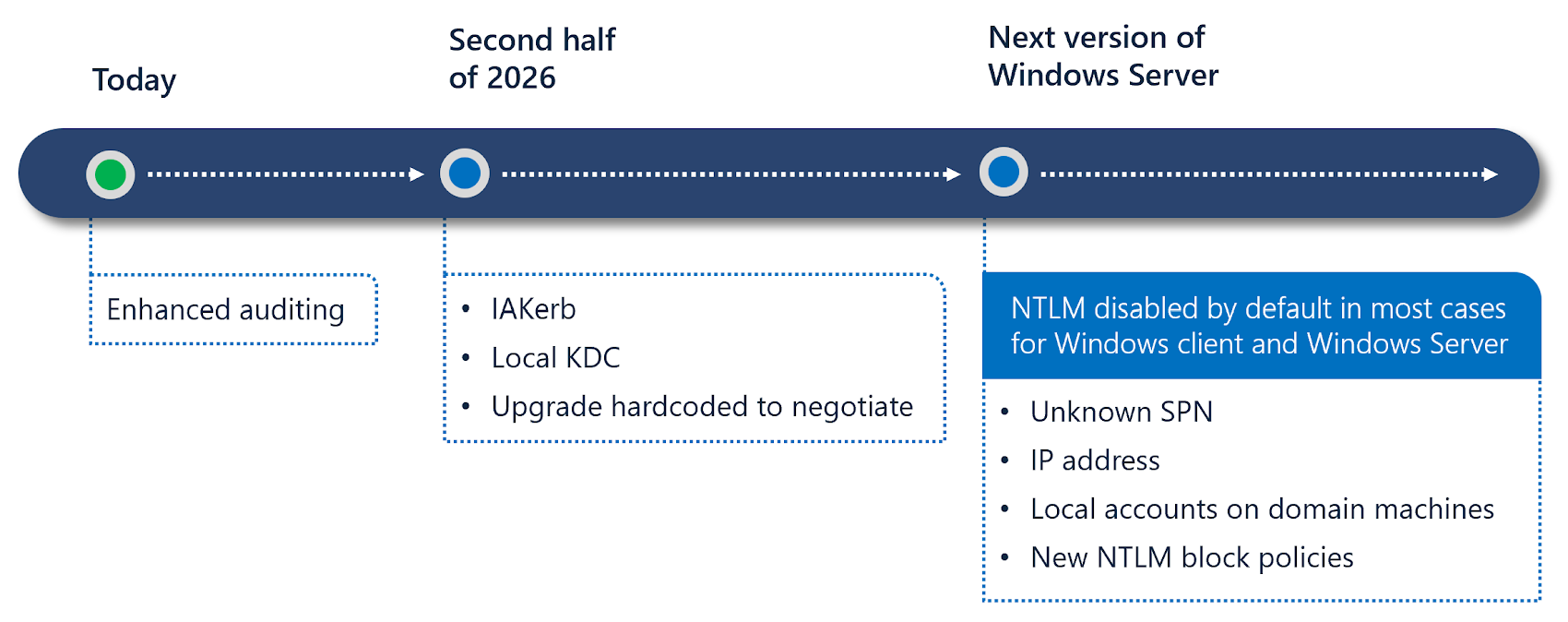

Om dit probleem op een veilige manier te verhelpen, heeft het bedrijf een driefasenstrategie aangenomen die de weg vrijmaakt voor het standaard uitschakelen van NTLM:

- Fase 1: Zichtbaarheid en controle opbouwen met behulp van verbeterde NTLM-auditing om beter te begrijpen waar en waarom NTLM nog steeds wordt gebruikt (nu beschikbaar)

- Fase 2: Het aanpakken van veelvoorkomende obstakels die een migratie naar NTLM verhinderen via functies zoals IAKerb en het lokale Key Distribution Center (KDC) (pre-release), evenals het updaten van de belangrijkste Windows-componenten om prioriteit te geven aan Kerberos-authenticatie (verwacht in de tweede helft van 2026)

- Fase 3: NTLM uitschakelen in de volgende versie van Windows Server en de bijbehorende Windows-client, en expliciet opnieuw inschakelen vereisen via nieuwe beleidsopties

Microsoft heeft de transitie gepositioneerd als een belangrijke stap in de richting van een wachtwoordloze, phishing-bestendige toekomst. Dit vereist ook dat organisaties die afhankelijk zijn van NTLM audits uitvoeren, afhankelijkheden in kaart brengen, migreren naar Kerberos, NTLM-off-configuraties testen in niet-productieomgevingen en Kerberos-upgrades inschakelen.

“Het standaard uitschakelen van NTLM betekent nog niet dat NTLM volledig uit Windows wordt verwijderd”, aldus Gewida. “In plaats daarvan betekent dit dat Windows wordt geleverd in een standaard beveiligde staat waarin netwerk-NTLM-authenticatie wordt geblokkeerd en niet langer automatisch wordt gebruikt.”

“Het besturingssysteem zal de voorkeur geven aan moderne, veiligere, op Kerberos gebaseerde alternatieven. Tegelijkertijd zullen veelvoorkomende scenario’s worden aangepakt via nieuwe aankomende mogelijkheden zoals Local KDC en IAKerb (pre-release).”